漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084032

漏洞标题:湖南女子学院官网后台设计缺陷

相关厂商:湖南女子学院

漏洞作者: 路人甲

提交时间:2014-11-21 11:57

修复时间:2014-11-26 11:58

公开时间:2014-11-26 11:58

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-21: 细节已通知厂商并且等待厂商处理中

2014-11-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

话说当面在长沙读大学时路过女子学院,就想进去瞧一瞧,然后然后然后... 为什么男的不让进!!!

详细说明:

我就是要进去!进去!进去!

hnnd.com.cn

粉红粉红的官网,我是深深的醉了,肯定是女老师写的!!

google后台

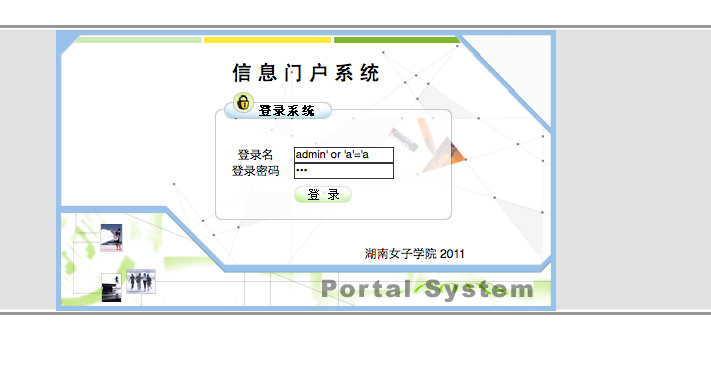

本想要费一番功夫的,哪想到...

user:admin' or 'a'='a

password:123

我就进去了

话说校内信息管理里面的发布校内信息中的上传附件可以上传任何格式的文件哦(传马,传马),话说里面肯定有很多MM的信息,怕自己把持不住我就不传马了~~~ 这站肯定被扫荡N+1次了,到此为止

漏洞证明:

修复方案:

我只告诉男的,哈哈哈~~~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-11-26 11:58

厂商回复:

最新状态:

暂无