漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-083770

漏洞标题:MvMMall多用户系统用户敏感信息泄露,可任意修改

相关厂商:迈唯软件

漏洞作者: 路人甲

提交时间:2014-11-21 17:32

修复时间:2015-02-19 17:34

公开时间:2015-02-19 17:34

漏洞类型:敏感信息泄露

危害等级:低

自评Rank:5

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-21: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-02-19: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

非常商城(即MvMmall多用户商城)系统为您提供快速建设区域性或行业性电子商务平台整体解决方案。涵盖商城系统软件授权、个性化功能定制、时尚界面设计、全程运营指导、以及后期技术维护,是您实施电子商务计划的坚实后盾。

适用对象:各地社区运营商、门户网站运营商、垂直行业协会、百货商场、实体购物中心、超市、各类创业团队等

详细说明:

逻辑错误导致任意数据获取

在common.inc.php中

$m_check_id的初始值是false,当用户未登录的时候,程序会进入上面的if语句,然后将post中的值重新释放,可以重新覆盖m_check_uid的值。但这里已经做了过滤操作

再看account.php,

这里包含account文件夹里的文件

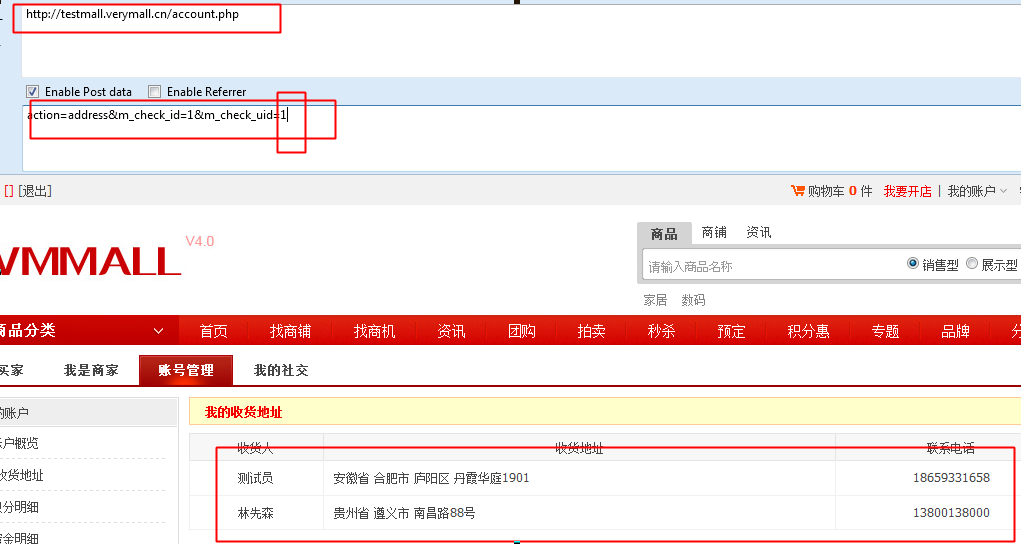

这里以account/address.php为例:

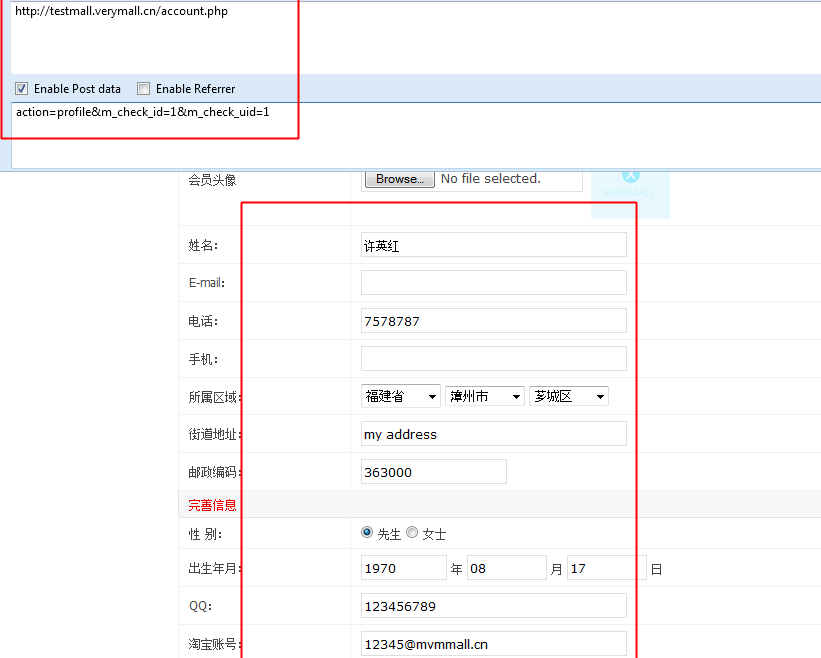

这里$db->query( "SELECT * FROM `".$tablepre."address` WHERE m_uid='{$m_check_uid}' LIMIT 3" );直接带入到了数据库sql语句中,但是已经做过全局过滤,无法sql注入。 但是m_check_uid的值是可控的,这样利用sql语句可以获取用户的基本信息,这里获取的是收获地址。同样也可以修改任意用户的基本信息。

同样在account目录中的其他文件 index.php,money.php等 都有同样问题

官网demo测试:

拥有的客户群:

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝