漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082610

漏洞标题:西安邮政局getshell

相关厂商:中国邮政集团公司信息技术局

漏洞作者: 淡蓝色の忧伤

提交时间:2014-11-09 10:45

修复时间:2014-12-24 10:46

公开时间:2014-12-24 10:46

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-09: 细节已通知厂商并且等待厂商处理中

2014-11-10: 厂商已经确认,细节仅向厂商公开

2014-11-20: 细节向核心白帽子及相关领域专家公开

2014-11-30: 细节向普通白帽子公开

2014-12-10: 细节向实习白帽子公开

2014-12-24: 细节向公众公开

简要描述:

给个邀请码吧

这个有前辈来过了http://www.wooyun.org/bugs/wooyun-2010-076385,写权限他们也确实修了,但是....

详细说明:

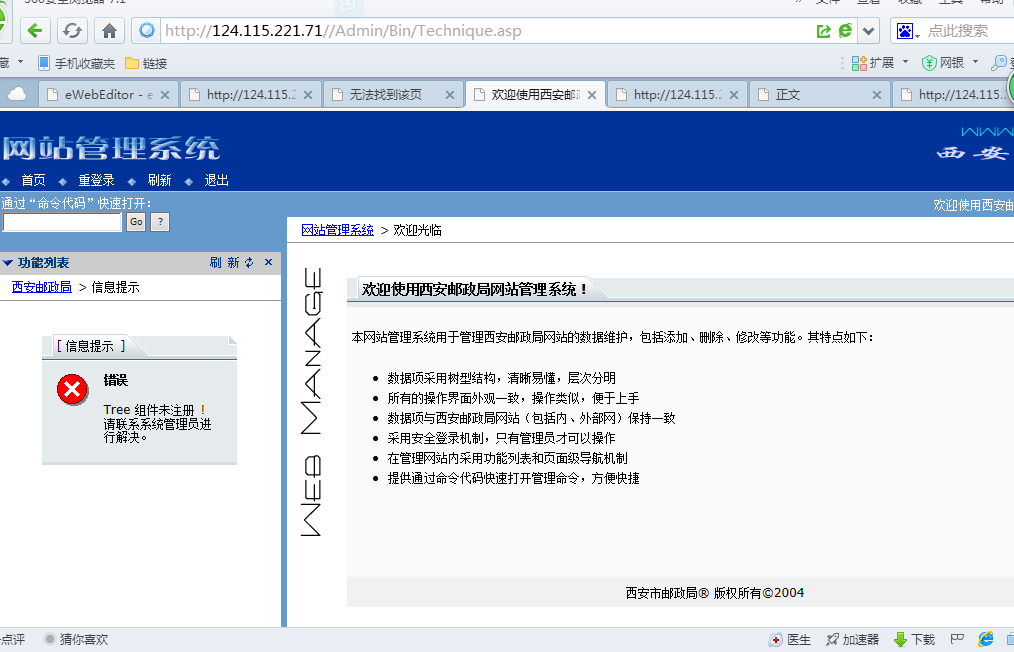

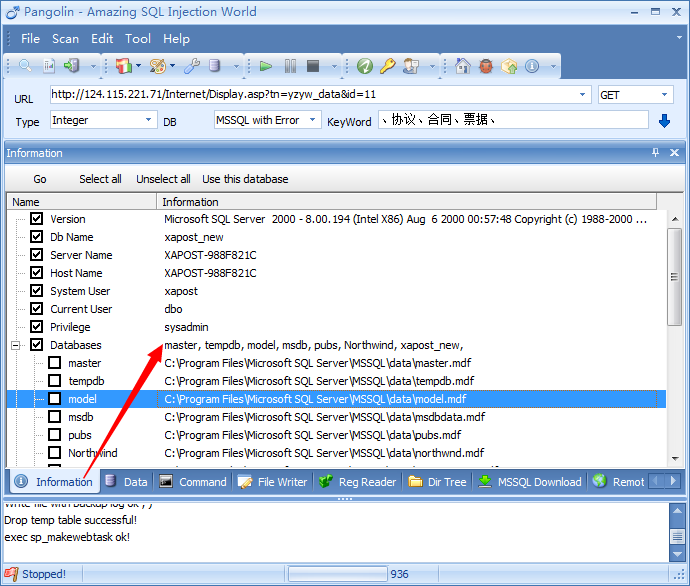

后台eweb编辑器,默认数据库地址,下载下来进入eweb后台,但是eweb数据库设置只读

http://124.115.221.71/

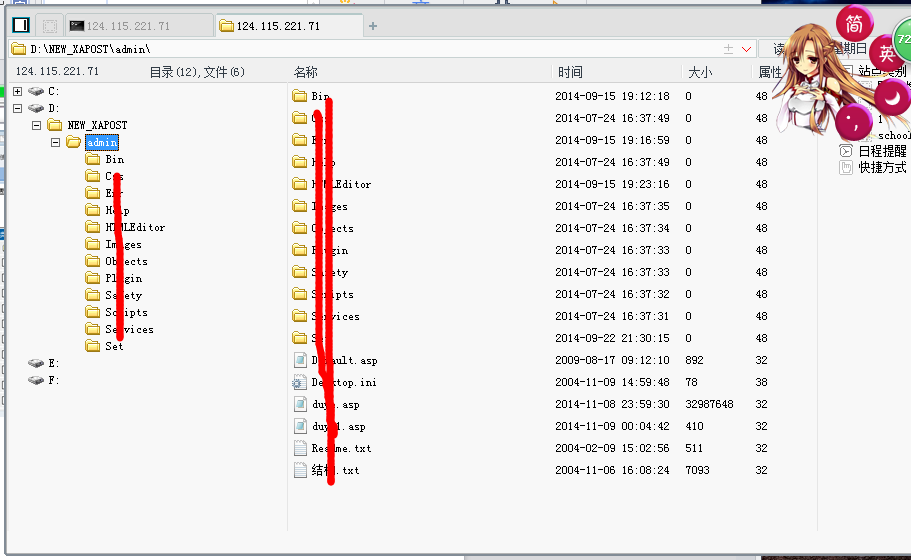

利用eweb遍历漏洞找到好多好东西啊

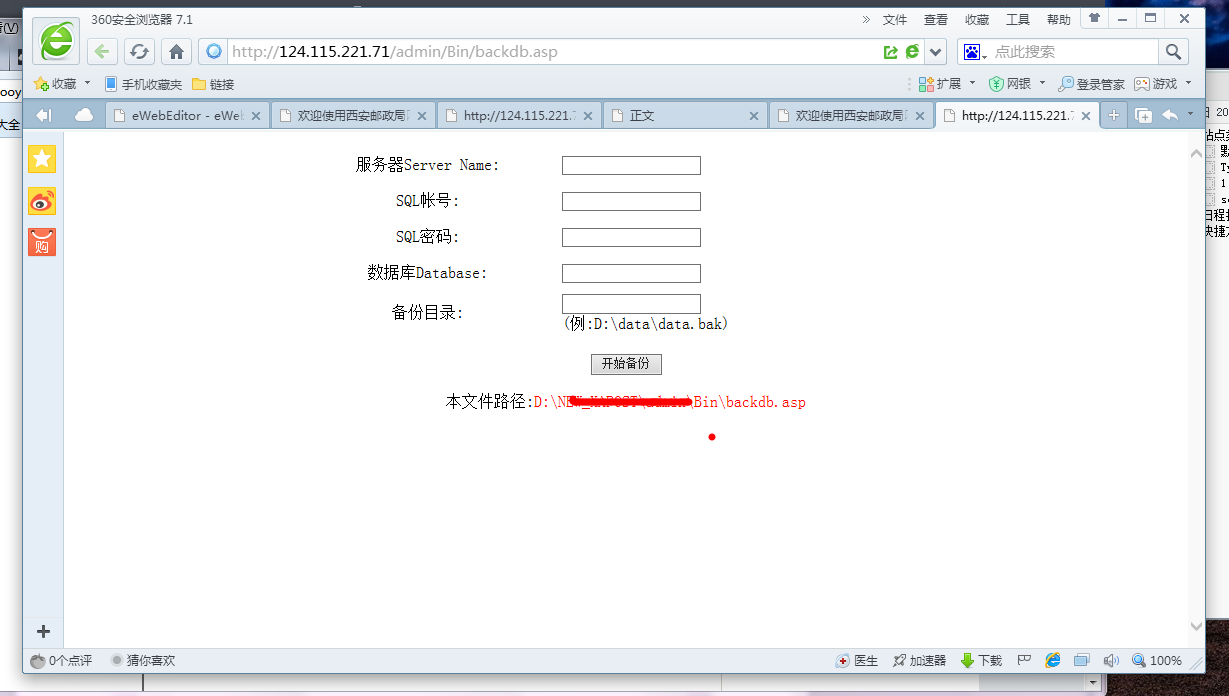

一个数据库备份,的到物理路径

一个越权

翻着翻着感觉好像就更已经登录了一样,什么都能看 汗!

不小心看到尽然有一个默认账号 工号 0 密码空

无语了

后台翻了半天还是没getshell

最后去前台看看,结果

果断写shell

没深入,感觉应该还有很多可以利用的地方

漏洞证明:

修复方案:

我不会,你们专业。

版权声明:转载请注明来源 淡蓝色の忧伤@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-11-10 08:58

厂商回复:

谢谢。

最新状态:

暂无