漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081983

漏洞标题:傲游某站缺陷可入内网/海量数据库源码泄露/官方下载更新任意替换

相关厂商:傲游

漏洞作者: s0mun5

提交时间:2014-11-04 15:07

修复时间:2014-11-05 10:36

公开时间:2014-11-05 10:36

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-04: 细节已通知厂商并且等待厂商处理中

2014-11-05: 厂商已经确认,细节仅向厂商公开

2014-11-05: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

傲游某站缺陷可入内网/海量数据库源码泄露/官方下载更新任意替换

详细说明:

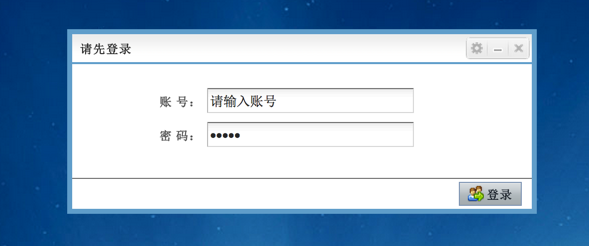

http://admin.maxthon.cn/

傲游统一管理后台

登陆无验证码,用户名admin,经过爆破获得密码(7ujm8ik,),成功登入。

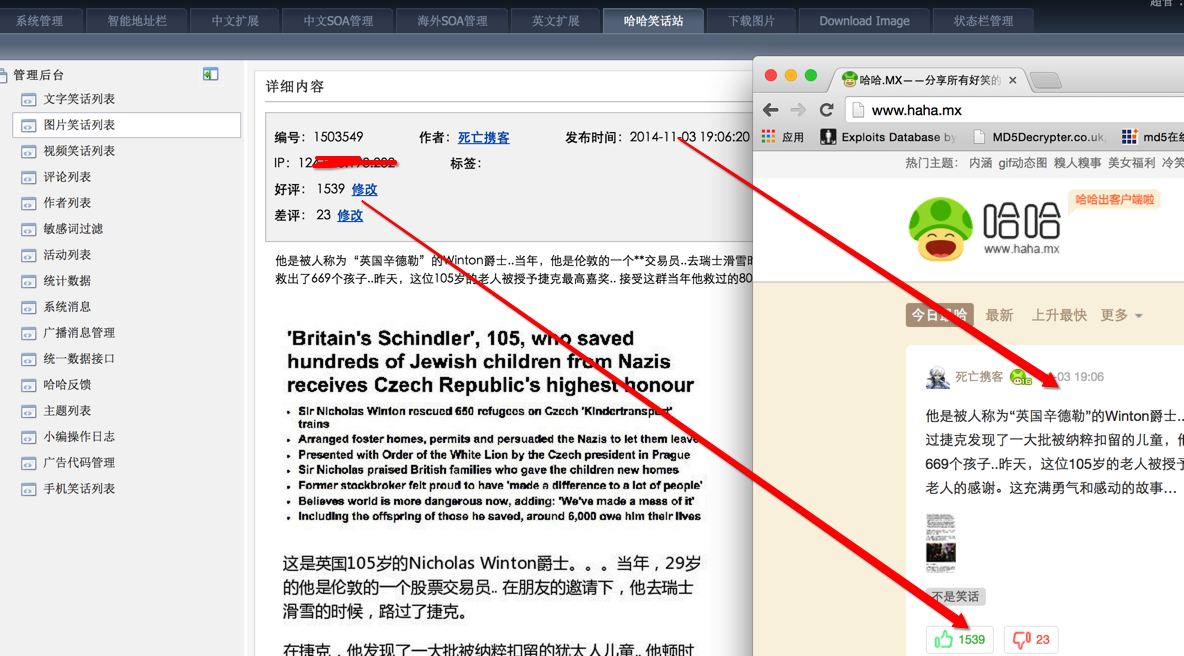

这个站的管理后台在这里 http://www.haha.mx/

有种被欺骗的感觉:(

后台上传新图可getshell。

漏洞证明:

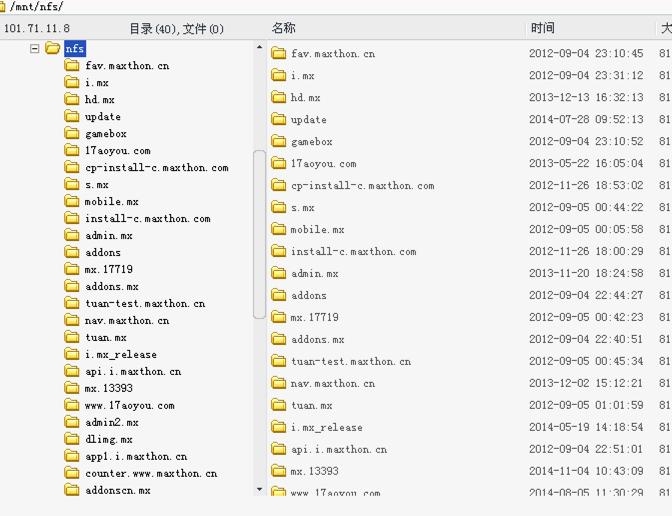

本机有一个远程挂载的目录。含有大量的源码。

并且数据库配置都在里面。

测试发现直接更新nfs中得代码可以同步到线上

数据库全部指向bbs.mysql.maxthon.cn 192.168.1.152

不截图证明。

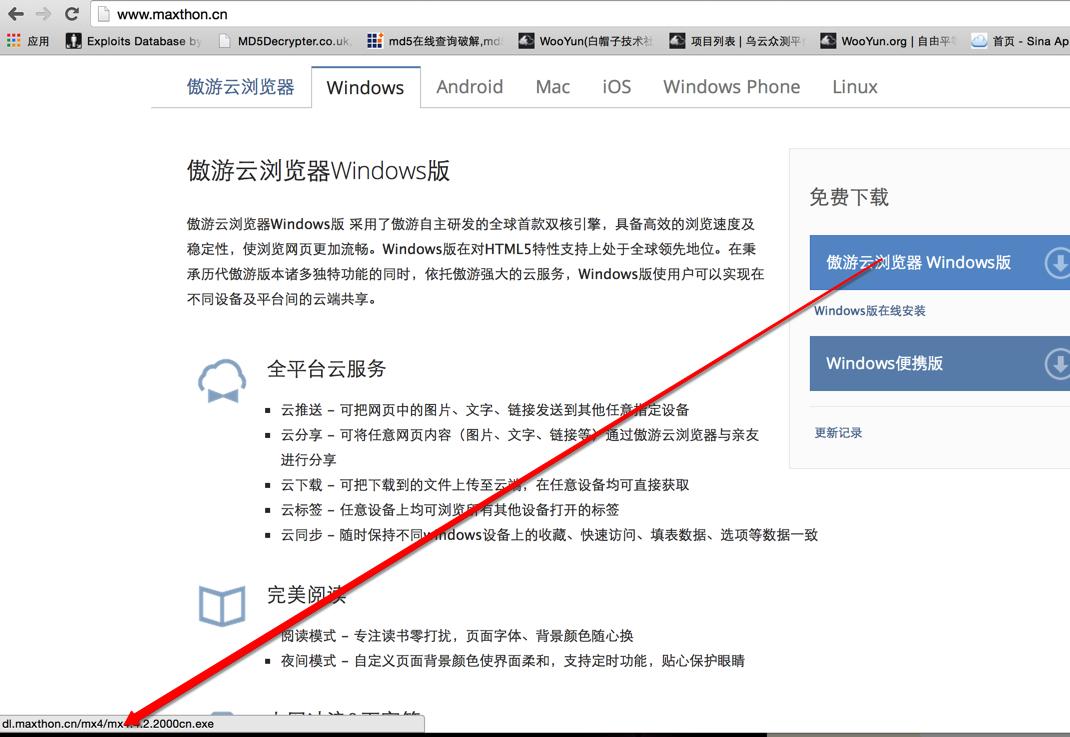

官方包随意替换。

就这样吧。

修复方案:

影响安全的不仅仅是那些高危漏洞,一些设计缺陷一样可以造成很大危害。

版权声明:转载请注明来源 s0mun5@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-11-05 10:32

厂商回复:

赞!

最新状态:

2014-11-05:漏洞已修复