漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081857

漏洞标题:易车网某接口未授权访问沦陷海量数据(多个系统存安全隐患)

相关厂商:易车

漏洞作者: s3xy

提交时间:2014-11-03 17:29

修复时间:2014-12-18 17:30

公开时间:2014-12-18 17:30

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-03: 细节已通知厂商并且等待厂商处理中

2014-11-03: 厂商已经确认,细节仅向厂商公开

2014-11-13: 细节向核心白帽子及相关领域专家公开

2014-11-23: 细节向普通白帽子公开

2014-12-03: 细节向实习白帽子公开

2014-12-18: 细节向公众公开

简要描述:

感觉上次给的rank有点低,所以我是奔着20rank来的。

详细说明:

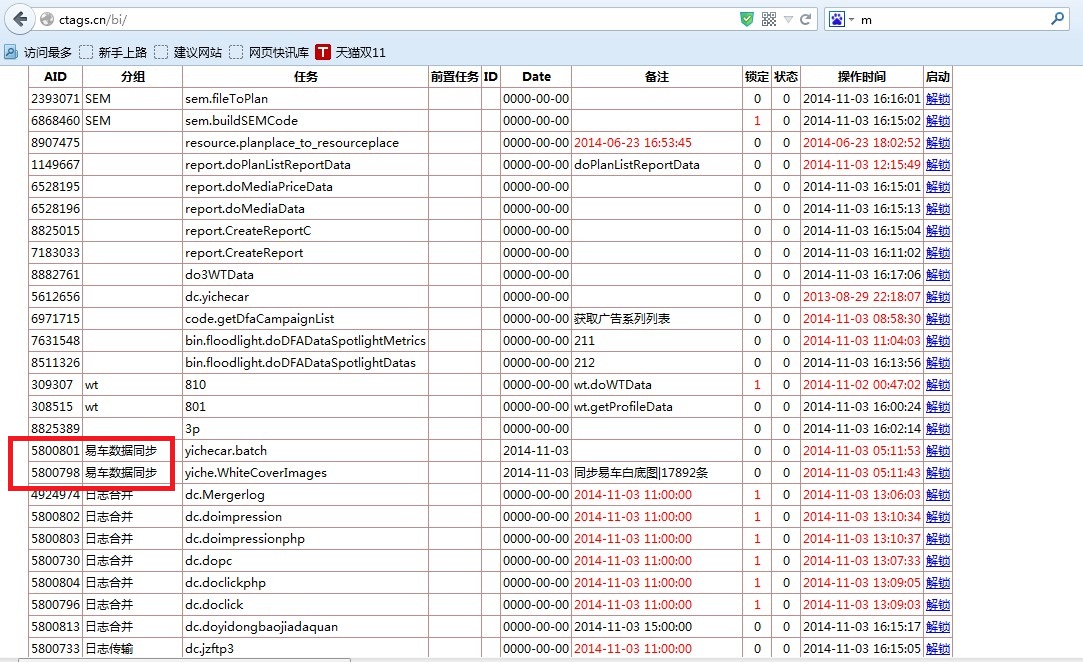

问题出现在http://ctags.cn/

可直接登录http://ctags.cn/bi/

发现是易车网任务调度器接口

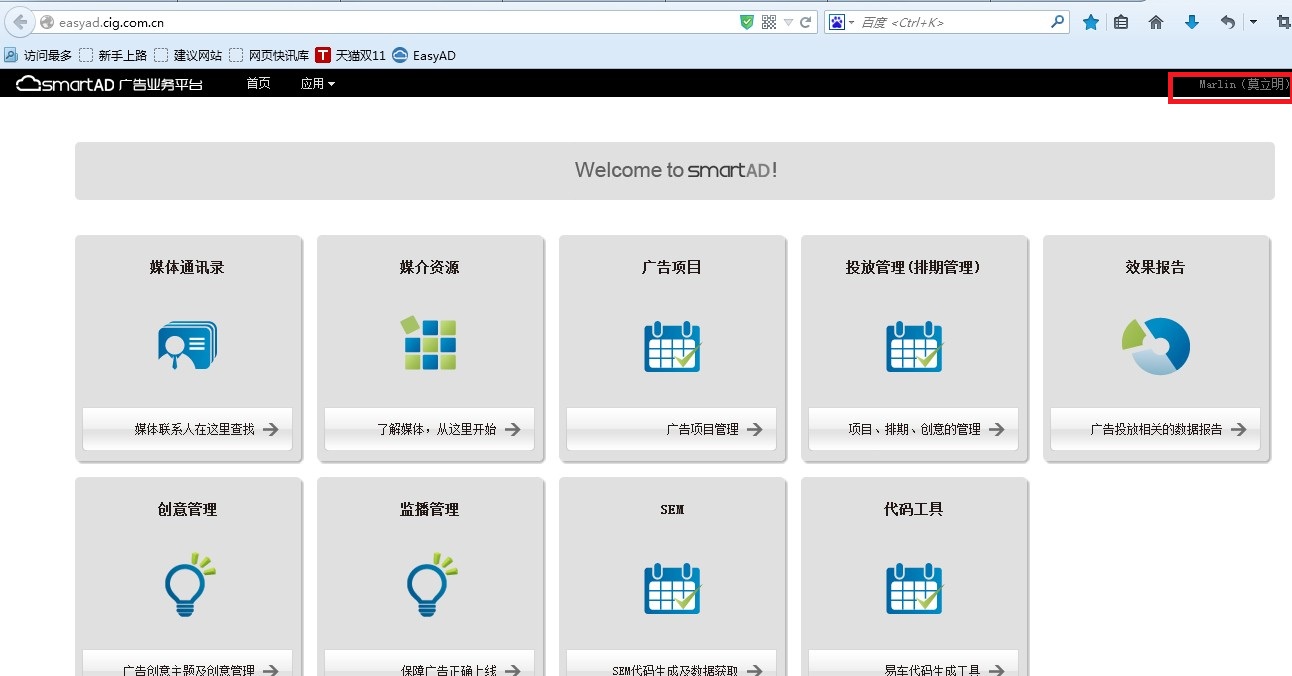

【首先测试第一个功能EasyAD】

发现跳转URL至http://easyad.cig.com.cn/ 易车smartAD广告业务平台,且为已登录状态

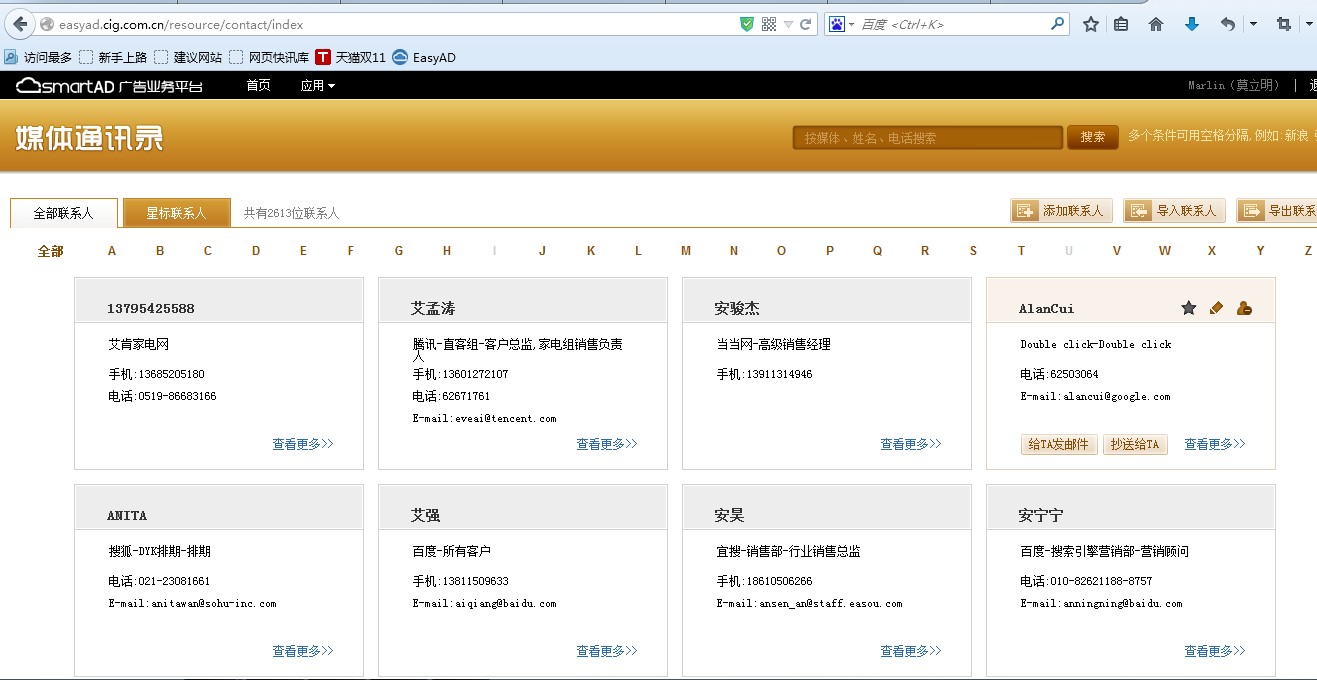

部分功能展示

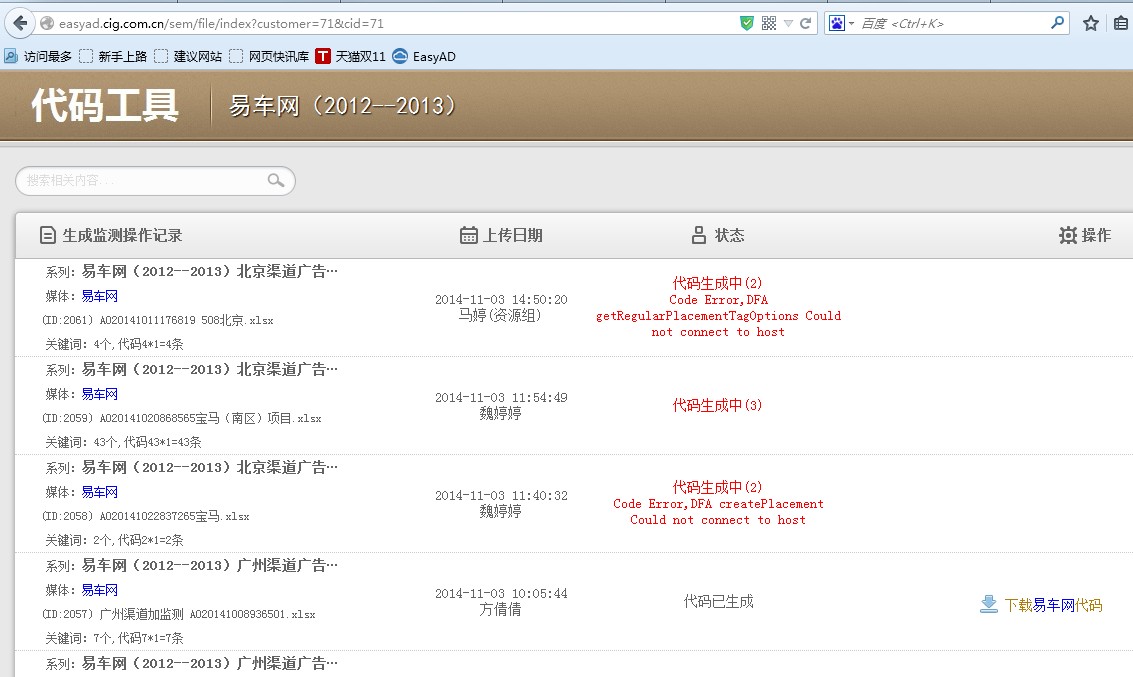

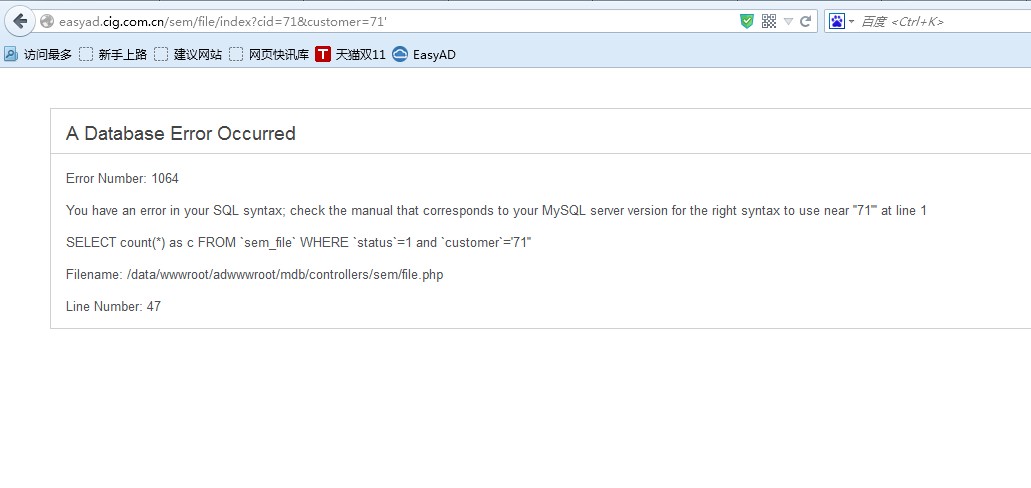

SEM监测系统

并发现存在sql注入

http://easyad.cig.com.cn/sem/file/index?cid=71&customer=71

http://easyad.cig.com.cn/sem/file/index?cid=71&customer=71' and '1'='1 正常

http://easyad.cig.com.cn/sem/file/index?cid=71&customer=71' and '1'='2 错误

先放下sql注入,测试其他接口

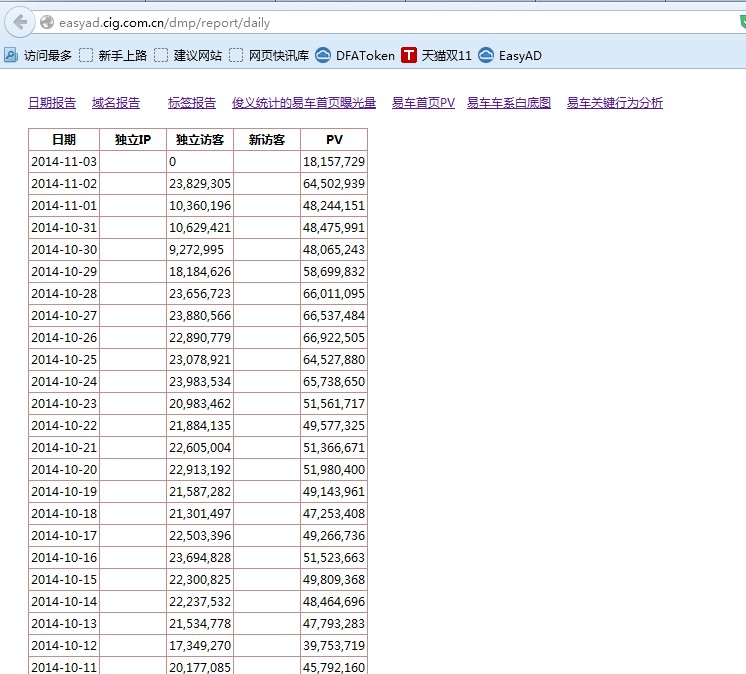

【Auto-DMP报表 功能】

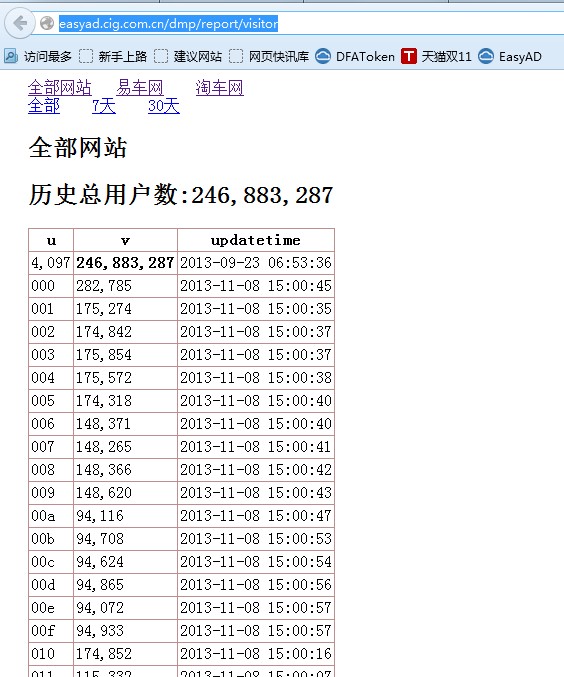

【visitor 功能】

【车型受众 功能】

【固定位动态素材投放数据】

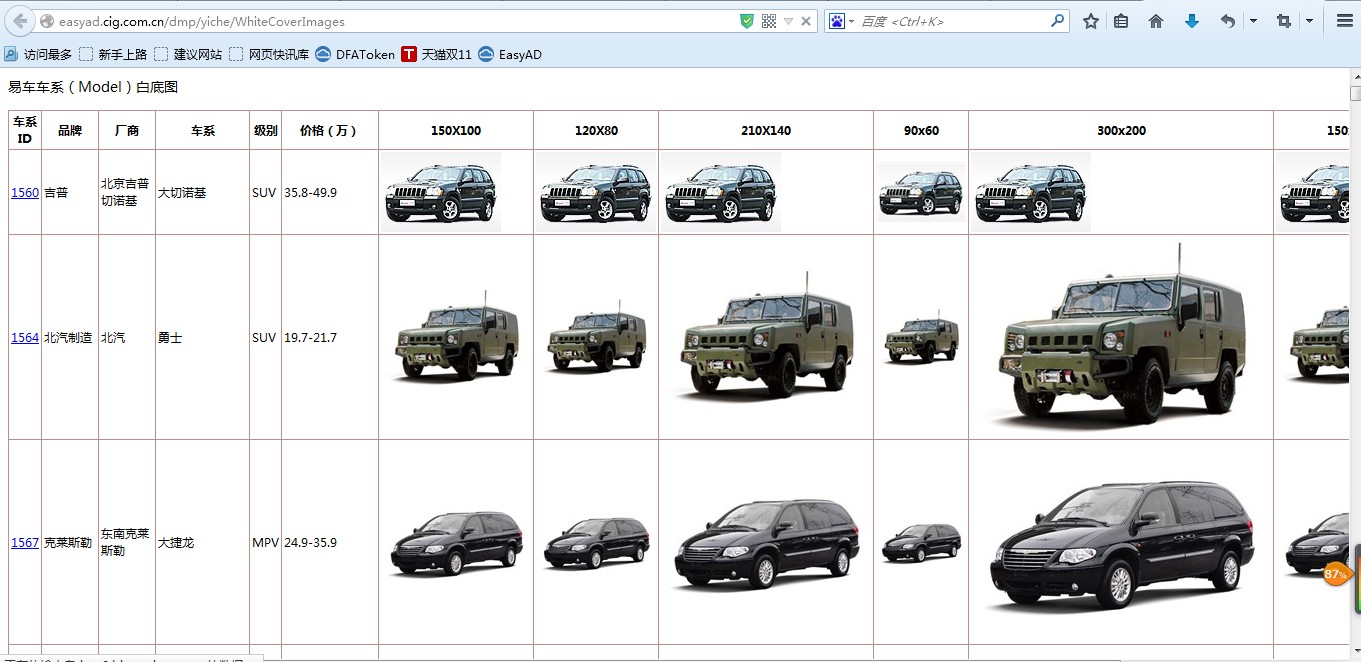

【白底图】

另外还有大量数据接口,不一一列举。

****************************

下面是进一步的测试

测试发现http://easyad.cig.com.cn/project/index 项目管理模块可上传shell

http://easyad.cig.com.cn/index.php/project/index/detail?project=2740

至此成功拿到shell

浏览服务器以及数据库配置文件,沦陷海量数据。

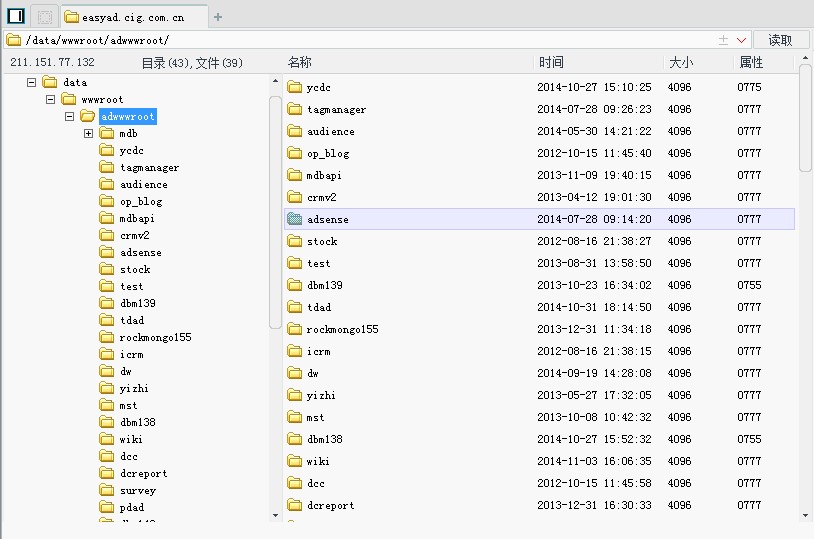

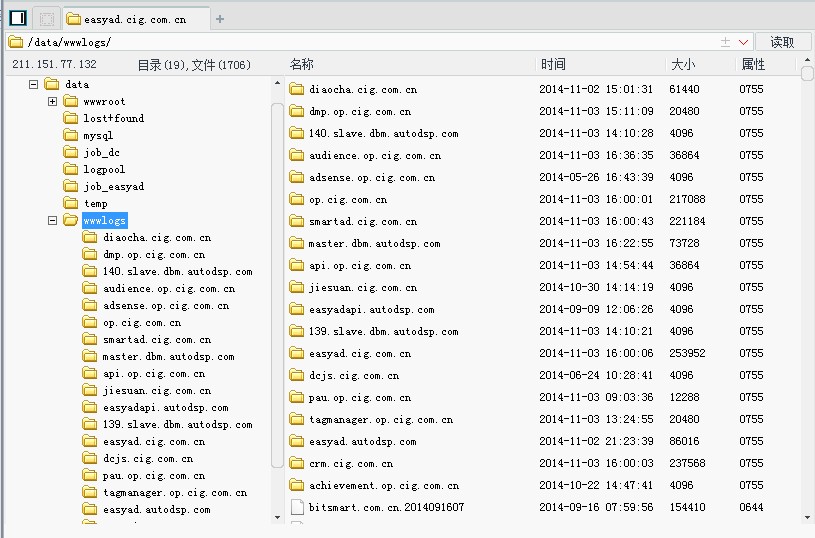

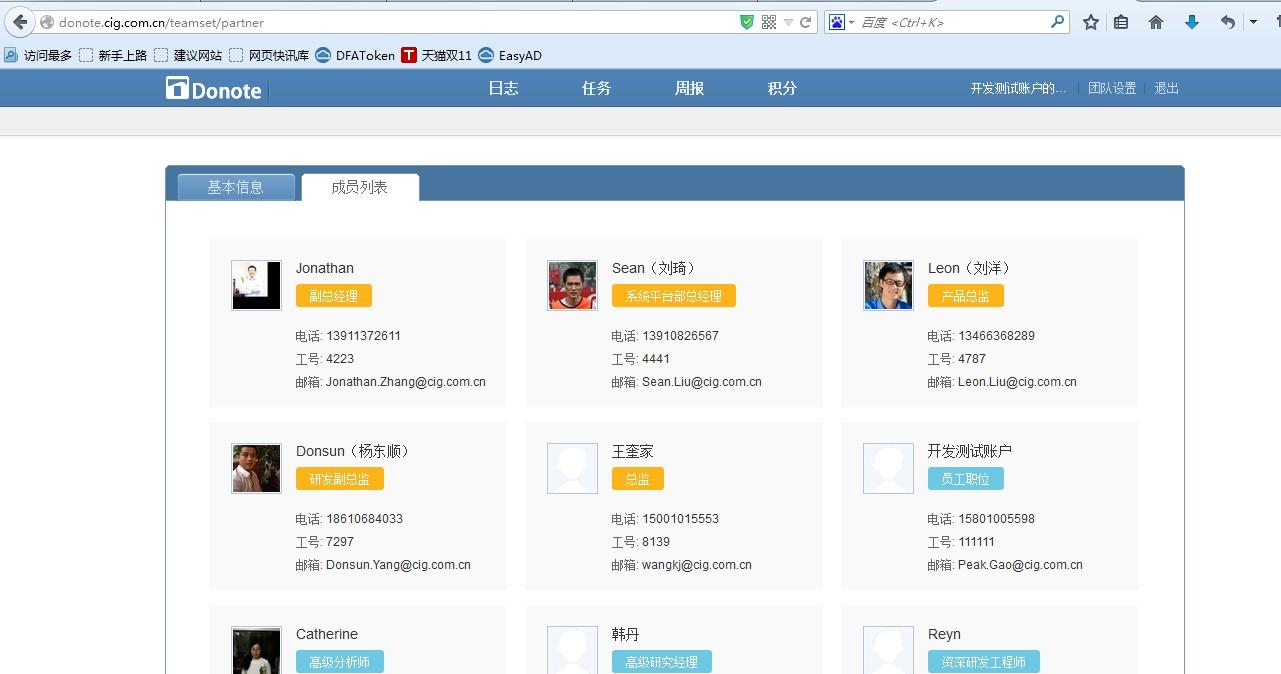

【服务器敏感信息截图】

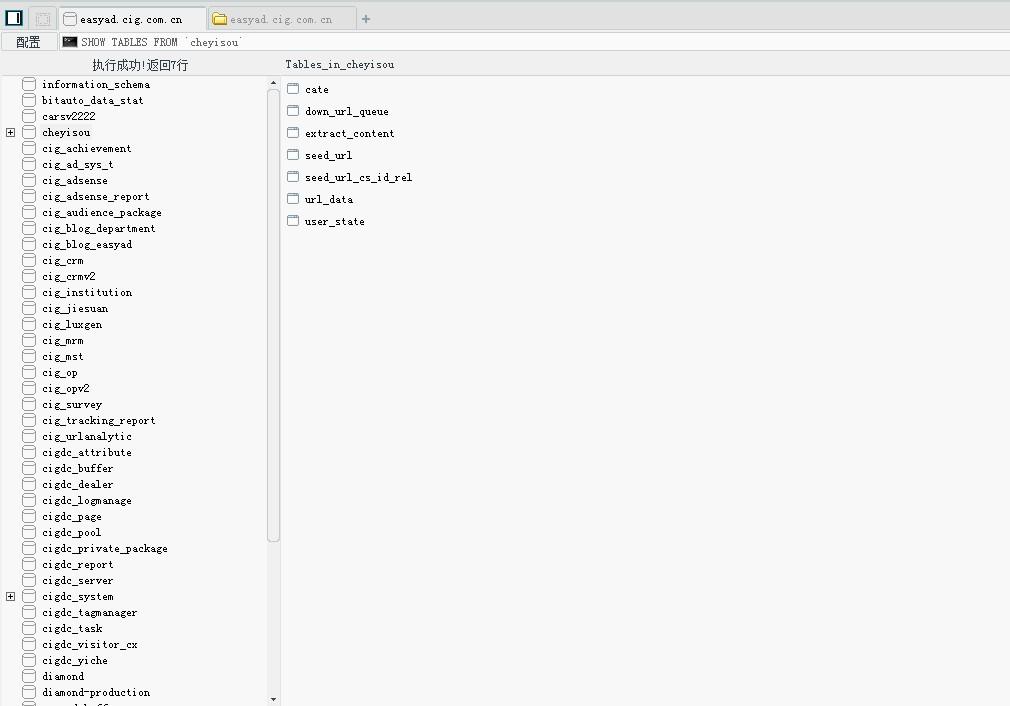

【数据库敏感信息截图】

漏洞证明:

修复方案:

对敏感接口增强权限验证

版权声明:转载请注明来源 s3xy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-11-03 17:50

厂商回复:

非常感谢提供漏洞,我们会尽快处理

最新状态:

2014-11-04:非常感谢s3xy@乌云,我们已经屏蔽对外的访问,程序上也做了处理。