漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081606

漏洞标题:12306手机SO加密算法被破解

相关厂商:中国铁道科学研究院

漏洞作者: 路人甲

提交时间:2014-11-01 11:46

修复时间:2014-12-30 14:44

公开时间:2014-12-30 14:44

漏洞类型:非授权访问/认证绕过

危害等级:中

自评Rank:6

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-01: 细节已通知厂商并且等待厂商处理中

2014-11-06: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-12-31: 细节向核心白帽子及相关领域专家公开

2015-01-10: 细节向普通白帽子公开

2015-01-20: 细节向实习白帽子公开

2014-12-30: 细节向公众公开

简要描述:

12306手机端APP 每次请求服务器均由手机调用so库,根据传入的baseDTO.time_str的值和设备id的值来生成一个加密字串baseDTO.check_code的值用于提交服务器验证是否非法。

8月1号android版本升级了算法,现在又已经被破解,以致有人利用该算法软件模拟手机端来非法囤积车票。

详细说明:

12306手机端APP 每次请求服务器均由手机调用so库,根据传入的baseDTO.time_str的值和设备id的值来生成一个加密字串baseDTO.check_code的值用于提交服务器验证是否非法。

8月1号android版本升级了算法,iPhone版本APP没有生活,已经有人利用iPhone接口做新的APP,运行在其他平台,同时现在android版本又已经被破解,有人利用该算法在电脑上模拟手机端大量发送请求,给官网造成很大压力,也有人非法囤积车票。

漏洞证明:

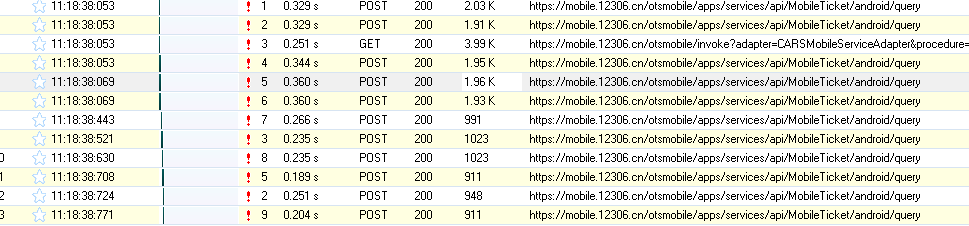

https://mobile.12306.cn/otsmobile/apps/services/api/MobileTicket/android/query

通过抓包,看到短时间内大量请求官网数据

请官方技术进行验证:

baseDTO.time_str = 20181101113536

baseDTO.device_no = bcbe66a4d1fafa5

根据以上两个值可以计算出

baseDTO.check_code = 075e150b08b17fcc552b4ceec7d2585d

现在android智行订票抢票软件就是使用的iPhone接口

修复方案:

对手机APP源代码加密,同时升级android,iPhone加密SO算法

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-12-30 14:44

厂商回复:

最新状态:

暂无