漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081530

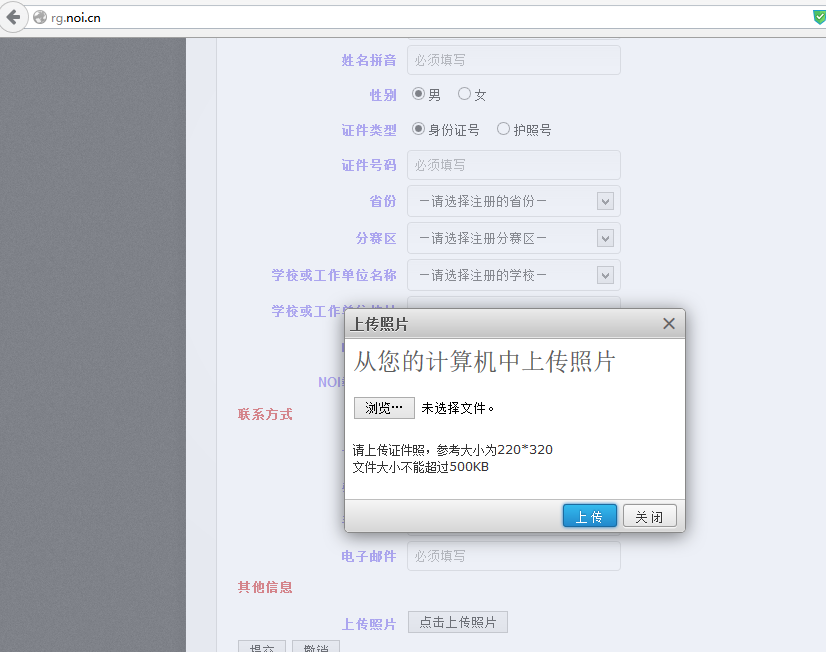

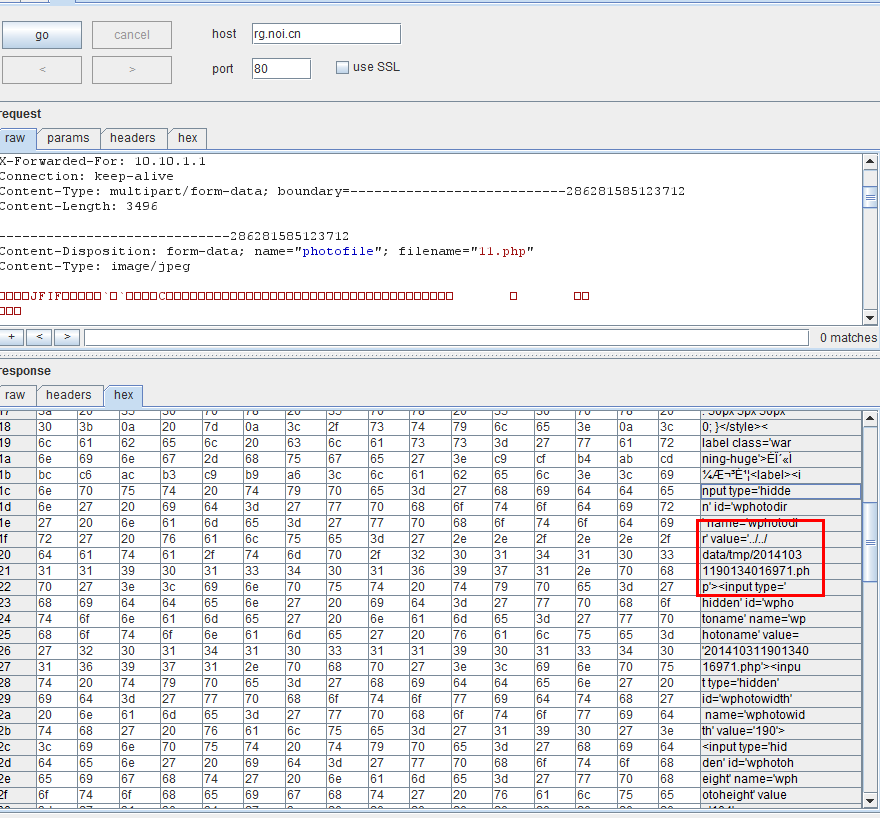

漏洞标题:NOI报名站某处上传过滤不严导致getshell

相关厂商:noi.cn

漏洞作者: 路人甲

提交时间:2014-10-31 20:16

修复时间:2014-12-15 20:18

公开时间:2014-12-15 20:18

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-31: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-12-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

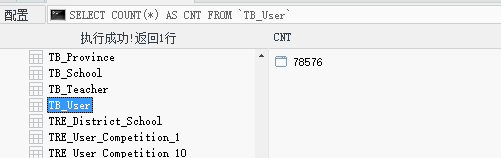

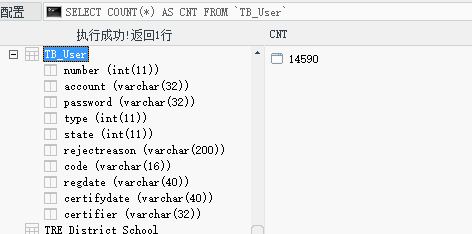

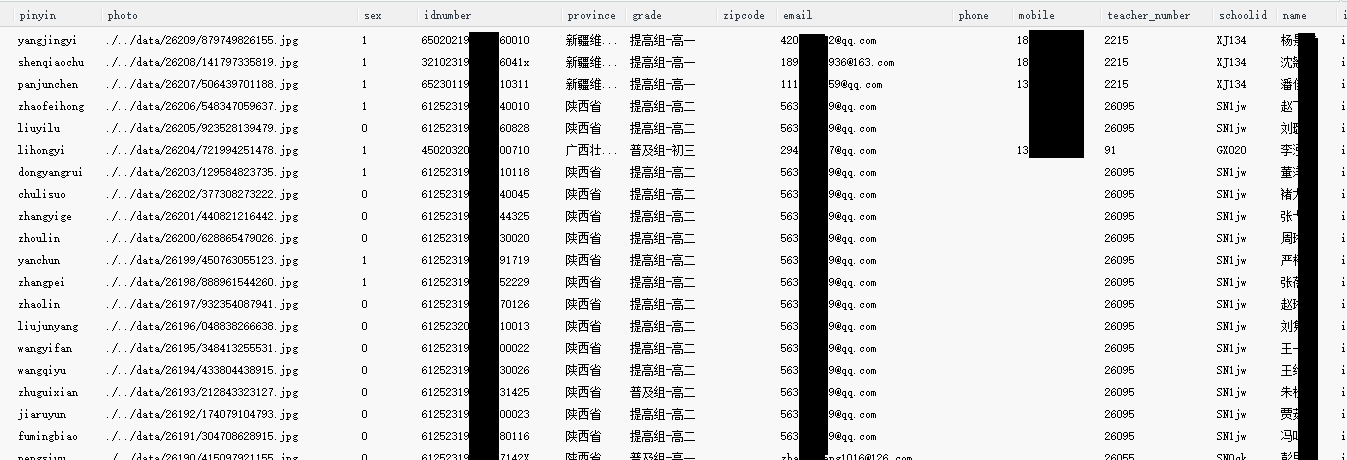

NOI(全国青少年信息学奥林匹克竞赛)报名站某处上传过滤不严导致getshell,涉及进10w参赛者信息和2w指导教师信息。

为了向那些在中学阶段学习的青少年普及计算机科学知识,为了给学校的信息技术教育课程提供动力和新的思路,为了给那些有才华的学生提供相互交流和学习的机会、也为通过竞赛和相关的活动培养和选拔优秀计算机人才,教育部和中国科协委托中国计算机学会举办了全国青少年计算机程序设计竞赛,即全国青少年信息学奥林匹克竞赛(简称NOI)。

详细说明:

漏洞证明:

修复方案:

做好上传校验

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝