漏洞概要

关注数(24)

关注此漏洞

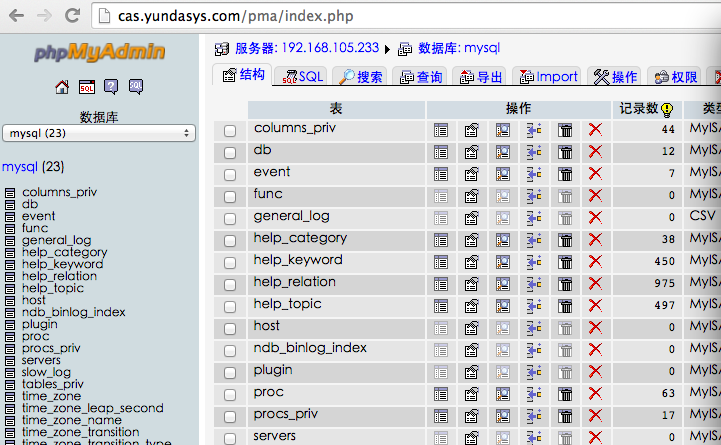

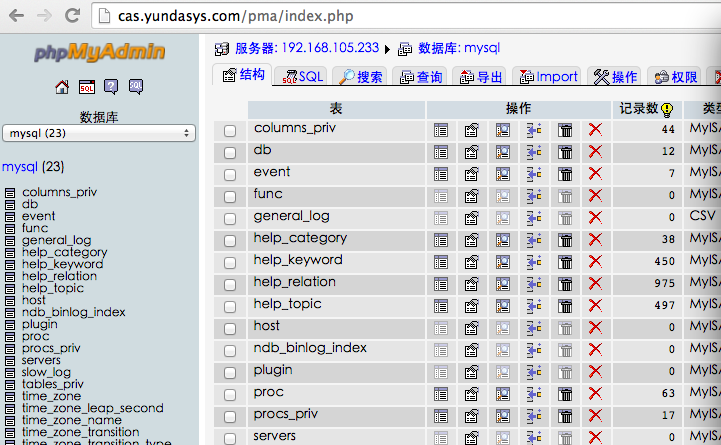

漏洞标题:韵达快递某处pma配置不当可以访问内部大量数据库

提交时间:2014-10-27 14:32

修复时间:2014-12-11 14:34

公开时间:2014-12-11 14:34

漏洞类型:未授权访问/权限绕过

危害等级:中

自评Rank:9

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2014-10-27: 细节已通知厂商并且等待厂商处理中

2014-10-27: 厂商已经确认,细节仅向厂商公开

2014-11-06: 细节向核心白帽子及相关领域专家公开

2014-11-16: 细节向普通白帽子公开

2014-11-26: 细节向实习白帽子公开

2014-12-11: 细节向公众公开

简要描述:

还是神器好用

详细说明:

使用神器扫到

于是剩下的就不多说了

漏洞证明:

修复方案:

版权声明:转载请注明来源 拖鞋王子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-10-27 14:48

厂商回复:

多谢提醒, 立即修复!

最新状态:

暂无