漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077250

漏洞标题:磊科(NW788)内置隐藏的超级账号外网可取得路由器控制权

相关厂商:磊科

漏洞作者: 领航网络

提交时间:2014-09-25 14:05

修复时间:2014-11-09 14:06

公开时间:2014-11-09 14:06

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-25: 细节已通知厂商并且等待厂商处理中

2014-09-28: 厂商已经确认,细节仅向厂商公开

2014-10-08: 细节向核心白帽子及相关领域专家公开

2014-10-18: 细节向普通白帽子公开

2014-10-28: 细节向实习白帽子公开

2014-11-09: 细节向公众公开

简要描述:

磊科(NW788)内置隐藏的超级账号,外网可取得路由器控制权

详细说明:

漏洞简介:

磊科(NW788)内置隐藏的超级账号,外网可取得路由器控制权:

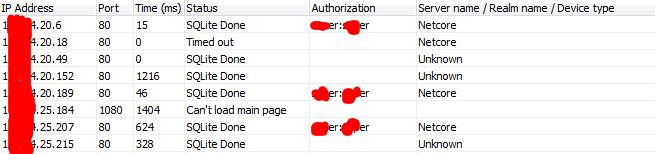

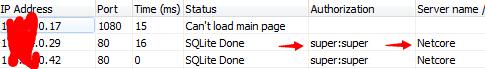

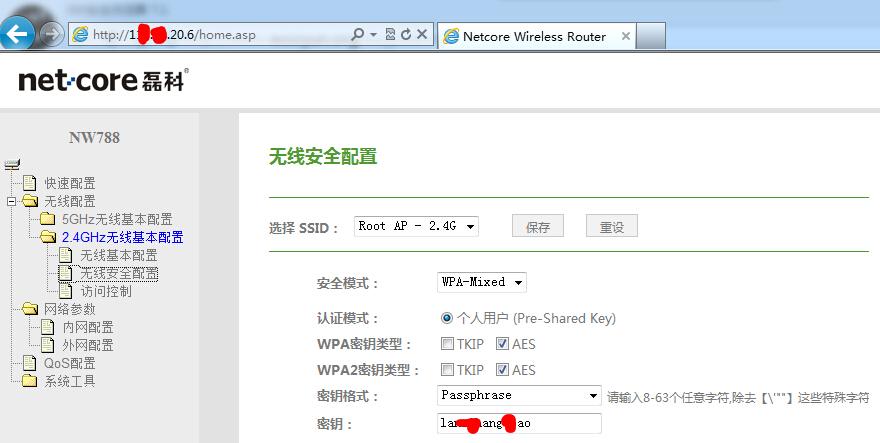

通过IP段批量扫描,进入开放端口IP,使用超级账号登陆,可获取网络运营商提供的用户密码、用户设置的SSID名称和密码,等等信息。

漏洞危害:

一、通过IP可追踪并锁定用户使用地址范围,通过SSID名称和密码配对,进入局域网对于在线主机实施入侵手段(如获得电脑、家电等设备控制权,截获相关用户账户和密码等隐私资料)。

二、此漏洞如果被某软件运用商利用(如WIFI“X”能钥匙等软件)。把用户SSID名称和密码,用于其研发的软件作为商业用途。

具体步骤可能为:先对全国各地IP进行扫描,筛选出目标IP进行非法入侵从而获取所需资料,然后根据目标IP做位置定位,软件客户端用户通过获取服务商所提供的信息,对自身地理位置附近的SSID名称和密码进行适配,直到获取上网权限。

漏洞证明:

修复方案:

一、取消内置超级账号。

二、开放控制权限,用户可自行开启或关闭(注:最好出厂即为关闭状态,以防用户在不知情的情况下,再次被入侵。),并可自行更改该账户名称和密码。

版权声明:转载请注明来源 领航网络@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-09-28 13:25

厂商回复:

最新状态:

暂无