漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077174

漏洞标题:看一只菜鸟如何全面沦陷就医160

相关厂商:就医160

漏洞作者: 路人甲

提交时间:2014-09-26 15:45

修复时间:2014-11-10 15:46

公开时间:2014-11-10 15:46

漏洞类型:服务弱口令

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-26: 细节已通知厂商并且等待厂商处理中

2014-09-26: 厂商已经确认,细节仅向厂商公开

2014-10-06: 细节向核心白帽子及相关领域专家公开

2014-10-16: 细节向普通白帽子公开

2014-10-26: 细节向实习白帽子公开

2014-11-10: 细节向公众公开

简要描述:

就医160一小漏洞造成整个业务全面沦陷(只做测试为做任何破坏活动)

详细说明:

就医160一小漏洞造成整个业务全面沦陷(只做测试为做任何破坏活动)

就医网有一个自己的内部论坛:http://51good.3322.org:9527/ 因为phpmyadmin弱口令 一句话后............

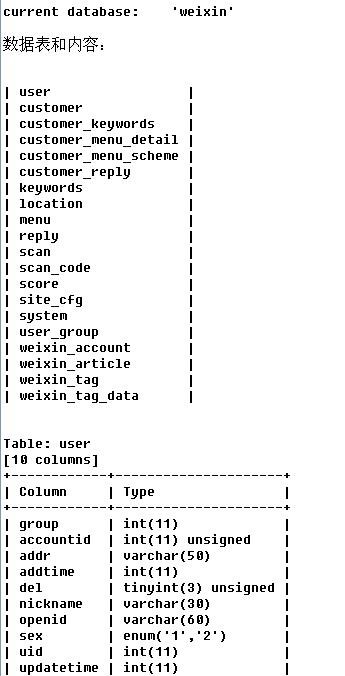

因为这个是内部论坛不涉及到真正的业务,然后继续找洞。http://wap.91160.com出现了sql注入

地址:http://wap.91160.com/index.php?a=index&c=scan&code=1%27%22 但是不是DBA 只能看下数据而已也

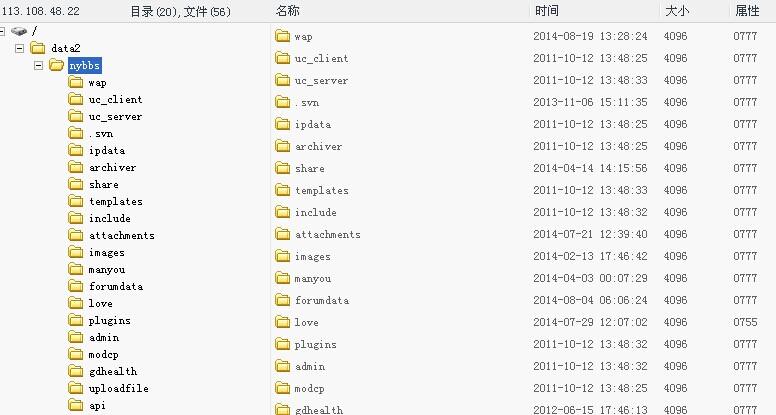

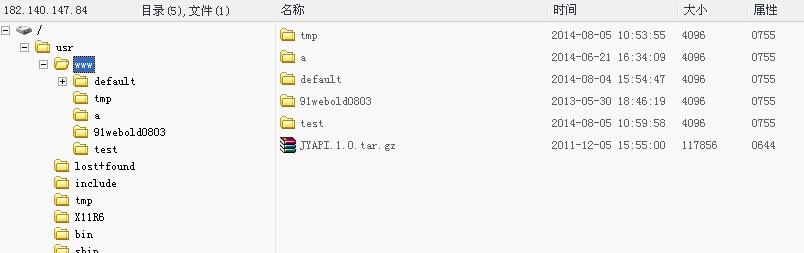

继续 然后想看下看下可不可以上传漏洞干了很久(各种方法不行),继续找http://api.91160.com/出现了弱口令 进去后一句话 意外收获大概有11个站在里面全是深圳的医疗网站,但是仍然没有涉及到核心业务。

苦逼然后查看论坛内部源代码 其中出现了企业qq邮箱:

密码找回 哈哈!

不过找不到登录后台

查看图片地址----是整个业务的图片服务器:

后台管理地址就在其中这个服务器中 地址也找到了nykj.91160.com

上传了个txt文件:

整个业务基本上搞完了 再来一个小惊喜:http://wxmge.91160.com/main/login.html 微信管理平台

漏洞证明:

修复方案:

漏洞太多慢慢修吧 尤其是自己的论坛(好像已经关闭了)

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2014-09-26 19:42

厂商回复:

安全管理不到位。。。

最新状态:

暂无