漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-077169

漏洞标题:live800在线沟通平台客户端存储型XSS可攻击客服

相关厂商:live800.com

漏洞作者: mramydnei

提交时间:2014-09-24 16:40

修复时间:2014-12-23 16:46

公开时间:2014-12-23 16:46

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-09-24: 细节已通知厂商并且等待厂商处理中

2014-09-25: 厂商已经确认,细节仅向厂商公开

2014-11-19: 细节向核心白帽子及相关领域专家公开

2014-11-29: 细节向普通白帽子公开

2014-12-09: 细节向实习白帽子公开

2014-12-23: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

帮朋友测试项目时无意间发现的。

详细说明:

我没有做过大量统计和测试,但根据我这几个月零零散散的测试我认为仍然存有大量的桌面应用,web应用和浏览器插件存有一摸一样的问题。

所以,这个XSS的输入点还是文件名。

漏洞证明:

首先我们构造这样的文件名:

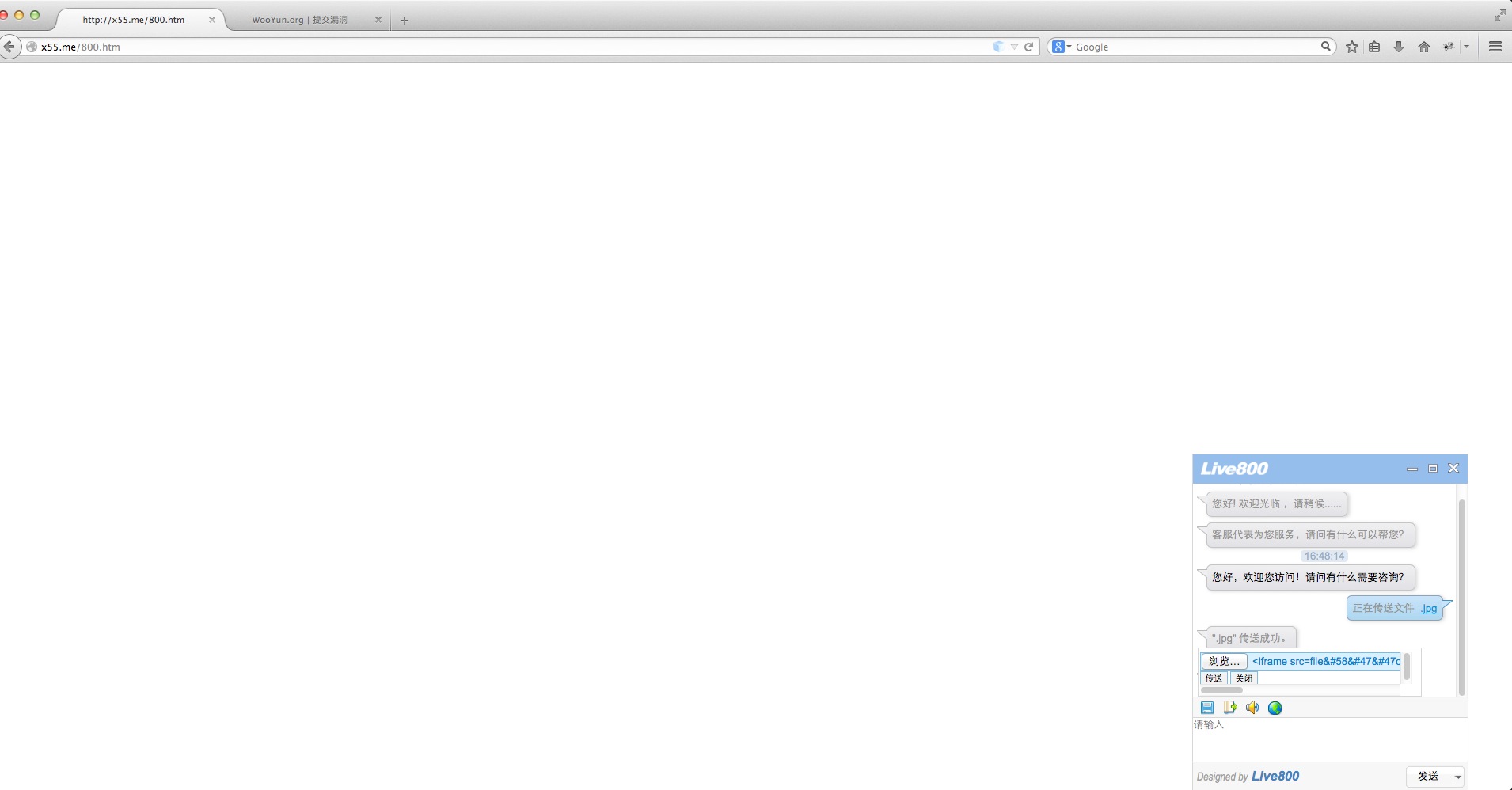

随后通过http://x55.me/800.htm向客服发送文件,如下图:

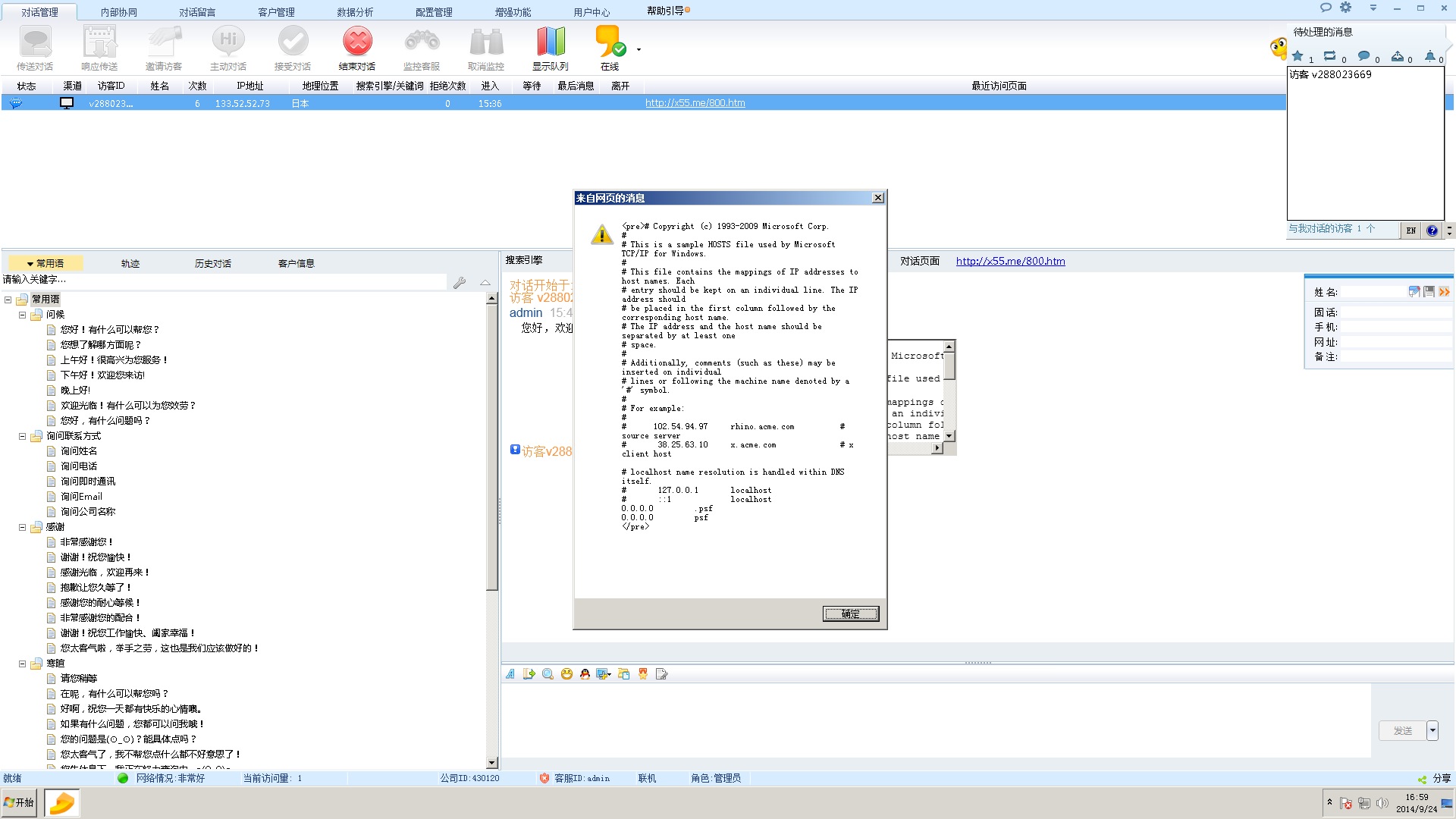

现在切换到客服的应用界面,看发生了什么?

可以看到live800在线沟通平台不但正常解析了我们的iframe,我们还顺利地访问到了本地的文件内容。从这个结果来看,我们还是可以通过这个XSS来窃取一些本地文件的内容的。不过应该还是会受到文件类型(扩展名)的限制。

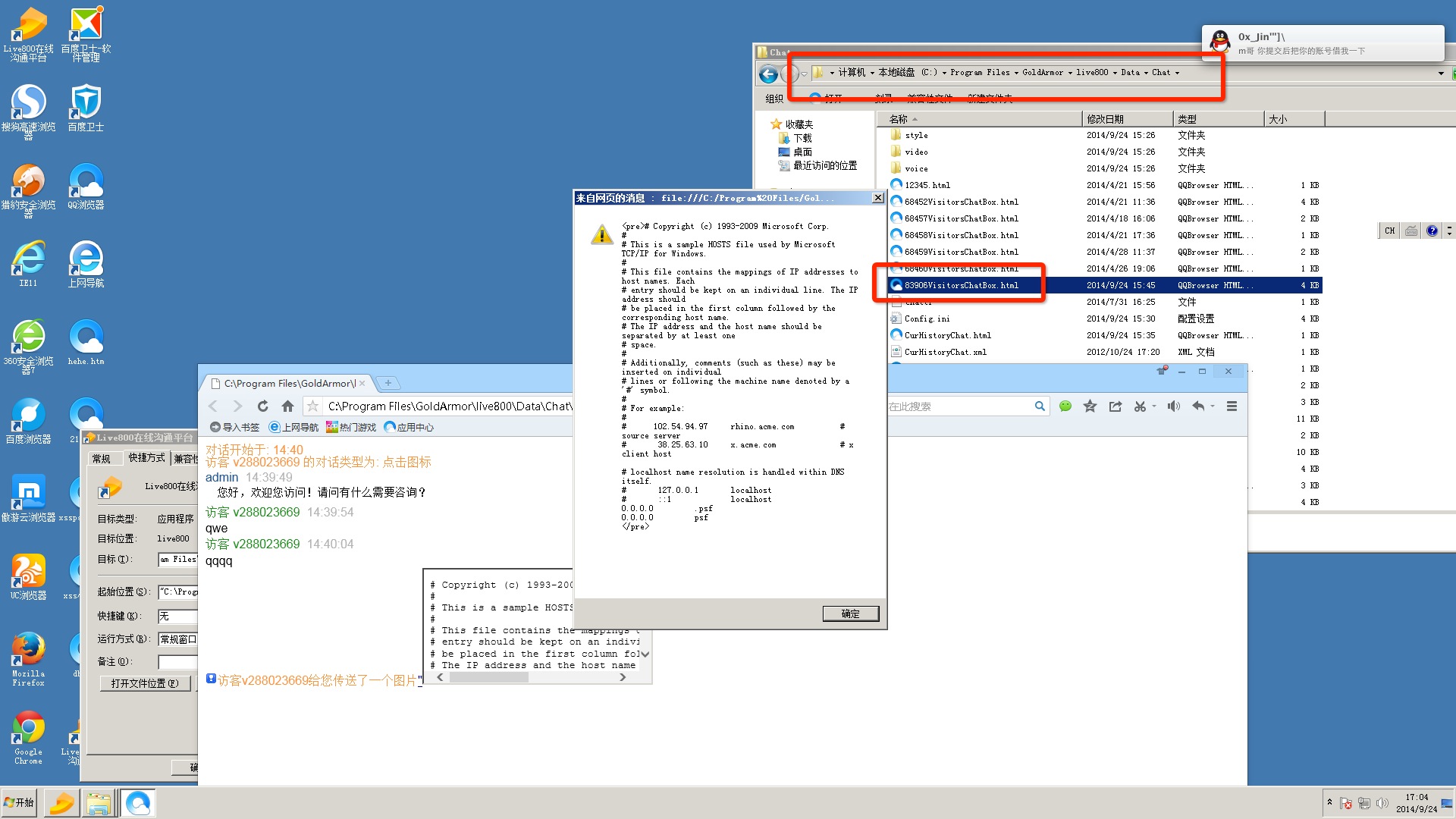

除此之外,还有一点需要提一下的是。一旦客户端被中下了xss后门,这段html会作为聊天记录一直被存储在下图所示的目录当中。

如果需要修复这问题,建议在发布补丁的同时,检查或者清除live800在线沟通平台的的cache文件。因为这个文件名是攻击者完全可预测的。

修复方案:

暂无

版权声明:转载请注明来源 mramydnei@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2014-09-25 00:21

厂商回复:

非常感谢,确实有部分系统有这个问题,已经修复

最新状态:

2014-09-25:已修复