漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-074316

漏洞标题:爱康国宾任意账户密码重置漏洞

相关厂商:爱康国宾

漏洞作者: px1624

提交时间:2014-08-29 12:28

修复时间:2014-10-13 12:30

公开时间:2014-10-13 12:30

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-29: 细节已通知厂商并且等待厂商处理中

2014-08-29: 厂商已经确认,细节仅向厂商公开

2014-09-08: 细节向核心白帽子及相关领域专家公开

2014-09-18: 细节向普通白帽子公开

2014-09-28: 细节向实习白帽子公开

2014-10-13: 细节向公众公开

简要描述:

最近这个厂商很火啊!

先提交了个暴力注册,打算来凑凑热闹,结果影响不大没给通过。所以又去找了个密码重置漏洞。

目前来说由于某些问题,这个密码重置漏洞不会影响任何用户,不过这个问题客观来说还是个高危啊,早发现早修补啊。

详细说明:

(一)先说暴力注册这个

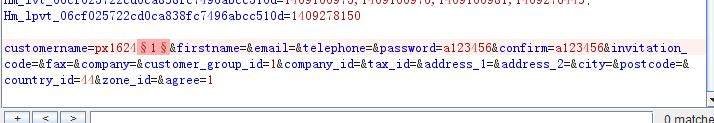

1 注册位置,只需要用户名和密码就可以注册了。

2 那么直接就可以修改用户名重复请求达到暴力注册的目的。

3 这里注册了50个帐号作为演示,帐号:px16241 至 px162450 密码:a123456 官方可以清理掉额。

4 登录个帐号证明下。

(二)下面说重置密码的

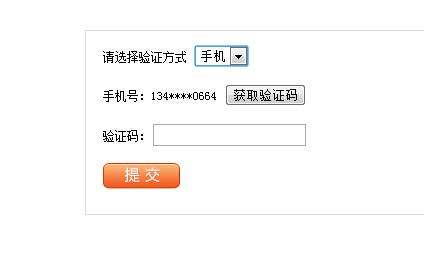

1 首先是正常途径去找回密码,选择手机找回。

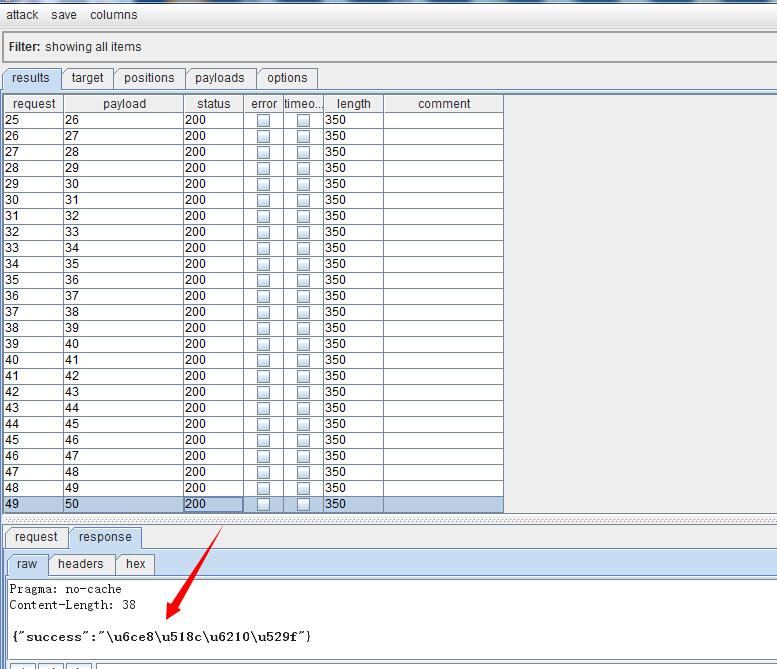

2 然后会收到一个验证码,是6位纯数字,由于没有限制错误次数,导致可以爆破验证。

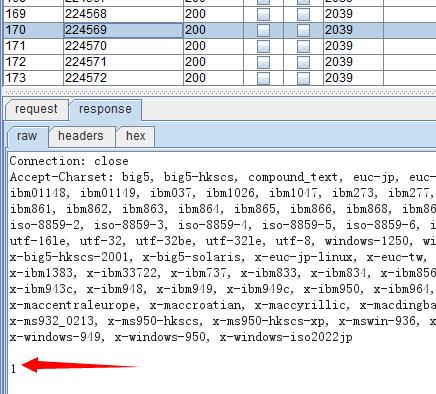

3 如下图,这里通过length是不能区分的,因为正确返回1 错误返回0 length都是一样的。

4 但是并不是说这里就不能进行利用了,完全可以自己写个小脚本,去爆破一下然后对返回数据进行判断就可以了。

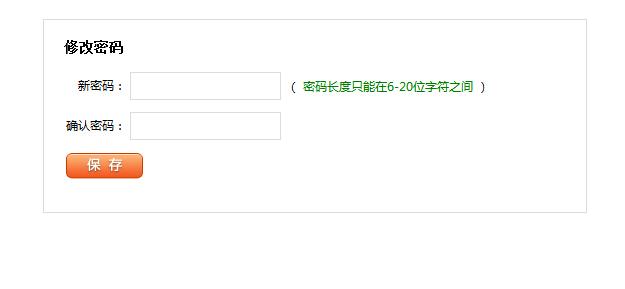

5 爆破出正确的验证码之后,就可以输入验证码然后进入新密码的设置的页面了。

到这里,理论上来说是可以重置任意用户密码了,但是为啥我会说这个密码重置漏洞不会影响任何用户呢?

因为我发现,到这步之后,后面的这个保存没反应。

然后我就想是不是哪里限制啥了,然后我就去正常途径去找回,然后发现不管是邮箱还是手机找回密码,到最后这一步都不能正常操作。所以这里就可以得出结论,这里是功能上的bug问题了。

漏洞证明:

修复方案:

1 暴力注册:加个页面验证码。

2 密码重置:限制错误验证次数。

3 for gifts and high rank!thanks~

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-08-29 14:51

厂商回复:

此处我们确认漏洞问题,我们立即修复,谢谢!

最新状态:

暂无