漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073679

漏洞标题:TerraMaster NAS网络存储高危漏洞

相关厂商:TerraMaster

漏洞作者: 猪哥靓

提交时间:2014-08-25 11:50

修复时间:2014-10-09 11:54

公开时间:2014-10-09 11:54

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-25: 细节已通知厂商并且等待厂商处理中

2014-08-30: 厂商已经确认,细节仅向厂商公开

2014-09-09: 细节向核心白帽子及相关领域专家公开

2014-09-19: 细节向普通白帽子公开

2014-09-29: 细节向实习白帽子公开

2014-10-09: 细节向公众公开

简要描述:

TerraMaster铁威马是一个专业的国际存储品牌,专注于为全球用户提供专业的私有云存储设备,包括高效能、安全可靠、多功能以及环保的NAS网络云储存服务器和DAS直连式存储装置。TerraMaster在银行、保险、学校、中小企业及高端家庭存储市场拥有较高的市场份额和良好的声誉。

去年年底兑换了个“铁威马私有云存储NAS” ,对用户而言危害应该算挺大的。

http://www.wooyun.org/market/83

详细说明:

TerraMaster系统由于默认开启了UPnP和Cloud服务,只要该系统接入互联网即可被访问到。由于某些文件存在权限验证不严格,导致远程攻击者可任意添加管理账户,登入系统后用户或企业的相关敏感资料将可能被盗窃。

漏洞证明:

铁威马私有云存储NAS网络存储系统添加人管理用户

通过搜索引擎搜索“TerraMaster 系统管理”

或在http://www.terra-master.com/cloud/ 输入存在的账户名即可,如admin

POST以下数据即可

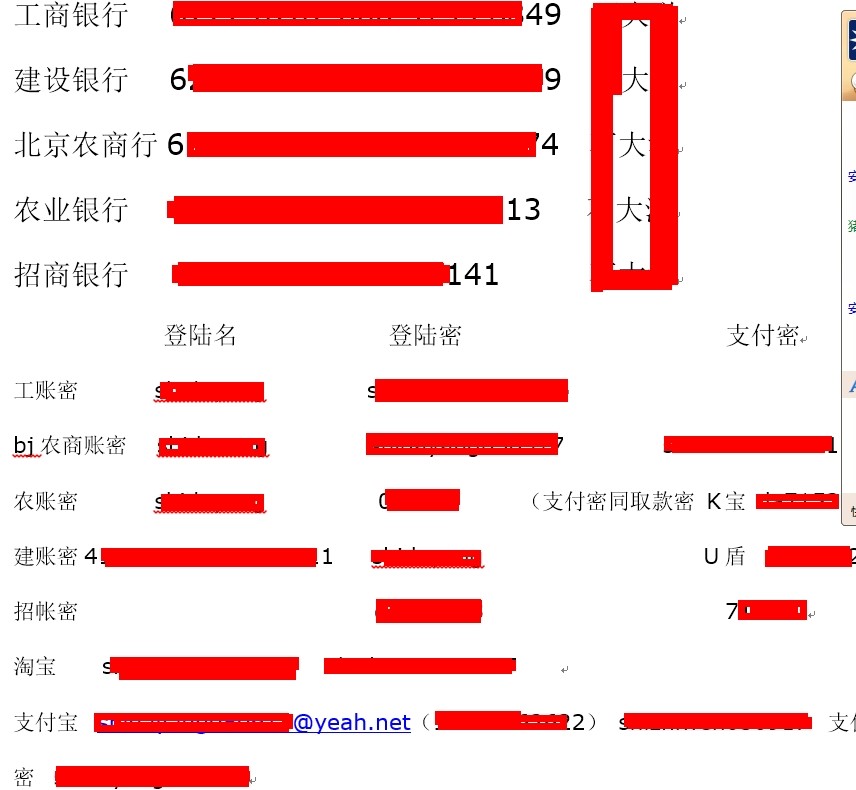

家庭用户

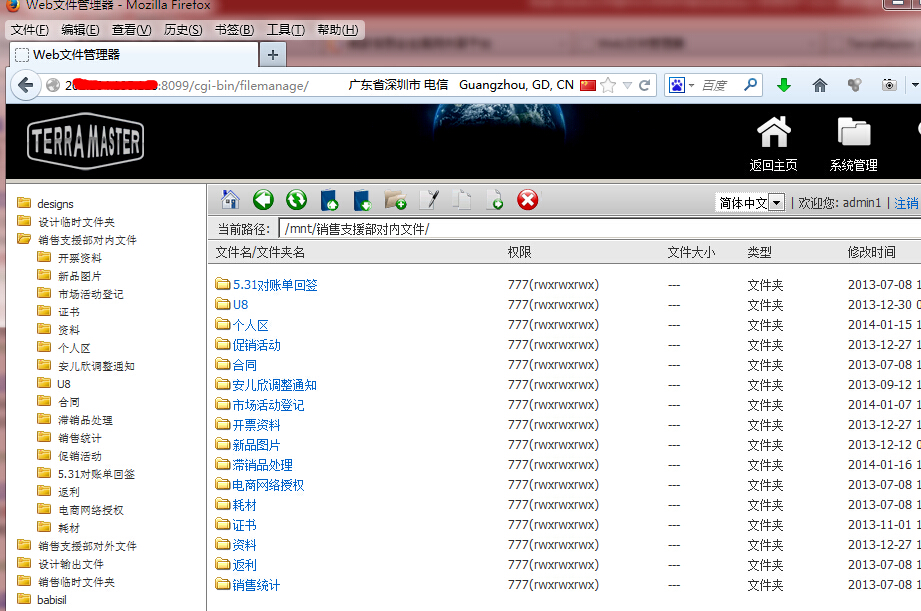

企业用户

修复方案:

版权声明:转载请注明来源 猪哥靓@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-08-30 09:58

厂商回复:

最新状态:

暂无