漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-070872

漏洞标题:农信银结算中心#非法钓鱼&DNS域传送漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: 爱上平顶山

提交时间:2014-08-03 20:25

修复时间:2014-09-17 20:26

公开时间:2014-09-17 20:26

漏洞类型:内容安全

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-03: 细节已通知厂商并且等待厂商处理中

2014-08-08: 厂商已经确认,细节仅向厂商公开

2014-08-18: 细节向核心白帽子及相关领域专家公开

2014-08-28: 细节向普通白帽子公开

2014-09-07: 细节向实习白帽子公开

2014-09-17: 细节向公众公开

简要描述:

0.0

详细说明:

农信银结算中心

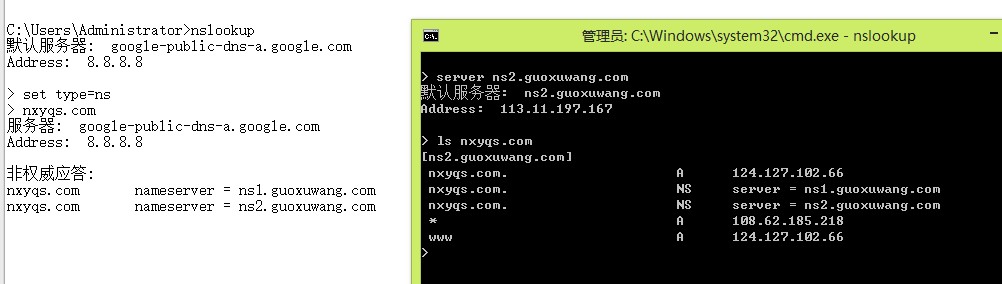

1、DNS域传送漏洞

C:\Users\Administrator>nslookup

默认服务器: google-public-dns-a.google.com

Address: 8.8.8.8

> set type=ns

> nxyqs.com

服务器: google-public-dns-a.google.com

Address: 8.8.8.8

非权威应答:

nxyqs.com nameserver = ns1.guoxuwang.com

nxyqs.com nameserver = ns2.guoxuwang.com

> server ns2.guoxuwang.com

默认服务器: ns2.guoxuwang.com

Address: 113.11.197.167

> ls nxyqs.com

[ns2.guoxuwang.com]

nxyqs.com. A 124.127.102.66

nxyqs.com. NS server = ns1.guoxuwang.com

nxyqs.com. NS server = ns2.guoxuwang.com

* A 108.62.185.218

www A 124.127.102.66

>

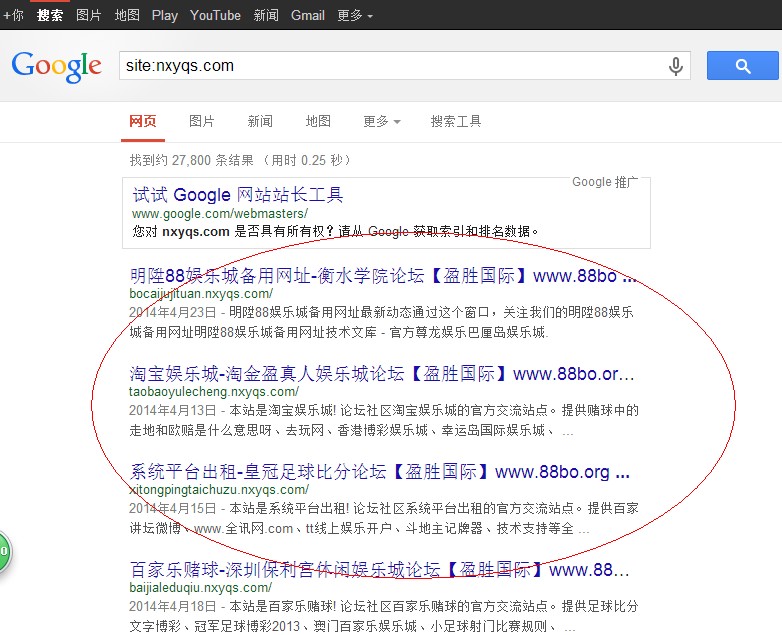

2、被非法博彩等控制

另外,登陆注意下万能密码等绕过吧,别以为躲在防火墙或者waf后面就很安全,35互联的DesginCMS安全不行的~

物理路径 E:\ftp\localuser\nxy\www\manage\

ok

漏洞证明:

如上

修复方案:

改~

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-08-08 15:40

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向银行业信息化主管部门——银监会信息中心通报。按漏洞风险和安全事件评分,rank 10

最新状态:

暂无