漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-070423

漏洞标题:QQ邮箱储存型XSS(主要是提供一种思路)

相关厂商:腾讯

漏洞作者: px1624

提交时间:2014-07-31 10:52

修复时间:2014-08-01 14:06

公开时间:2014-08-01 14:06

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-31: 细节已通知厂商并且等待厂商处理中

2014-08-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

目前暂时没找到可利用场景,所以可以理解为self-xss吧,期待大牛们发现可利用的途径。其实主要就是提供一种思路,求忽略!~

详细说明:

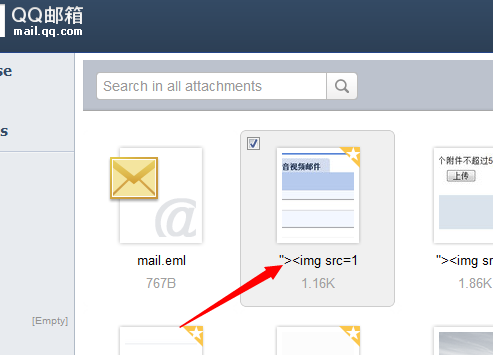

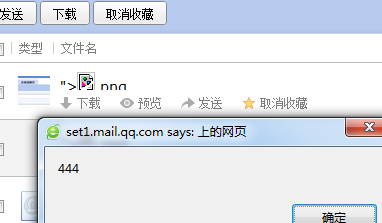

英文版的qq邮箱,附件夹可以编辑附件名字,但是过滤了xss。

然而,中文版qq邮箱的附件夹,虽然不能修改附件名字,但是却没有过滤XSS代码。

所以,从英文版输入,中文版输出,导致XSS。

就是分享以下这种思维方法,类似的还有wap输入,web输出。

以及pc、web、app等之间的数据同步,但是输入输出设计和过滤不一致,从而产生XSS的情况。

漏洞证明:

看上面

修复方案:

没啥影响,可以忽略

版权声明:转载请注明来源 px1624@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-08-01 14:06

厂商回复:

非常感谢您的报告,该问题并不影响其它用户安全,故暂不做处理。如果您有任何的疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无