漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068771

漏洞标题:某通用型企业建站系统另一处SQL注入可直接报数据

相关厂商:秦皇岛达维网络科技开发有限公司

漏洞作者: 路人甲

提交时间:2014-07-16 21:24

修复时间:2014-10-14 21:26

公开时间:2014-10-14 21:26

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-16: 细节已通知厂商并且等待厂商处理中

2014-07-21: 厂商已经确认,细节仅向厂商公开

2014-07-24: 细节向第三方安全合作伙伴开放

2014-09-14: 细节向核心白帽子及相关领域专家公开

2014-09-24: 细节向普通白帽子公开

2014-10-04: 细节向实习白帽子公开

2014-10-14: 细节向公众公开

简要描述:

秦皇岛达维科技开发有限公司开发的建站系统存在通用性SQL注入。官网:http://www.chinaqhd.cn 如果要看案例的话,上官网看吧,影响的网站类型还挺多的。

详细说明:

秦皇岛达维科技开发有限公司开发的建站系统存在通用性SQL注入。官网:http://www.chinaqhd.cn 如果要看案例的话,上官网看吧,影响的网站类型还挺多的。

漏洞证明:

上次有缺陷的地方是gsjj.asp?id=,不过我又找到一处

案例:

http://www.bdh318fsgb.com/xw_list.asp?xwlb_id=8

http://www.szgp.com.cn/cn/xw_list.asp?xwlb_id=1

http://www.zeweiwx.com/xw_list.asp?xwlb_id=16

http://www.tongliantj.com/xw_list.asp?xwlb_id=4

http://www.hebhongdu.cn/xw_list.asp?xwlb_id=4

案例搜索方法详见 WooYun: 某通用型企业建站系统SQL注入可直接报数据

我就拿最后一个来掩饰吧

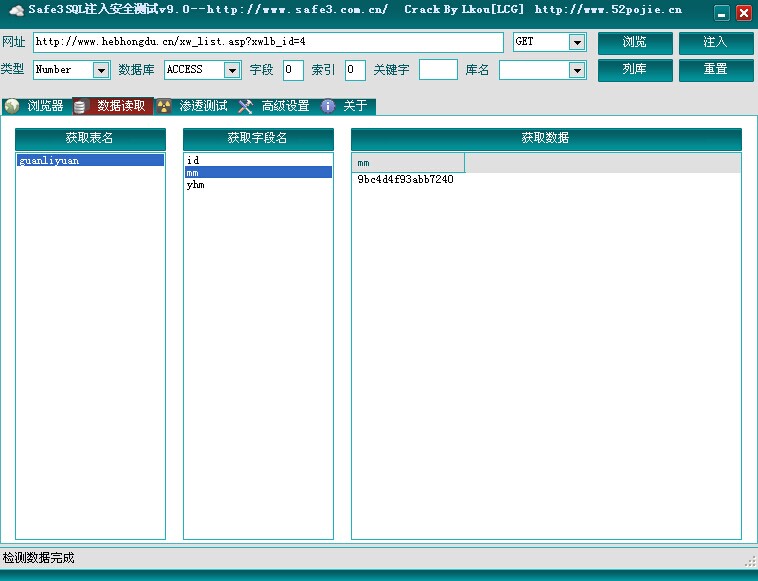

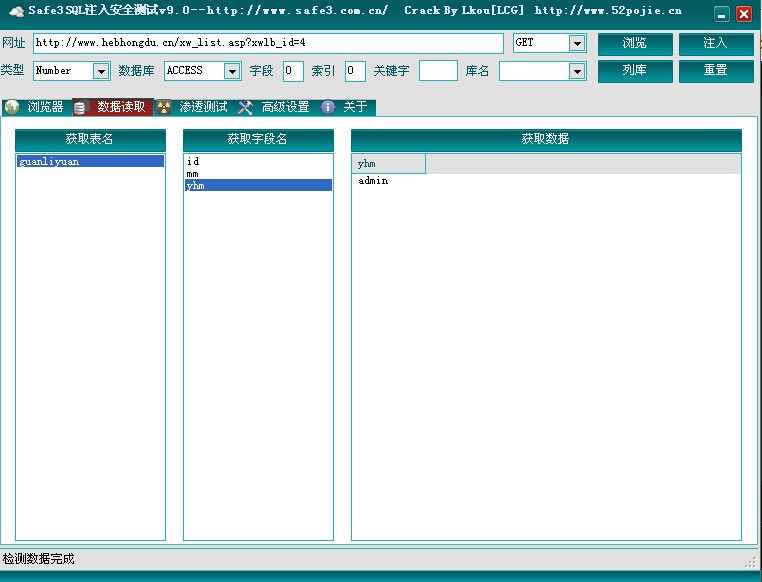

http://www.hebhongdu.cn/xw_list.asp?xwlb_id=4

我就直接工具了

已经爆出密码与用户名

尊敬的审核员希望您在百忙之中看一下

这两个漏洞

http://www.wooyun.org/bugs/wooyun-2014-068203/trace/fd9a185f2be2b6d28ffd9859843d3351

http://www.wooyun.org/bugs/wooyun-2014-068032/trace/e07abc3bf7076e529cdb0231ae8a6a27

如果没什么问题就请您审核了吧如果有问题就忽略吧,谢谢您

愿好人一生平安

修复方案:

过滤吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-07-21 09:44

厂商回复:

最新状态:

暂无