漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068473

漏洞标题:湖北省荆门市某县政府站权限不严轻松旁注(影响多站)

相关厂商:湖北省荆门市沙洋县政府

漏洞作者: 瓦解°

提交时间:2014-07-17 17:08

修复时间:2014-08-31 17:10

公开时间:2014-08-31 17:10

漏洞类型:成功的入侵事件

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-17: 细节已通知厂商并且等待厂商处理中

2014-07-22: 厂商已经确认,细节仅向厂商公开

2014-08-01: 细节向核心白帽子及相关领域专家公开

2014-08-11: 细节向普通白帽子公开

2014-08-21: 细节向实习白帽子公开

2014-08-31: 细节向公众公开

简要描述:

上次在乌云提交没有通过,说是没有存在问题的网址,这次我们就拿该政府该服务器上这个站做实验吧:syzjj.syxxz.gov.cn(沙洋县质量技术监督局),因为该服务器上某站存在漏洞被渗透,偶然发现大量政府站和公共设施服务站,且因权限不严格,无需提权即可直接跨站渗透。

详细说明:

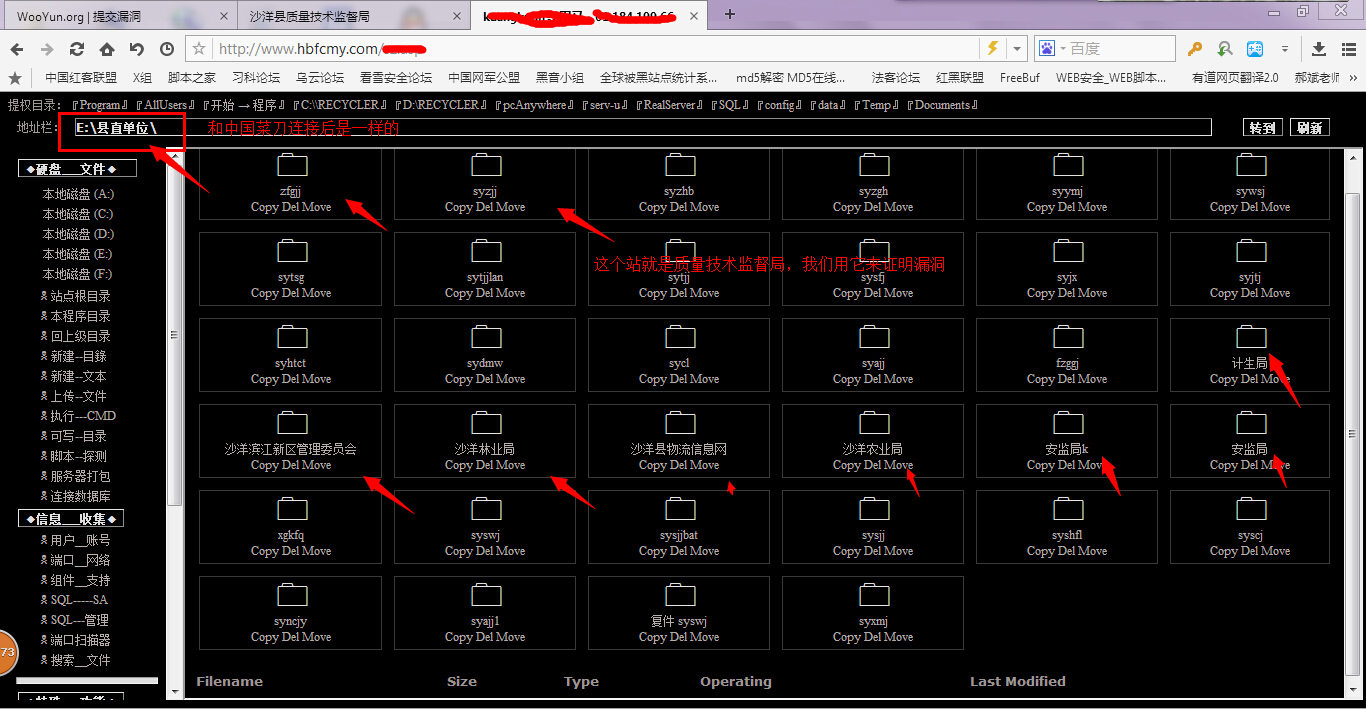

1.在某存在漏洞的网站(www.hbfcmy.com)拿到webshell之后在网站根目录写入一句话

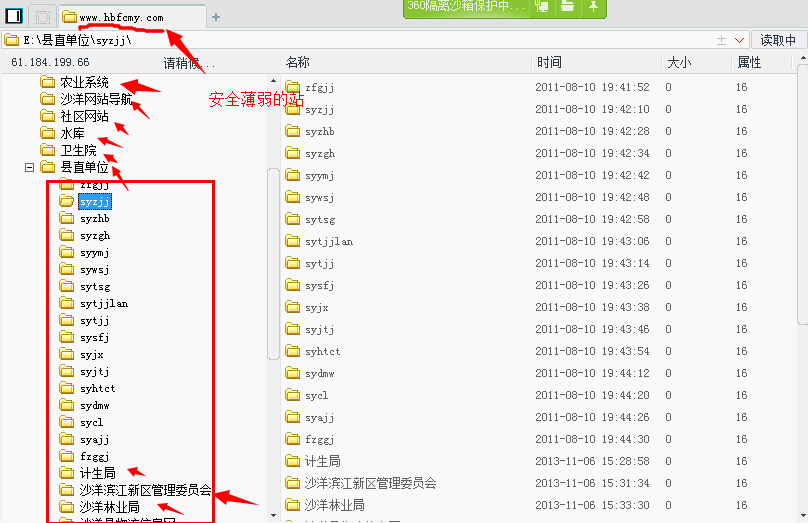

2.然后用菜刀对这个一句话进行连接,即可轻松访问该服务器上其它网站的文件。

漏洞证明:

1.附上中国菜刀连接后访问该政府站的截图,这次为了证明的确是真实的情况,对名称等和网址等信息没有打码,反正在审核之前乌云君也不会公开对吧?看图:

2.后来发现不一定需要上述一句话,webshell可直接写入、修改、下载任意文件,如图:

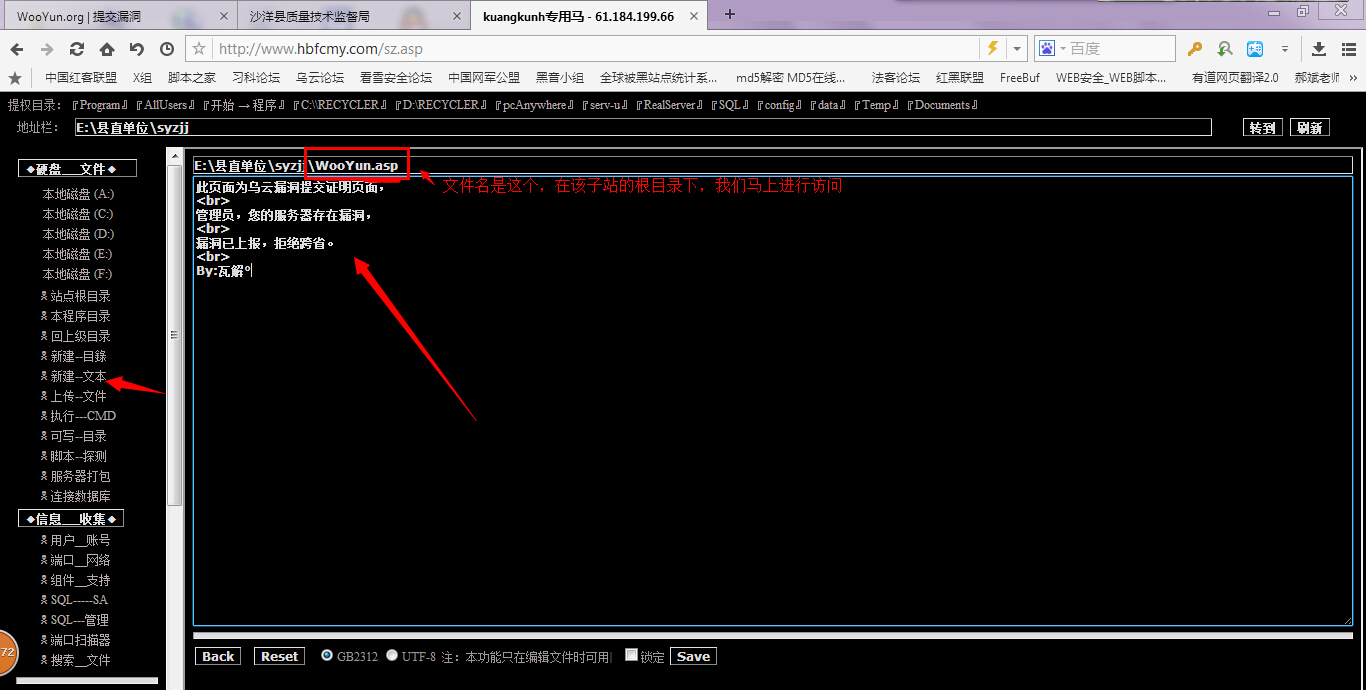

3.访问该文件夹,如图:

4.写入文件证明漏洞,如图:

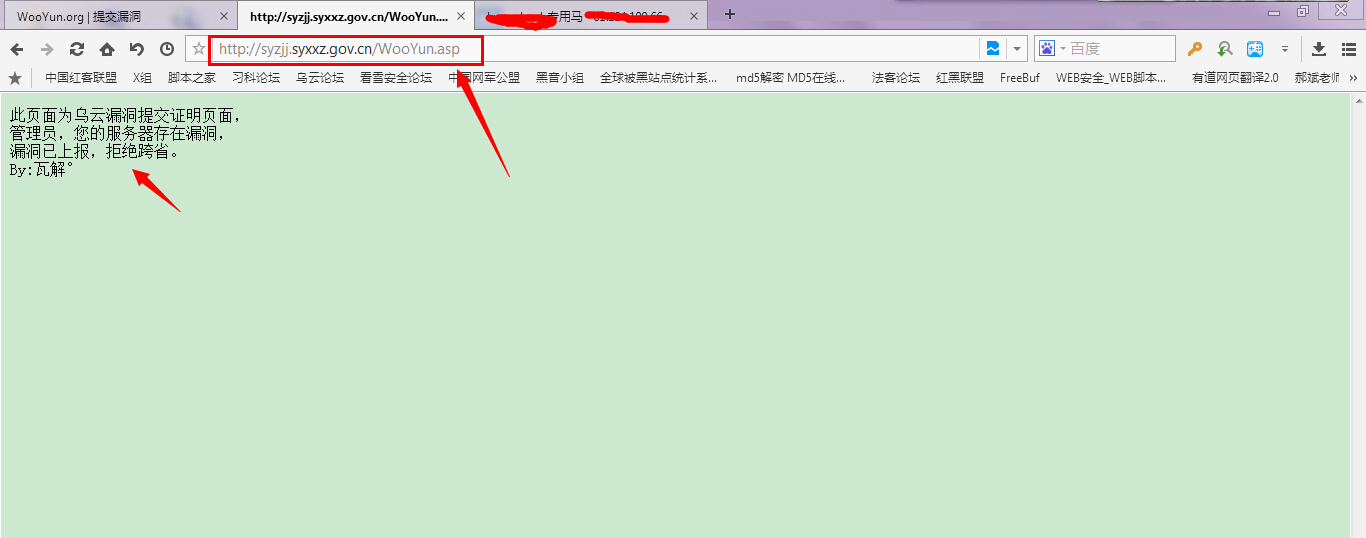

访问正常:

修复方案:

重新配置权限,你懂的。

版权声明:转载请注明来源 瓦解°@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-07-22 15:00

厂商回复:

最新状态:

暂无