漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067792

漏洞标题:暴走漫画APP搭配不当导致一次有趣的Fuzzing(成功率接近1/10)

相关厂商:baozoumanhua.com

漏洞作者: 郭斯特

提交时间:2014-07-08 01:48

修复时间:2014-07-13 01:49

公开时间:2014-07-13 01:49

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-08: 细节已通知厂商并且等待厂商处理中

2014-07-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

进攻App 大爱暴漫~!

详细说明:

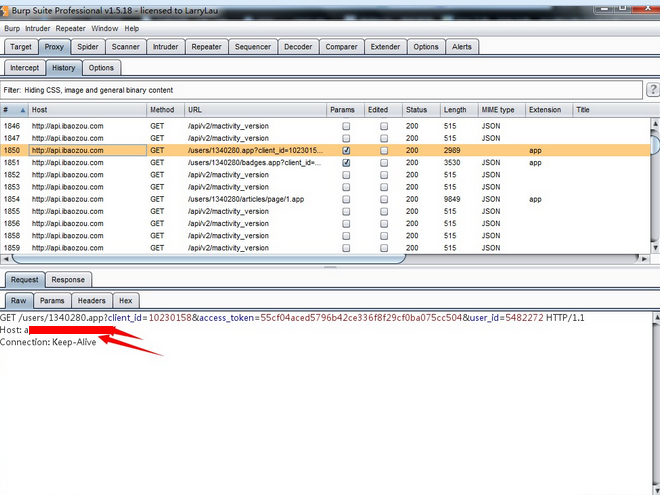

通过手机App端抓包

发现个可疑的链接

经过反复测试,发现这个url泄露了信息

http://***.***.com//users/1.app (这里的1对应的就是用户的id)

通过遍历可以获取网站的用户账号

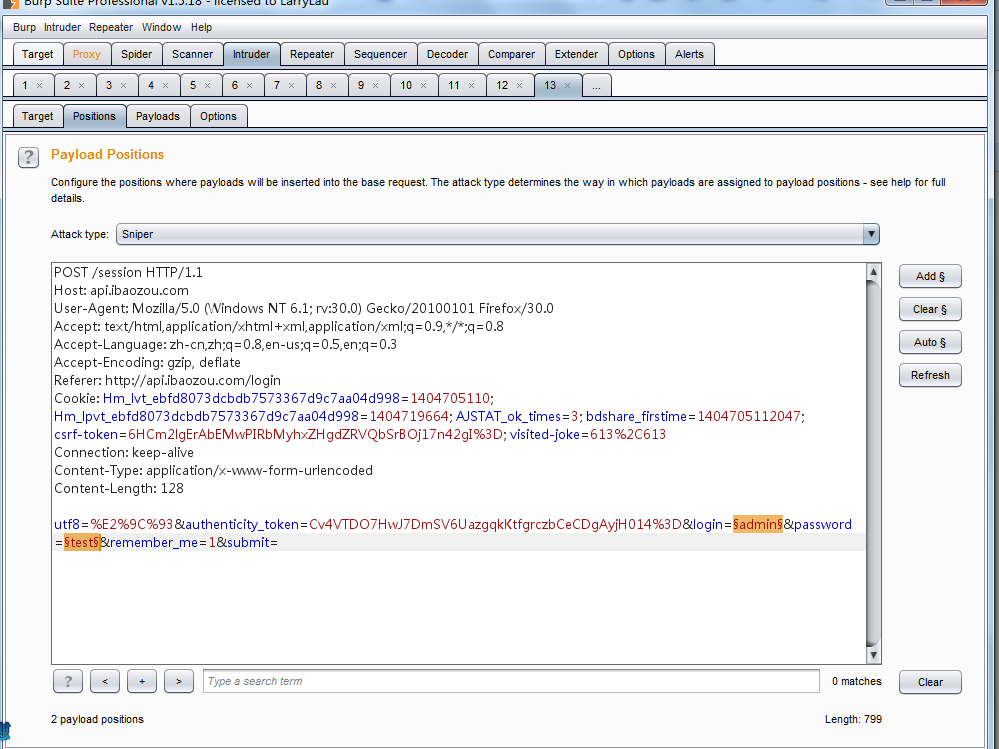

于是,就用c#写了个小程序(方便你我他~)

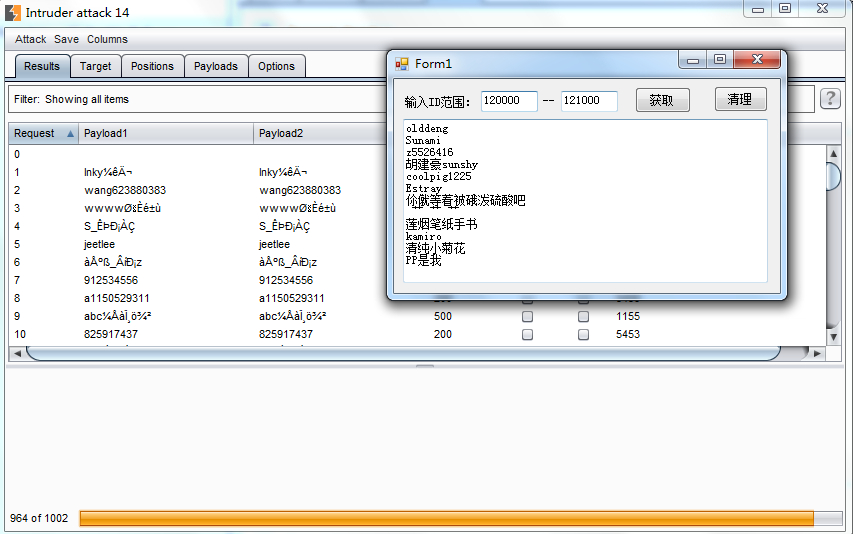

测试了id为120000-121000 这1000个账号

漏洞证明:

测试1000 成功 70成功率算很高了(我只测试%usernam% 和 123456的)

a*****0 a53*****

c*****4 c*****4

9*****63 9*****3

a*****ar a*****r

1*****2 1*****2

1*****1 1*****1

s*****6 sd*****6

an*****e an*****e

44*****11 4*****1

a6*****3 a6*****3

5*****40 *****0

y*****8 *****68

*****k *****k

p*****vy *****vy

W*****ZI WA*****I

su*****8 s*****

z*****5 zm*****5

a*****8 a*****58

E***** *****se

m*****m ma*****

x*****i xi*****ei

3***** 3*****6

c*****n ch*****in

38***** 38*****7

chen*****0 c*****570

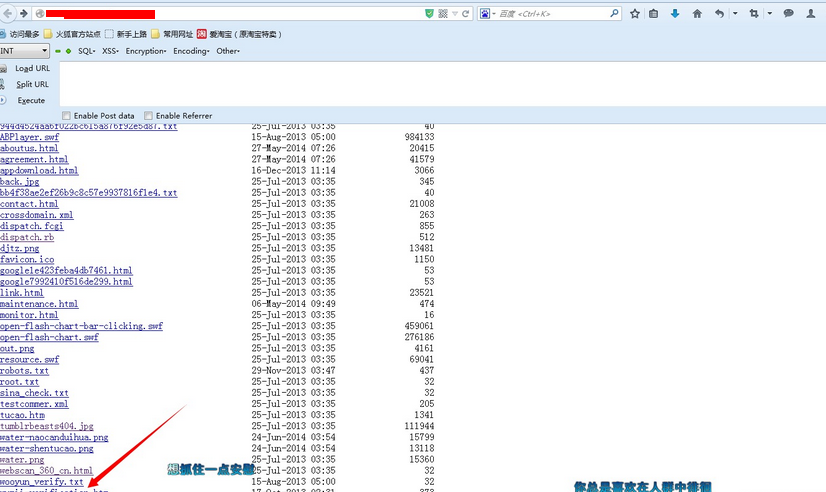

最后送上一个遍历漏洞。

http://***.baozoumanhua.com/

求高rank~求不忽略~求礼物

修复方案:

web端虽然重兵把守,但是App端没有限制好。

版权声明:转载请注明来源 郭斯特@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-13 01:49

厂商回复:

最新状态:

暂无