漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0124859

漏洞标题:QQ浏览器Ipad版可跨域

相关厂商:腾讯

漏洞作者: 随随意意

提交时间:2015-07-06 15:38

修复时间:2015-07-07 10:59

公开时间:2015-07-07 10:59

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:8

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-06: 细节已通知厂商并且等待厂商处理中

2015-07-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

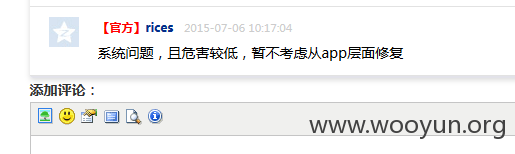

TSRC认为是系统问题,但是只有ipad这样啊,明明是开发的疏忽,但是屌丝好不容易找到个bug。。。(┬_┬)

不过还是很感激TSRC的meizi曾经给我的宽容,thx,meizi

详细说明:

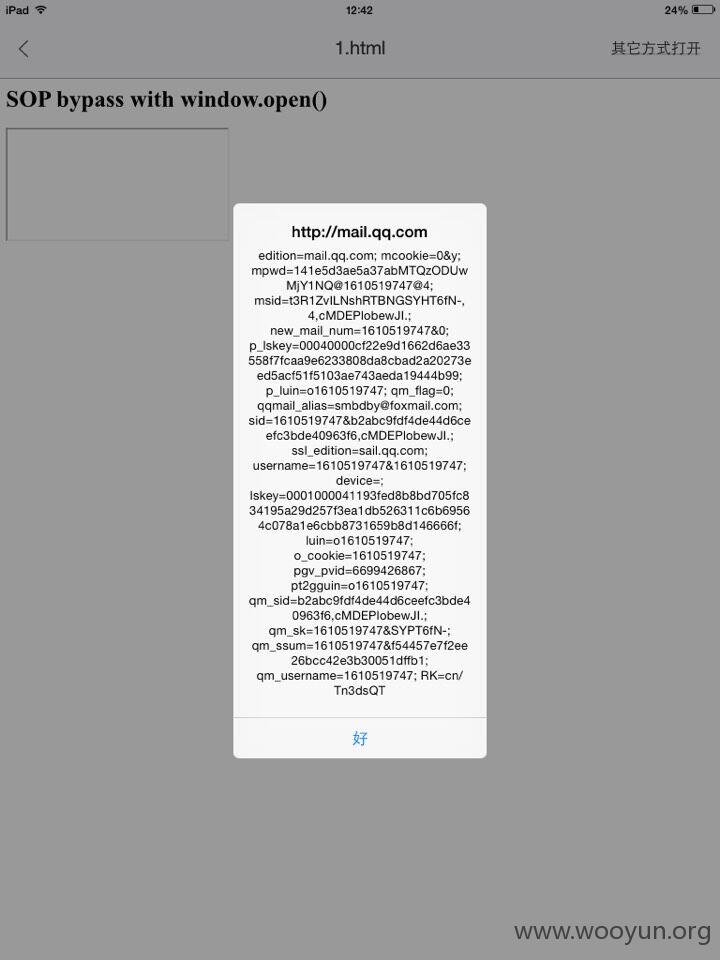

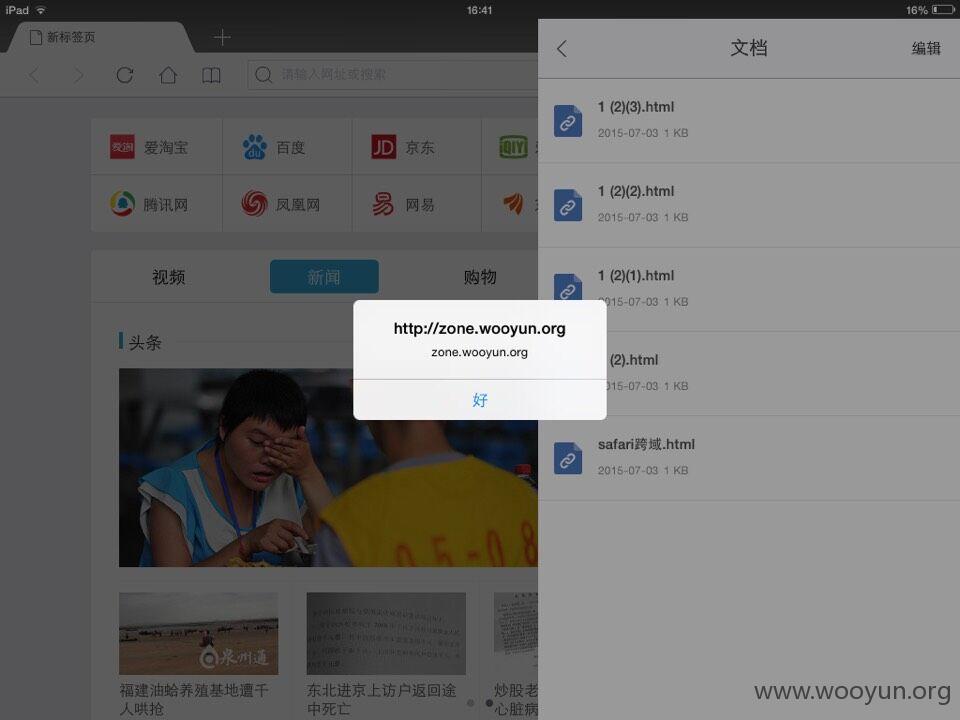

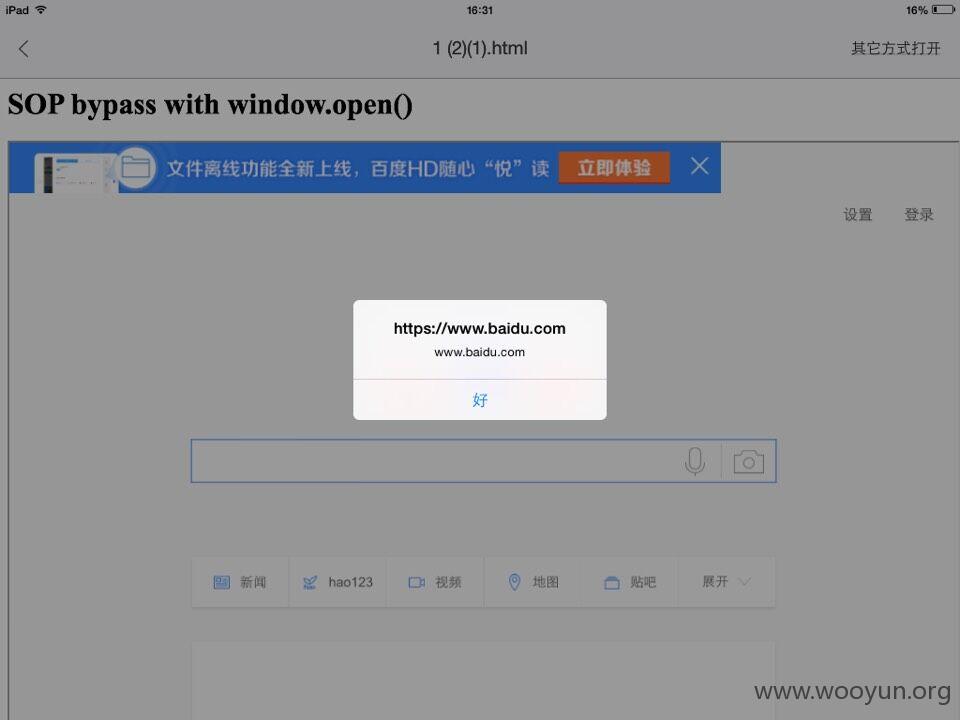

IOS本地域可以跨任意域,导致了在在ios本地执行js存在风险。

而QQ浏览器Ipad版允许在本地执行js,就是下载然后预览文件,而我测试其他浏览器百度,UC都是不允许这么做的,而且QQ浏览器ios非Ipad版都不允许这么做。

#前言

直接先危害证明,懒得打码了

#1

只要在任意地方下载跨域的HTML然后预览就会触发

例如邮箱发一封带有跨域html附件的邮件或者其他方式让你下载或者打开某个html等等场景就会遭到攻击,这样应该算是浏览器漏洞吧?

#2

感谢M锅的代码

漏洞证明:

修复方案:

还是修一下好啊

版权声明:转载请注明来源 随随意意@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-07-07 10:59

厂商回复:

在最新版iOS 8.4 上已无法重现,感谢您的反馈。

最新状态:

暂无