漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065448

漏洞标题:Discuz某默认插件存在本地文件包含漏洞(需后台配置权限可拿shell)

相关厂商:Discuz!

漏洞作者: Net4ky

提交时间:2014-06-19 10:47

修复时间:2014-09-17 10:48

公开时间:2014-09-17 10:48

漏洞类型:文件包含

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-19: 细节已通知厂商并且等待厂商处理中

2014-06-19: 厂商已经确认,细节仅向厂商公开

2014-06-22: 细节向第三方安全合作伙伴开放

2014-08-13: 细节向核心白帽子及相关领域专家公开

2014-08-23: 细节向普通白帽子公开

2014-09-02: 细节向实习白帽子公开

2014-09-17: 细节向公众公开

简要描述:

18号更新了程序 所以我们首当其冲的先来检测检测

详细说明:

看见木有有个微信登陆功能

漏洞也出现在这里

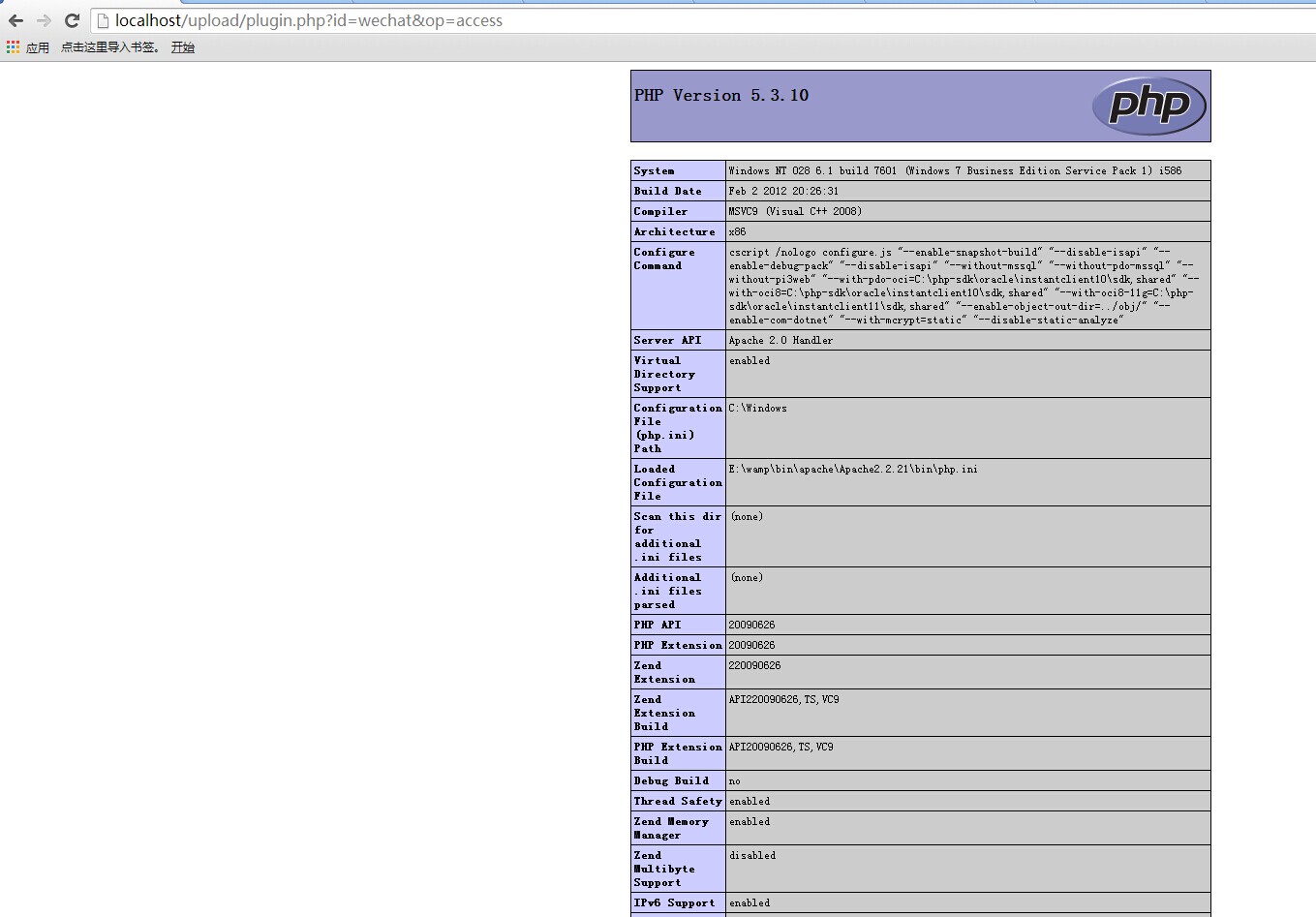

无截断 所以不鸡肋

接下来看代码

文件在source\plugin\wechat\wechat.class.php

对discuz有了解的人都知道它的$_G这个变量

他的$hook怎么来的我就不多说了

if判断了$hook['plugin'] 所以$hook['plugin']必须是'wechat','pcmgr_url_safeguard','mobile'其中一个

至于$hook['include']嘛 你懂得~~~~

unserialize($_G['setting']['wechatredirect'])反序列化

所以我们就要填入序列化的值

漏洞证明:

修复方案:

呵呵二字 留下无限遐想~~~~~~

版权声明:转载请注明来源 Net4ky@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-19 12:04

厂商回复:

感谢您提供的信息,我们会尽快予以处理!

最新状态:

暂无