漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-079283

漏洞标题:对康盛创想一服务商的测试过程

相关厂商:Discuz!

漏洞作者: if、so

提交时间:2014-10-14 09:44

修复时间:2014-11-28 09:46

公开时间:2014-11-28 09:46

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-14: 细节已通知厂商并且等待厂商处理中

2014-10-16: 厂商已经确认,细节仅向厂商公开

2014-10-26: 细节向核心白帽子及相关领域专家公开

2014-11-05: 细节向普通白帽子公开

2014-11-15: 细节向实习白帽子公开

2014-11-28: 细节向公众公开

简要描述:

对康盛创想的一次渗透,真是给力,好像走路掉坑里去了,起身发现竟然是掉钱坑里去了。那么问题来了,能给闪电?

详细说明:

闲来没事逛了逛discuz的主站,随便点了点点进了购买服务里面去了,

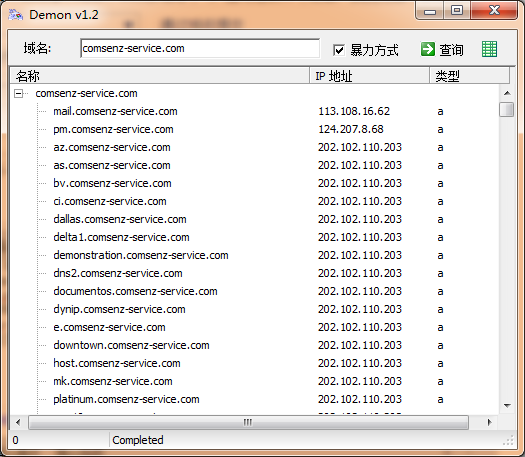

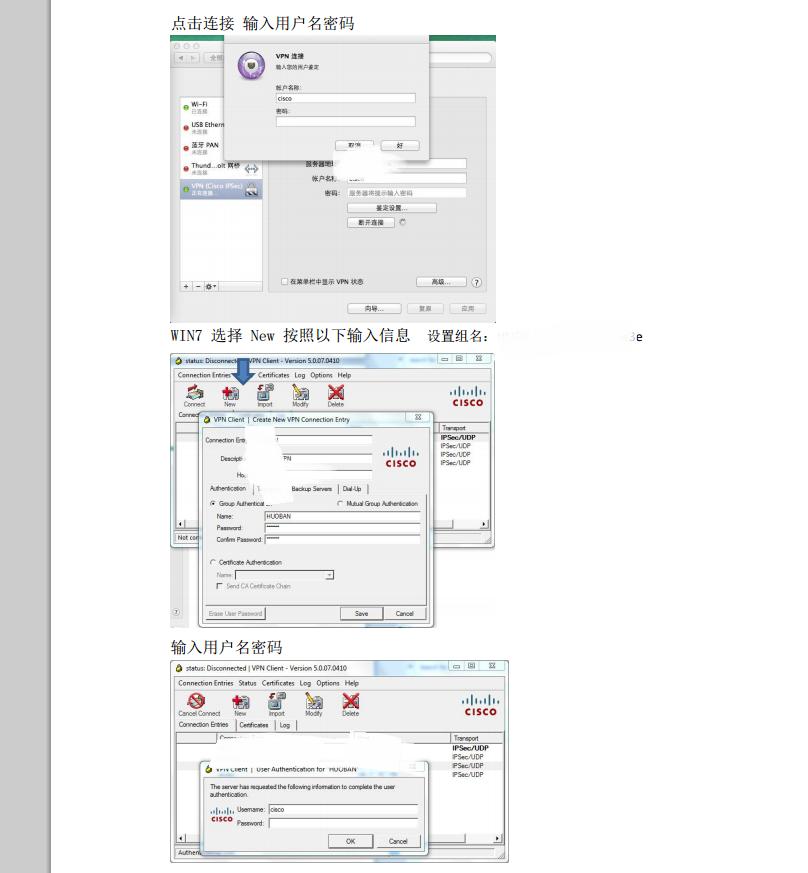

发现了一个邮箱[email protected],作为对邮箱比狗还敏感的我顺手打了mail.comsenz-service.com,跳出来了腾讯企业邮箱的登陆口,看来康盛就是用的企鹅的企业邮箱,然后我又习惯性的把域名放到demon里面去了,尼玛,恶习啊,扫出来了一个二级域名pm.comsenz-service.com

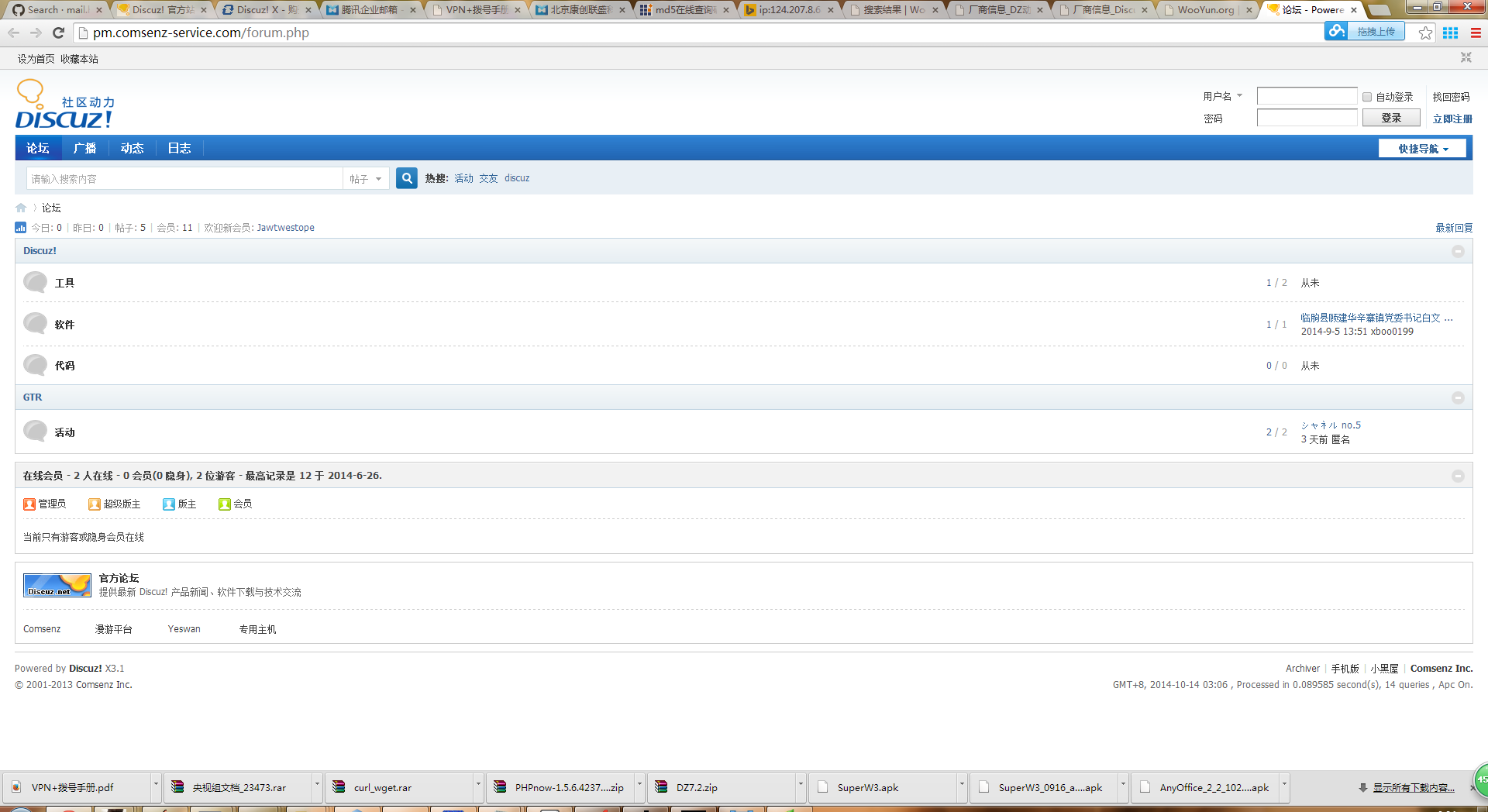

访问了一下,是个dz 3.1的论坛

一看就是新搭建的,试了试弱口令,没有登陆成功。然后脑残的我又手贱的把网址放在了百度里面了。

竟然跳出来了一个新站http://dz.pm.comsenz-service.com/,人品爆发,discuz 7.2的。顺手打了admin admin,成功登录!

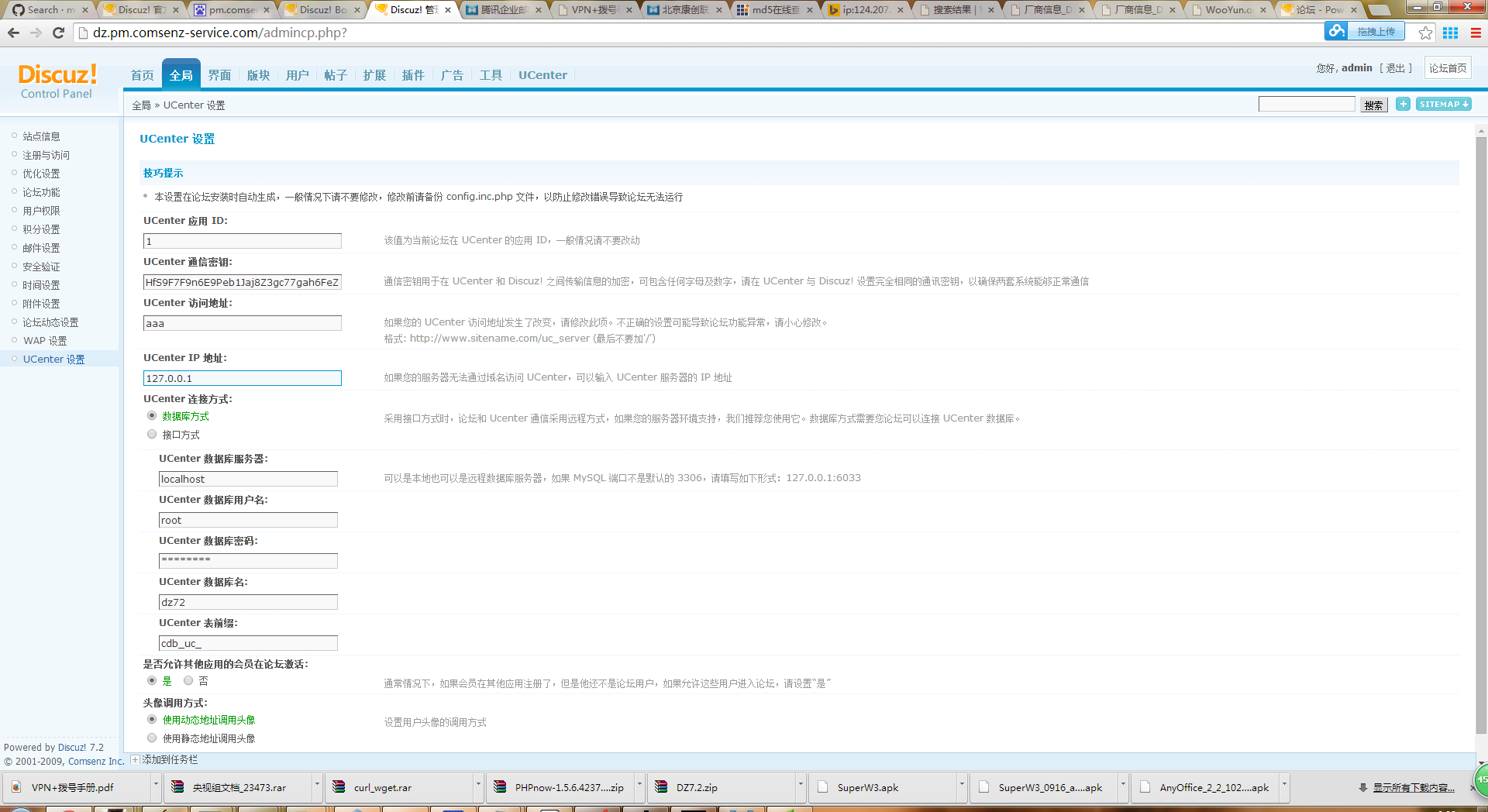

有了UC-KEY没shell你说个j8

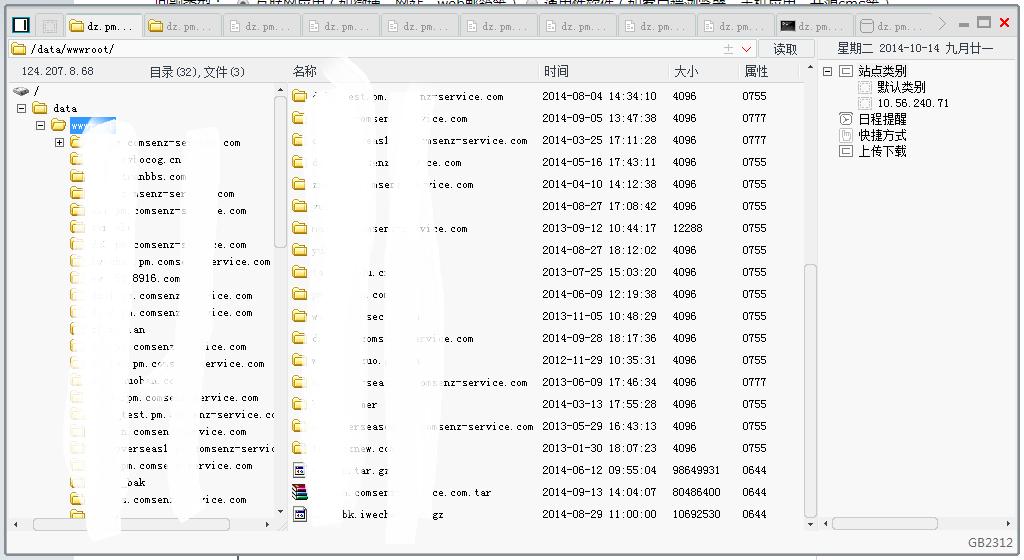

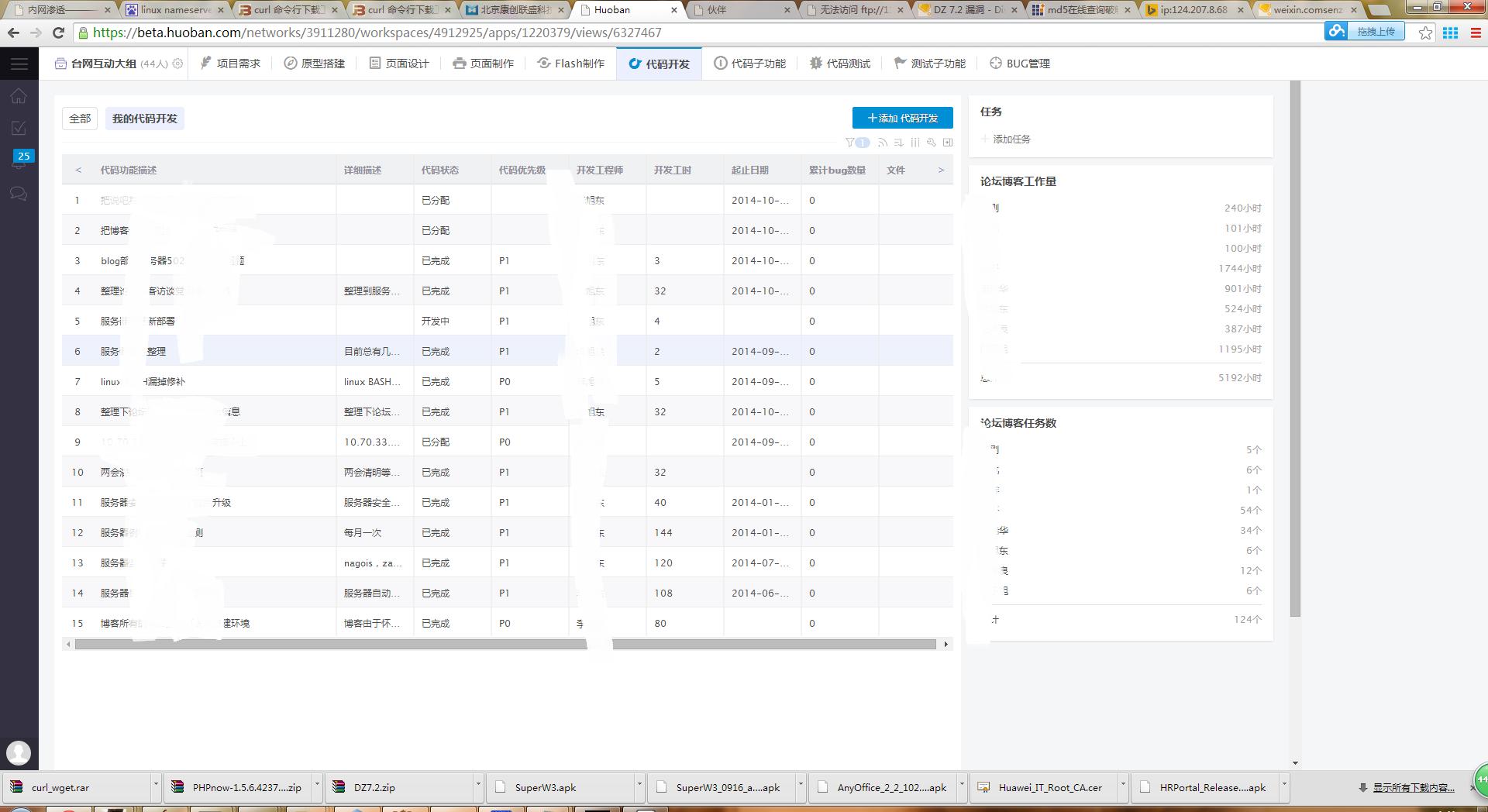

里面好多康盛的网站,还有其他网站,cntv,伙伴网,一开始以为是公用的虚拟主机,尤其是伙伴网,没想到隐藏的很深啊!至于为什么这么说,后面会提到。

拿到shell后,开始一顿乱翻,发现就是个虚拟主机啊,没什么好继续渗透的啊,执行了个命令,,才发现有猫腻。

执行命令发现在内网,发现了10.0.***.*** 和康盛没什么关系的网站啊,那为什么处在一个内网,真是搞不懂。然后又是一顿乱翻,把上面的网站访问了遍,出现了转机。mantis.comsenz-service.com这个网站是个单点登陆口

,可以注册,注册了个账号进去看了下,其他的网站,反正是很奇怪。

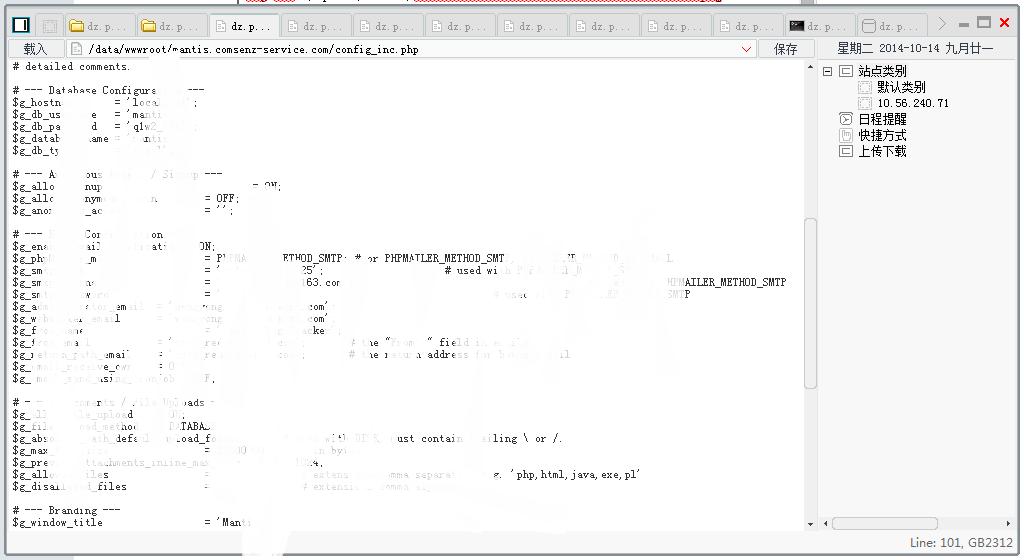

,看了看,还是没什么收获,停顿了准备交乌云的时候,我想到了数据库,果断找到了数据库账号去连了下,找到了mantis.comsenz-service.com的账号信息,

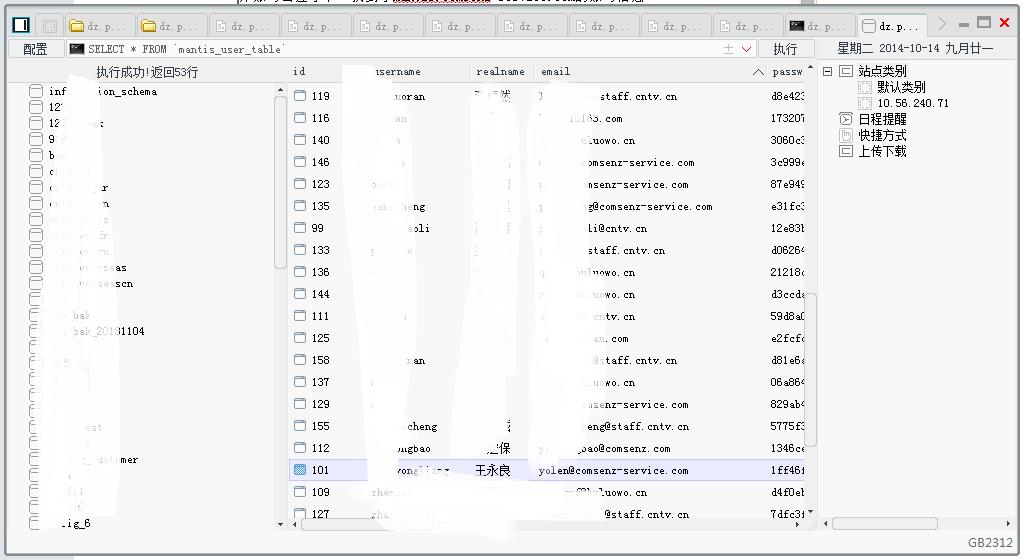

脸上数据库,找到了用户信息,

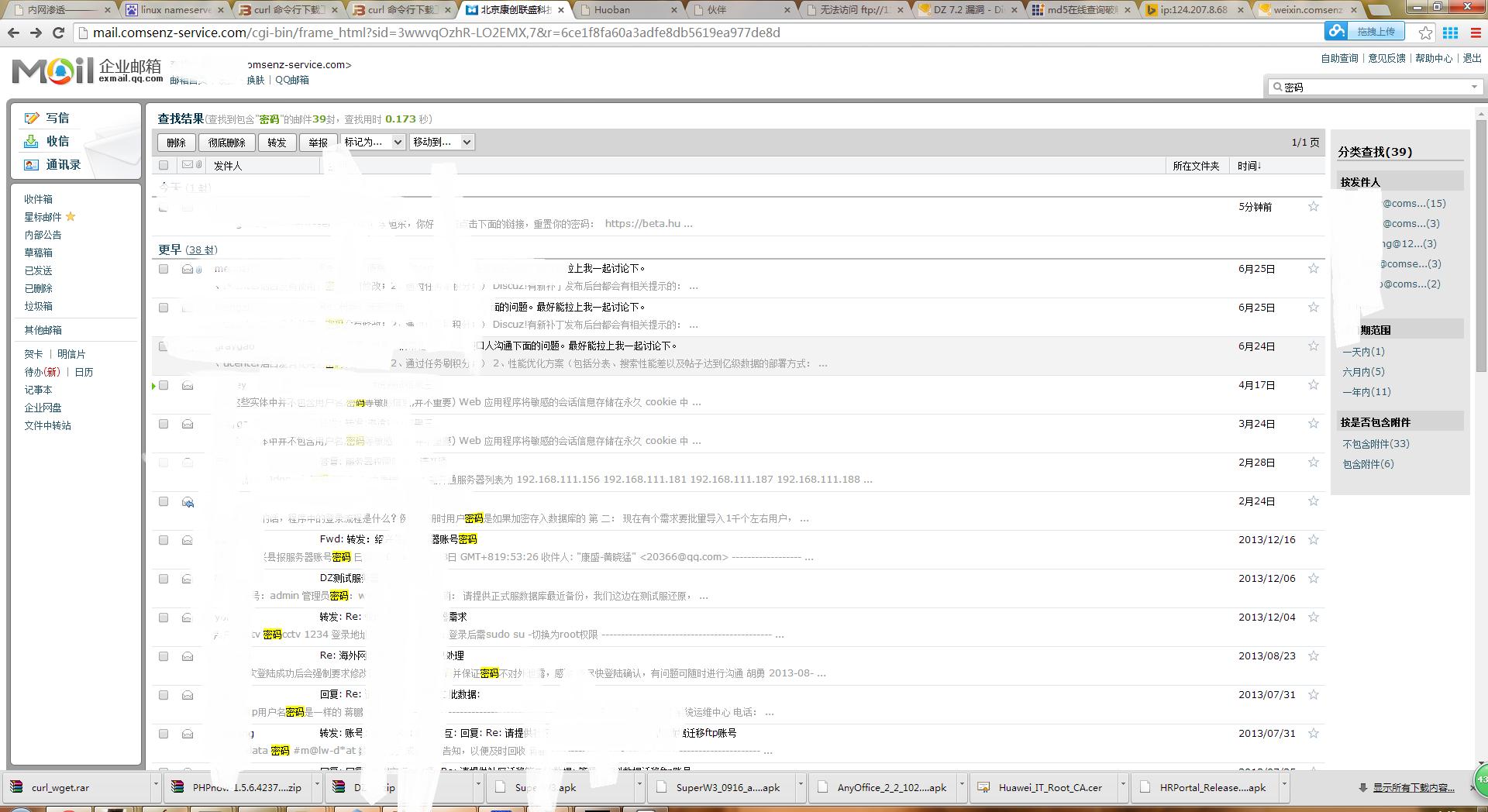

发现里面有康盛的邮箱,然后破了md5去尝试登陆他的企业邮箱,

第一个就登陆成功了

于是把数据里的康盛邮箱全部收集起来,尝试登陆,又成功登陆了2个

发现了大量与客户的敏感信息,在gabe的邮箱里面发现了某网的邮件,说gabe成为了服务器管理员,于是我直接重置了他的伙伴网密码登陆进去看了一下,好家伙,吓死人,

各种账号密码,敏感信息,看来康盛也提供技术外包啊。可是搞了半天不能进内网漫游还是不爽啊。别急,我后来在数据库里面翻的时候,发现了之前尝试成功的3个邮箱账号,竟然和3个某网后缀的邮箱的用户名一样,

我尝试把邮箱后缀换成***.com其他账号密码不变,登录某网的企业邮箱,发现都可以登陆进去!!

其他2个邮箱也登陆成功,既然进来了,那就翻点好东西吧。

果然出现了我想要的东西

哈哈,真是人品碉堡

搞了一夜,没想到好东西都在后面藏着!!那就到这里吧,不深入了,夜深了~

漏洞证明:

看上面吧,这个漏洞编辑够久了

修复方案:

。。

版权声明:转载请注明来源 if、so@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-10-16 09:13

厂商回复:

最新状态:

2014-10-16:感谢您对我们公司产品的关注。文中提到的站点和服务器并非是我公司的,他们只是我们的合作伙伴。我们会尽快将您发现的问题转达。

2014-10-16:鉴于文中涉及到其他一些站点的敏感信息,建议将部分截图遮盖。