漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065302

漏洞标题:中南大学党校考试系统存在弱口令可改成绩批改试卷

相关厂商:中南大学

漏洞作者: 1fn0

提交时间:2014-06-20 08:56

修复时间:2014-06-25 08:56

公开时间:2014-06-25 08:56

漏洞类型:后台弱口令

危害等级:低

自评Rank:5

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-20: 细节已通知厂商并且等待厂商处理中

2014-06-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

中南大学党校考试系统存在弱口令可改成绩批改试卷、专注大学挖洞30年

详细说明:

建议同时报送湘潭大学:

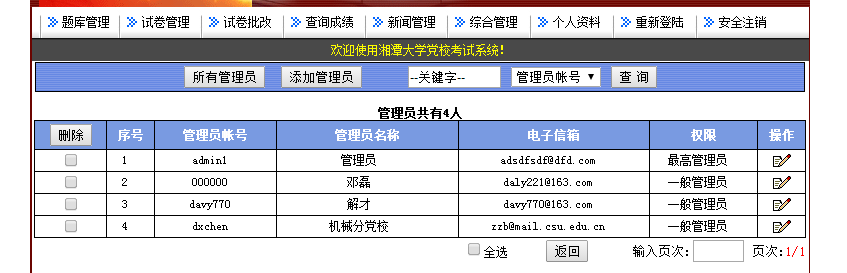

从湘潭大学的党课考试系统里发现管理员弱口令:

admin1 admin1

发现较特别的用户 dxchen

点了一下编辑:获得密码

D1FE9EF97CEA5C38CF92D78D48F3C287

疑似BASE64加密:解密了下QDA}!-_vwo;

发现是双层加密

结果直接用dxchen直接登录了下

竟然登进去了

同样的,一套程序 在中南大学试了下:

dxchen dxchen 竟然登陆进去了

可在规定时间修改成绩

可批改试卷

可查看学生信息

其实内部还可以在管理员名称后面加入get cookie的xss代码再次打管理员。

漏洞证明:

修复方案:

改密码 建议不要再用asp+mdb的了 很容易被脱裤

版权声明:转载请注明来源 1fn0@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-25 08:56

厂商回复:

最新状态:

暂无